本节书摘来自异步社区《Nmap渗透测试指南》一书中的第10章10.3节Zenmap扫描模板,作者 商广明,更多章节内容可以访问云栖社区“异步社区”公众号查看。

10.3 Zenmap扫描模板

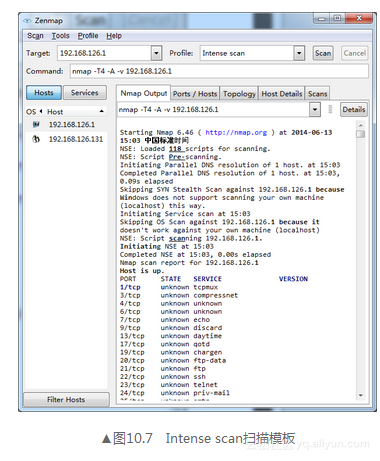

Intense scan

如图10.7所示,该扫描模板包含了3个选项,这与Shell终端中的选项意义相同。-T4选项为野蛮扫描,该选项被允许在网络环境较好的情况下使用,-A选项为进行综合性扫描,-v选项为显示详细信息。这是一个标准的扫描方式,也是经常用的一个扫描方式。

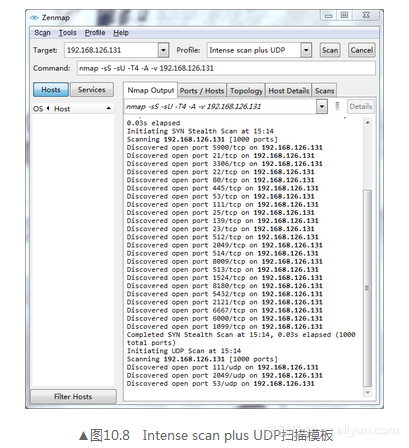

Intense scan plus UDP

如图10.8所示,该扫描模板是UDP扫描。其中,-sS选项为隐蔽扫描,-sU选项则为UDP扫描,-A选项为综合扫描,-v选项为显示详细信息。这是UDP扫描的一个经典模板。

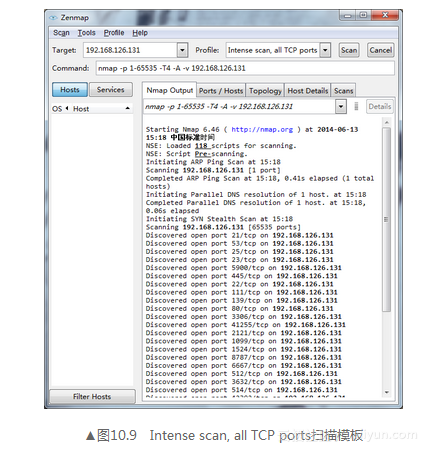

Intense scan, all TCP ports

如图10.9所示,该模板会扫描所有的TCP端口。其中,-p选项指定的为一个端口范围,-T4选项为野蛮扫描方式,此方式多用于网络环境较好的情况下,-A选项为综合扫描,-v为显示详细信息。

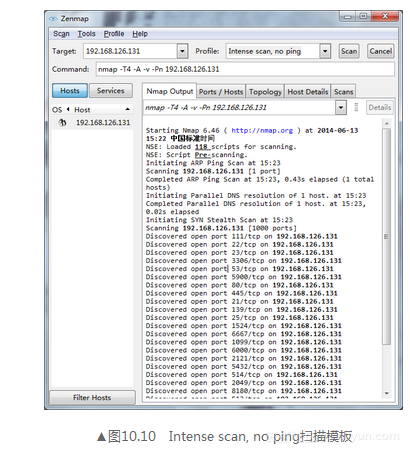

Intense scan, no ping

如图10.10所示,该模板是无Ping扫描,其中,-T4选项为野蛮扫描,-A选项为综合扫描,-v选项为显示详细信息,-Pn选项为直接跳过主机发现而进行端口扫描等高级操作(如果已经确知目标主机已经开启,可用该选项)。

Ping scan

如图10.11所示,该扫描模板是Ping扫描,-sn选项为只单独进行主机发现。

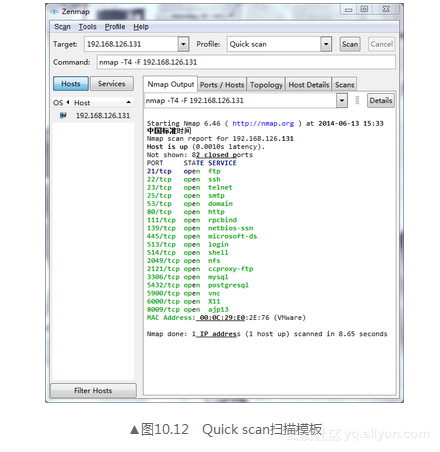

Quick scan

如图10.12所示,该扫描模板是快速扫描。-T4为野蛮扫描,-F为快速扫描。

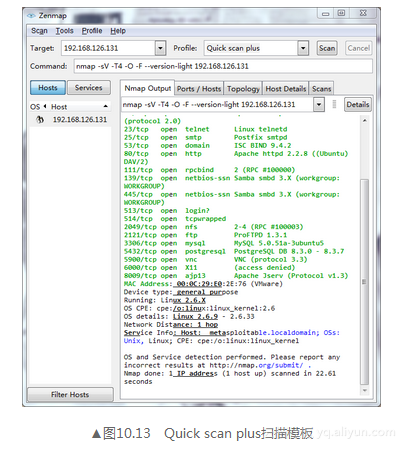

Quick scan plus

如图10.13所示,该扫描模板会探测服务版本和端口扫描。-sV选项为探测服务版本,-T4选项为野蛮扫描,-O选项为探测系统,-F选项为快速扫描,--version-light选项为探测强度。

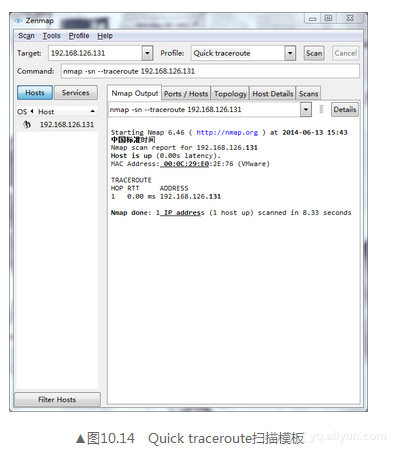

Quick traceroute

如图10.14所示,该扫描模板会追踪路由节点,-sn选项为只单独进行主机发现,-traceroute选项为追踪路由节点。

Regular scan

如图10.15所示,该模板不经常使用,读者可以自定义其中的参数完成扫描。

Slow comprehensive scan

如图10.16所示,该扫描模板是全面扫描,我们先看一下完整的语句“nmap -sS -sU -T4 -A -v -PE -PP -PS80,443 -PA3389 -PU40125 -PY -g 53 --script "default or (discovery and safe)" 192.168.126.128”,-sS选项为隐蔽扫描,-sU选项为UDP扫描。-T4为野蛮扫描,-A为全面扫描,-v为显示相应信息,-PE、-PP为使用IP协议包探测对方主机是否开启,-PS为使用TCPSYN/ACK或SCTP INIT/ECHO方式进行发现,-PA为ACK扫描,-PY为进行一个SCTP初始Ping,-g为使用指定源端口,--script为使用NES脚本。