深入浅出 Kubernetes:初识 Pod(下)

一 Projected Volume

作为 Kubernetes 比较核心的编排对象,Pod 携带的信息极其丰富。在 Kubernetes 中,有几种特殊的 Volume,它们存在的意义不是为了存放容器里的数据,也不是用来进行容器和宿主机之间的数据交换。这些特殊 Volume 的作用,是为容器提供预先定义好的数据。从容器的角度来看,这些 Volume 里的信息就是仿佛是被 Kubernetes“投射”。Kubernetes 支持的 Projected Volume 有如下四种:

- Secret

- ConfigMap

- DownWarAPI

- ServiceAccountToken

1.1 Secret

Kubernetes 把 Pod 想要访问的东西存放在 etcd 中,然后通过在 Pod 的容器里挂载 volume 的方式来进行访问。存放数据库的凭证信息就是 Secret 最典型的应用场景之一。

apiVersion: v1

kind: Pod

metadata:

name: secret-gysl

spec:

containers:

- name: secret-gysl

image: busybox

args:

- sleep

- "3600"

volumeMounts:

- name: secret-mysql-gysl

mountPath: "/projected-volume-secret"

readOnly: true

volumes:

- name: secret-mysql-gysl

projected:

sources:

- secret:

name: user

- secret:

name: passwd在这个例子中,声明挂载的 Volume 的类型是 projected 类型。这个 Volume 的数据来源(sources)是名为 user 和 passwd 的 Secret 对象,分别对应的是数据库的用户名和密码。

在编写 yaml 文件的时候需要最后几行,secret 下面依然是需要进一步缩进的。

在 apply 以上 yaml 文件之后,我们会发现 Pod 的状态一直是 ContainerCreating ,原因是我们还没有创建相关的 secret 。使用以下命令进行创建:

kubectl create secret generic user --from-file=username.txt

kubectl create secret generic passwd --from-file=passwd.txtusername.txt 和 passwd.txt 两个文件的内容分别如下:

cat username.txt

gysl

cat passwd.txt

E#w23%dj2JK@进入该 Pod:

kubectl exec -it secret-gysl sh正常情况下,可以看到如下内容:

/ # ls -al /projected-volume-secret/

total 0

drwxrwxrwt 3 root root 120 Aug 1 07:25 .

drwxr-xr-x 1 root root 60 Aug 1 07:25 ..

drwxr-xr-x 2 root root 80 Aug 1 07:25 ..2019_08_01_07_25_08.650769588

lrwxrwxrwx 1 root root 31 Aug 1 07:25 ..data -> ..2019_08_01_07_25_08.650769588

lrwxrwxrwx 1 root root 17 Aug 1 07:25 passwd.txt -> ..data/passwd.txt

lrwxrwxrwx 1 root root 19 Aug 1 07:25 username.txt -> ..data/username.txt

/ # cat /projected-volume-secret/username.txt

gysl

/ # cat /projected-volume-secret/passwd.txt

E#w23%dj2JK@也可以通过 yaml 文件的方式来进行创建,以上命令转化为 yaml 如下:

apiVersion: v1

kind: Secret

metadata:

name: user

type: Opaque

data:

username.txt: Z3lzbAo=

---

apiVersion: v1

kind: Secret

metadata:

name: passwd

type: Opaque

data:

passwd.txt: RSN3MjMlZGoySktACg==该yaml 文件中的 data 部分的字段都是经过 base64 转码的:

cat username.txt |base64

Z3lzbAo=

cat passwd.txt |base64

RSN3MjMlZGoySktACg==使用上面的命令进入该 Pod 我们就可以看到跟之前操作一样的内容。上面我们使用了2个 secret 对象来进行本次实验。我们能否使用一个 secret 来达到一样的目标呢?

请看以下 yaml :

apiVersion: v1

kind: Pod

metadata:

name: secret-gysl

spec:

containers:

- name: secret-gysl

image: busybox

args:

- sleep

- "3600"

volumeMounts:

- name: secret-mysql-gysl

mountPath: "/projected-volume-secret"

readOnly: true

volumes:

- name: secret-mysql-gysl

projected:

sources:

# - secret:

# name: passwd

- secret:

name: secret-gysl

---

apiVersion: v1

kind: Secret

metadata:

name: secret-gysl

type: Opaque

data:

user: Z3lzbAo=

passwd: RSN3MjMlZGoySktACg==进入 Pod 观察:

/projected-volume-secret # ls -al

total 0

drwxrwxrwt 3 root root 120 Aug 1 06:55 .

drwxr-xr-x 1 root root 60 Aug 1 06:55 ..

drwxr-xr-x 2 root root 80 Aug 1 06:55 ..2019_08_01_06_55_22.687706782

lrwxrwxrwx 1 root root 31 Aug 1 06:55 ..data -> ..2019_08_01_06_55_22.687706782

lrwxrwxrwx 1 root root 13 Aug 1 06:55 passwd -> ..data/passwd

lrwxrwxrwx 1 root root 11 Aug 1 06:55 user -> ..data/user从目录结构和内容来看,差异并不大,多层软连接,一些隐藏文件。使用这样的方法创建的 secret 仅仅进行了转码,并未进行加密,生产环境中使用一般情况下需要使用加密插件。

1.2 ConfigMap

ConfigMap 与 Secret 的区别在于,ConfigMap 保存的是不需要加密的、应用所需的配置信息,用法几乎与 Secret 完全相同:可以使用 kubectl create configmap 从文件或者目录创建 ConfigMap,也可以直接编写 ConfigMap 对象的 YAML 文件。我们以 kube-controller-manager.conf 文件来演示一下。

创建 configMap:

kubectl create configmap kube-scheduler --from-file=/etc/kubernetes/conf.d/kube-controller-manager.conf同样,我们也可以使用 yaml 来创建:

apiVersion: v1

kind: ConfigMap

metadata:

name: kube-controller-manager-gysl

data:

kube-controller-manager.conf: |

KUBE_CONTROLLER_MANAGER_OPTS="--logtostderr=true --v=4 --master=127.0.0.1:8080 --leader-elect=true --address=127.0.0.1 --service-cluster-ip-range=10.0.0.0/24 --cluster-name=kubernetes --cluster-signing-cert-file=/etc/kubernetes/ca.d/ca.pem --cluster-signing-key-file=/etc/kubernetes/ca.d/ca-key.pem --root-ca-file=/etc/kubernetes/ca.d/ca.pem --service-account-private-key-file=/etc/kubernetes/ca.d/ca-key.pem"就这样,kube-controller-manager.conf 配置文件的内容就被保存到了 kube-controller-manager-gysl 这个ConfigMap 中。

1.3 Downward API

Downward API 能让 Pod 里的容器能够直接获取到这个 Pod API 对象本身的信息。

apiVersion: v1

kind: Pod

metadata:

name: downward-api-gysl

labels:

zone: beijing

cluster: gysl-cluster1

rack: rack-gysl

spec:

containers:

- name: client-container

image: busybox

command: ["sh", "-c"]

args:

- while true; do

if [[ -e /etc/podinfo/labels ]]; then

echo -en '\n\n'; cat /etc/podinfo/labels; fi;

sleep 5;

done;

volumeMounts:

- name: podinfo

mountPath: /etc/podinfo

readOnly: false

volumes:

- name: podinfo

projected:

sources:

- downwardAPI:

items:

- path: "labels"

fieldRef:

fieldPath: metadata.labelsPod 的 Labels 字段的值,就会被 Kubernetes 自动挂载成为容器里的 /etc/podinfo/labels 文件。执行命令:

kubectl logs downward-api-gysl看到的结果:

cluster="gysl-cluster1"

rack="rack-gysl"

zone="beijing"

cluster="gysl-cluster1"

rack="rack-gysl"

zone="beijing"

cluster="gysl-cluster1"

rack="rack-gysl"

zone="beijing"Downward API 支持的字段已经非常丰富,比如:

1. 使用 fieldRef 可以声明使用:

spec.nodeName - 宿主机名字

status.hostIP - 宿主机 IP

metadata.name - Pod 的名字

metadata.namespace - Pod 的 Namespace

status.podIP - Pod 的 IP

spec.serviceAccountName - Pod 的 Service Account 的名字

metadata.uid - Pod 的 UID

metadata.labels['<KEY>'] - 指定 <KEY> 的 Label 值

metadata.annotations['<KEY>'] - 指定 <KEY> 的 Annotation 值

metadata.labels - Pod 的所有 Label

metadata.annotations - Pod 的所有 Annotation

2. 使用 resourceFieldRef 可以声明使用:

容器的 CPU limit

容器的 CPU request

容器的 memory limit

容器的 memory requestDownward API 能够获取到的信息,一定是 Pod 里的容器进程启动之前就能够确定下来的信息。而如果你想要获取 Pod 容器运行后才会出现的信息。比如,容器进程的 PID,那就肯定不能使用 Downward API 了,而应该考虑在 Pod 里定义一个 sidecar 容器。

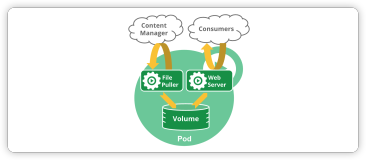

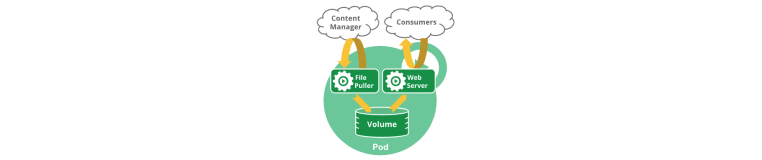

1.4 Service Account

Service Account 对象的作用,就是 Kubernetes 系统内置的一种“服务账户”,它是 Kubernetes 进行权限分配的对象。比如,Service Account A,可以只被允许对 Kubernetes API 进行 GET 操作,而 Service Account B,则可以有 Kubernetes API 的所有操作的权限。

像这样的 Service Account 的授权信息和文件,实际上保存在它所绑定的一个特殊的 Secret 对象里的。这个特殊的 Secret 对象,就叫作ServiceAccountToken。任何运行在 Kubernetes 集群上的应用,都必须使用这个 ServiceAccountToken 里保存的授权信息,也就是 Token,才可以合法地访问 API Server。

因此,Kubernetes 项目的 Projected Volume 其实只有三种,因为第四种 ServiceAccountToken,只是一种特殊的 Secret 而已。

为了方便使用,Kubernetes 已经为你提供了一个的默认“服务账户”(default Service Account)。并且,任何一个运行在 Kubernetes 里的 Pod,都可以直接使用这个默认的 Service Account,而无需显示地声明挂载它。Kubernetes 在每个 Pod 创建的时候,自动在它的 spec.volumes 部分添加上了默认 ServiceAccountToken 的定义,然后自动给每个容器加上了对应的 volumeMounts 字段。这个过程对于用户来说是完全透明的。一旦 Pod 创建完成,容器里的应用就可以直接从这个默认 ServiceAccountToken 的挂载目录里访问到授权信息和文件。这个容器内的路径在 Kubernetes 里是固定的,即:/var/run/secrets/kubernetes.io/serviceaccount。

$ kubectl exec -it downward-api-gysl sh

/ # ls /var/run/secrets/kubernetes.io/serviceaccount

ca.crt namespace token这种把 Kubernetes 客户端以容器的方式运行在集群里,然后使用 default Service Account 自动授权的方式,被称作“InClusterConfig”,也是我最推荐的进行 Kubernetes API 编程的授权方式。

考虑到自动挂载默认 ServiceAccountToken 的潜在风险,Kubernetes 允许你设置默认不为 Pod 里的容器自动挂载这个 Volume。

二 相关资料

2.1 文中涉及到的yaml,参见本人GitHub。

2.2 不足之处还望诸位多多指教。