本文介绍了kubernetes官方提供的日志收集方法并介绍了Fluentd日志收集器并与其他产品做了比较。最后介绍了好雨云帮如何对k8s进行改造并使用ZeroMQ以消息的形式将日志传输到统一的日志处理中心。

容器日志存在形式

目前容器日志有两种输出形式

- stdout,stderr标准输出

这种形式的日志输出我们可以直接使用docker logs查看日志k8s集群中同样集群可 以使用kubectl logs类似的形式查看日志。

- 日志文件记录

这种日志输出我们无法从以上方法查看日志内容只能tail日志文件查看。

在k8s官方文档中对于以上两种形式的日志形式我们如果想收集并分析日志的话官方推荐以下两种对策

对于第一种文档中这样说

When a cluster is created, the standard output and standard error output of each container can be ingested using a Fluentd agent running on each node into either Google Cloud Logging or into Elasticsearch and viewed with Kibana.

When a Kubernetes cluster is created with logging to Google Cloud Logging enabled, the system creates a pod called fluentd-cloud-logging on each node of the cluster to collect Docker container logs. These pods were shown at the start of this blog article in the response to the first get pods command.

就是说集群启动时会在每个机器启动一个Fluentd agent收集日志然后发送给Elasticsearch。

实现方式是每个agent挂载目录/var/lib/docker/containers使用fluentd的tail插件扫描每个容器日志文件直接发送给Elasticsearch。

对于第二种

- A second container, using the gcr.io/google_containers/fluentd-sidecar-es:1.2 image to send the logs to Elasticsearch. We recommend attaching resource constraints of 100m CPU and 200Mi memory to this container, as in the example.

- A volume for the two containers to share. The emptyDir volume type is a good choice for this because we only want the volume to exist for the lifetime of the pod.

- Mount paths for the volume in each container. In your primary container, this should be the path that the applications log files are written to. In the secondary container, this can be just about anything, so we put it under /mnt/log to keep it out of the way of the rest of the filesystem.

- The FILES_TO_COLLECT environment variable in the sidecar container, telling it which files to collect logs from. These paths should always be in the mounted volume.

其实跟第一种类似但是是把Fluentd agent起在业务同一个pod中共享volume然后实现对日志文件的收集发送给Elasticsearch

fluentd分析

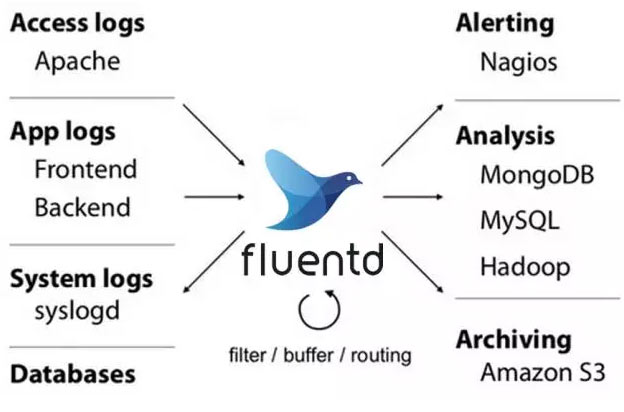

对于fluentd官方对其的定义是

统一日志层

Fluentd通过在后端系统之间提供统一的日志记录层来从后端系统中解耦数据源。

此层允许开发人员和数据分析人员在生成日志时使用多种类型的日志。

统一的日志记录层可以让您和您的组织更好地使用数据并更快地在您的软件上进行迭代。

也就是说fluentd是一个面向多种数据来源以及面向多种数据出口的日志收集器。另外它附带了日志转发的功能。

fluentd特点

- 部署简单灵活

- 开源

- 经过验证的可靠性和性能

- 社区支持插件较多

- 使用json格式事件格式

- 可拔插的架构设计

- 低资源要求

- 内置高可靠性

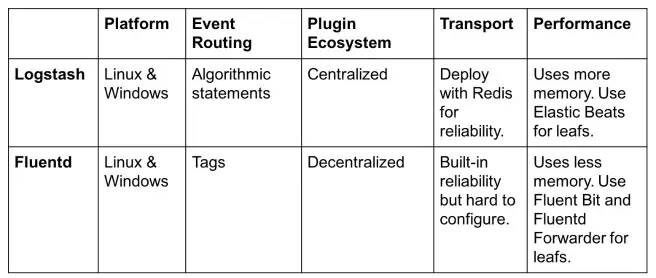

fluentd与Logstash

引用一张图对比这两个日志收集工具。具体它们两个项目的对比请参考

Fluentd vs. Logstash: A Comparison of Log Collectors

fluentd与zeroMQ

把这两个产品放在一起比较实属不怎么合适因为它们属于不同的阵营完成不同的功能需求。由于fluentd具有消息转发的功能姑且将其与以zeroMQ为例的消息中间件的关系做个说明

在大型系统架构中有使用zeroMQ进行大量的日志转发工作。在fluentd中有两个项目完成日志的中转路由的任务golang编写的fluentd-forwarder 和c写的fluent-bit

那么是否意味着你需要做出选择呢其实不然。

着眼fluentd的定义和zeroMQ的定义。其实它们是一种合作关系。如果你是大型的架构系统日志量很庞大。我推荐你使用fluentd进行日志收集将zeroMQ作为fluentd的出口。就是说fluentd完成统一收集zeroMQ完成日志传输。如果你的系统并不庞大你就无需zeroMQ来传输了。

因此你也无需关注这两个产品的性能比较。虽然它们都有高性能的定义。

zeroMQ的性能测试结果zeroMQ 与JeroMQ性能对比

容器日志收集总结

如上所描述的一样无论你的业务容器日志呈现方式有什么不同你都可以使用统一的日志收集器收集。以下简介三种情况下日志手机方式推荐

- k8s集群

这种方式上文中已经提到了官方的解决方案你只需要安装此方案部署即可。 - docker swarm集群

docker swarm目前暂时没有提供日志查看机制。但是docker cloud提供了与kubectrl logs类似的机制查看stdout的日志。目前还没有fluentd插件直接对服务进行日志收集暂时考虑直接使用使用跟容器一样的机制收集。docker service create 支持–log-driver - 自己部署的docker容器

从docker1.8内置了fluentd log driver。以如下的形式启动容器容器stdout/stderr日志将发往配置的fluentd。如果配置后docker logs将无法使用。另外默认模式下如果你配置得地址没有正常服务容器无法启动。你也可以使用fluentd-async-connect形式启动docker daemon则能在后台尝试连接并缓存日志。docker run --log-driver=fluentd --log-opt fluentd-address=myhost.local:24224

同样如果是日志文件将文件暴露出来直接使用fluentd收集。

好雨云帮对kubernetes服务日志的统一处理方式

需求是什么

云帮的公有云服务平台上跑着有企业级应用和小型用户应用。我们怎么做到统一的日志收集和展示又怎么做到面对企业级应用的日志输出和分析

上面提到的方式不能完全解决我们的问题。

实践

首先目前kubernetes版本(v1.5.1)还不支持pod级别的日志log-driver设置但是我们知道容器是可以设置log-driver的。这里也有关于这个问题的讨论。我们为了实现在用户网络(即pod容器网络)下的可配置日志转发方式。我们暂时修改了kubernetes源码使其支持设置容器的log-driver。默认情况下我们使用自己实现的zeroMQ-driver直接将容器日志通过0MQ发到日志统一处理中心。在处理中心统一完成下一步处理。如果平台用户需要将日志向外输出或者直接对接平台内日志分析应用我们的处理是在应用pod中启动日志收集插件容器封装扩展的fluentd,根据用户的需要配置日志出口实现应用级日志收集。这里你需要明确的是容器日志首先是由docker-daemon收集到再根据容器log-driver配置进行相应操作也就是说如果你的宿主机网络与容器网络不通(k8s集群)日志从宿主机到pod中的收集容器只有两种方式走外层网络文件挂载。

我们采用文件挂载方式。

如果您对本文提到的k8s官方收集、处理日志以及对好雨云帮的日志收集方式有疑问或问题欢迎留言作者会在第一时间解答。

本文转自中文社区-关于K8s集群器日志收集的总结