原创作品,允许转载,转载时请务必以超链接形式标明文章 原始出处 、作者信息和本声明。否则将追究法律责任。http://solin.blog.51cto.com/11319413/1925890

勒索病毒WannaCry(永恒之蓝)

日前,"永恒之蓝"席卷全球,已经有90个国家遭到***。国内教育网是遭到***的重灾区。不过,在安装相对老旧版本Windows的电脑普遍遭到***之时,不少安装linux衍生版操作系统的电脑和苹果电脑逃过一劫。不少网友在网上纷纷表示庆幸,并对linux或苹果的安全性大加赞美之词。但实际上,并非是这些操作系统在技术上拥有明显高于Windows安全性,只是***没有专门针对其进行***而已。

病毒勒索事件概况

从5月12日开始,勒索病毒在全球范围内爆发。

首先中招的是大英帝国。全英国上下多达25家医院和医疗组织遭到大范围网络***。医院的网络被攻陷,电脑被锁定,电话打不通.......***向每家医院索要300比特币(接近400万人民币)的赎金,如果3天之内没有交上,赎金翻倍,如果7天内没有支付,***将删除所有资料....

随后***面积不断扩大,中国大批高校也出现感染情况。众多师生的电脑文件被病毒加密,只有支付赎金才能恢复。作为985院校之一的山东大学也没能幸免于难。

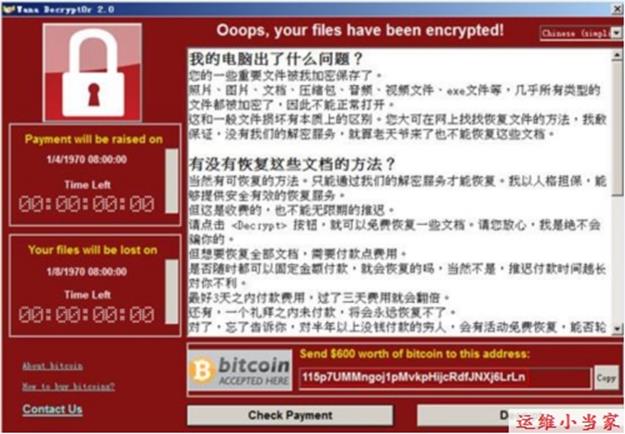

目前在传播的勒索病毒以ONION和WNCRY两个家族为主,中毒后的表现是:受害机器的磁盘文件会被篡改为相应的后缀,图片、文档、视频、压缩包等各类资料都无法正常打开,只有支付赎金才能解密恢复。这两类勒索病毒,勒索金额分别是5个比特币和300美元,折合人民币分别为5万多元和2000多元。

勒索事件的起源

事情起源于两个顶级***组织的撕X:

NSA(美国国家安全局)的最强***组织"方程组"和专门贩卖重磅信息的顶级***组织"暗影经纪人"。

事件时间轴

1. 在2016 年 8 月有一个"Shadow Brokers"的***组织号称***了方程式组织窃取了大量机密文件,并将部分文件公开到了互联网上,方程式(Equation Group)据称是 NSA(美国国家安全局)下属的***组织,有着极高的技术手段。

这部分被公开的文件包括不少隐蔽的地下的***工具。另外 "Shadow Brokers" 还保留了部分文件,打算以公开拍卖的形式出售给出价最高的竞价者,"Shadow Brokers" 预期的价格是 100 万比特币(价值接近5亿美元)。而"Shadow Brokers" 的工具一直没卖出去。

2. 北京时间 2017 年 4 月 8 日,"Shadow Brokers" 公布了保留部分的解压缩密码,有人将其解压缩后的上传到Github网站提供下载。

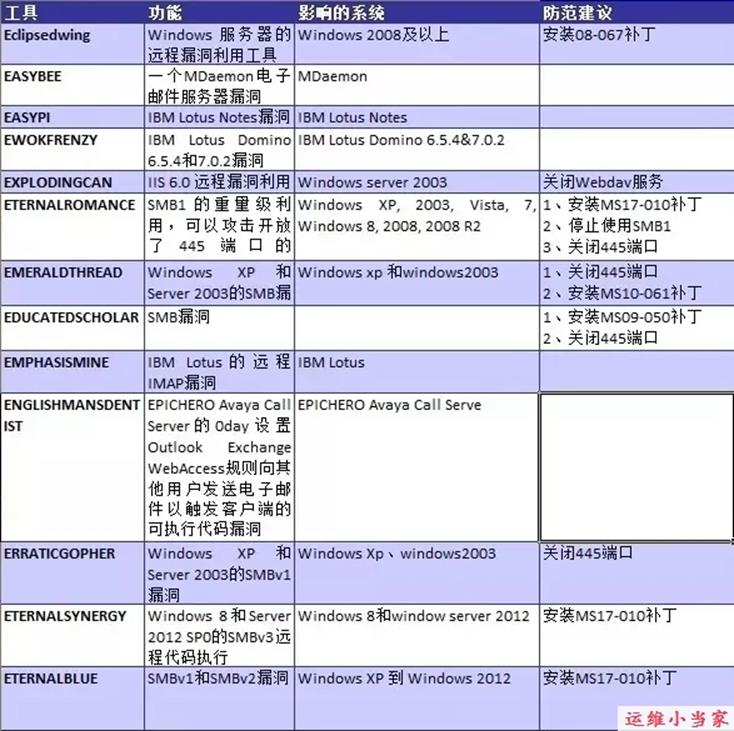

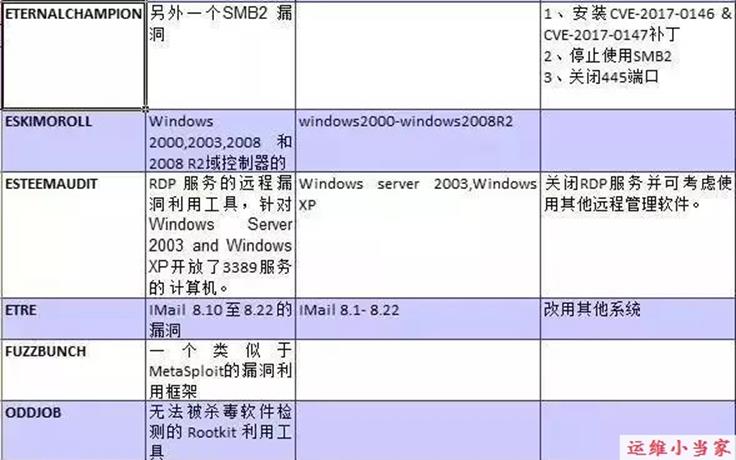

3. 北京时间 2017 年 4 月 14 日晚,继上一次公开解压密码后,"Shadow Brokers" ,在推特上放出了第二波保留的部分文件。此次发现其中包括新的23个***工具。这些***工具被命名为OddJob,EasyBee,EternalRomance,FuzzBunch,EducatedScholar,EskimoRoll,EclipsedWing,EsteemAudit,EnglishMansDentist,MofConfig,ErraticGopher,EmphasisMine,EmeraldThread,EternalSynergy,EternalBLUE,EwokFrenzy,ZippyBeer,ExplodingCan,DoublePulsar等。

再后来的事情,就是EternalBLUE(永恒之蓝)被***利用来进行敲诈。

所以总结起来就是:

Shadow Brokers这家***组织公布了NSA的一些***工具,"永恒之蓝"只是其中一个利用445端口进行***的工具。这些工具被人利用,所以导致此病毒爆发。

勒索病毒的机制?

1.WannaCry***流程

2. WannaCry***机制

勒索病毒是由NSA泄漏的"永恒之蓝"***武器传播的。"永恒之蓝"可远程***Windows的445端口(文件共享),如果系统没有安装今年3月的微软补丁,无需用户任何操作,只要开机上网,"永恒之蓝"就能在电脑里执行任意代码,植入勒索病毒等恶意程序。

受害机器的磁盘文件会被篡改为相应的后缀,图片、文档、视频、压缩包等各类资料都无法正常打开,只有支付赎金才能解密恢复。

为什么此次病毒受害者多为高校、医院等机构?

前面已经说过,病毒是利用445端口进行***。由于国内曾多次出现利用445端口传播的蠕虫病毒,部分运营商对个人用户封掉了445端口。但是教育网并无此限制,存在大量暴露着445端口的机器,因此成为不法分子使用NSA***武器***的重灾区。

中毒后如何解除?

很抱歉,目前几乎无解。

先不说高昂的勒索金额,有网友表示即使支付了勒索金额也无法解除。

如何防范勒索病毒?

1.备份重要文件

病毒以加密文件为手段进行勒索,倘若重要文件均已备份,用户就可以无所畏惧了。

2.更新补丁

微软发布了新的系统补丁帮助用户防范本次大范围病毒***,甚至连被抛弃N年的Windows XP 系统都得到更新补丁,这也从侧面证明了本次事件的影响有多恶劣。

3.关闭网络端口(应急)

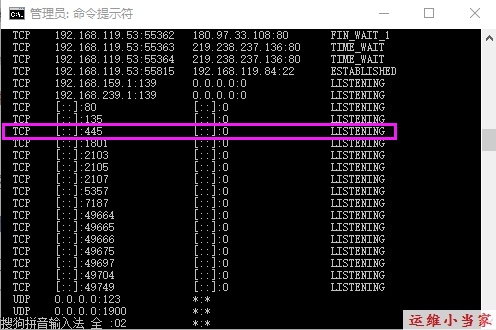

3.1键盘Win + R运行,输入"CMD",启动命令行窗口,注意,Win 8以上版本用户,需要按Win + X,选择"命令提示符(管理员)A"。接着输入:netstat -an 命令,检查打开的端口中,是否有445端口。

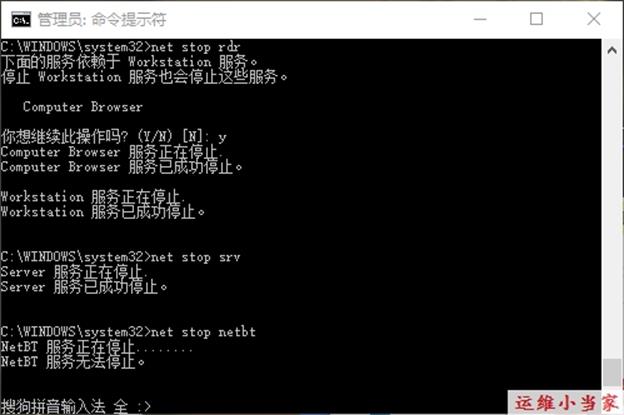

3.22.如果出现上图式样,就需要把445端口关闭,需要依次输入以下命令:

|

1

2

3

|

net stop rdr

net stop srv

net stop netbt

|

4.针对某域名进行设定(应急)

安全人员发现,病毒在勒索行为开始前,会尝试访问www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com这个网址,一旦病毒无法访问到网址,就会开始勒索行为。好消息是,该域名现在已被注册,所以病毒的传播有望停止。

由于众所周知的原因,建议大家修改一下HOST,将此网址指向国内可以稳定访问的目标网址。当然,这种方法在***花几分钟修改一下访问域名后就会失效,所以还是建议大家采取前两条方法。

本次事件的启示?

1.信息安全是一个永恒的话题,总是在不断地演进中。道高一尺,魔高一丈,就是在不断斗法中不断深入。

2.感谢三大运营商,漏洞泄露的第一时间(3月份)就封锁了个人用户的445端口,否则现在受影响的就不仅限于高校用户了。

3.对于一部分人来说,迁移到其他操作系统比如Linux真的非常必要,即使仅仅是为了保护自己的资料安全也该进行迁移了。

4.以后的IT学习道路中,必不可少的学习模块必然是安全。虽然此次Linux未受冲击,但将来***必然会越来越多,安全也将越来越重要。

想要了解更多可以其他文章:《Wannacry勒索软件母体主程序逆向分析》《腾讯安全团队深入解析wannacry蠕虫病毒》

本文出自 “运维小当家” 博客,请务必保留此出处http://solin.blog.51cto.com/11319413/1925890