美国联邦调查局在“Going Dark”(渐入黑暗)法案中,为了夸大手机加密问题的严峻性,及其需要后门以解锁加密手机的迫切性,而谎报了有关加密手机的统计数据。以争取在技术公司实践或法律上进行变革,意图使得执法人员能够通过有效的法庭命

背景介绍

早在2012年,美国FBI局长罗伯特·米勒向国会提交了一份关于互联网监控的新议案。在该份议案中,米勒指出当下科技发展迅速,从而给犯罪分子提供了可以逃过警方监控的途径。他希望国会批准FBI能够根据法院指令具有从各大互联网公司获取通信信息的权力。

这一由FBI负责起草的法案在其内部被称之为“National Eletronic Surveillance Strategy(国家电子监控策略)”,对外则称之为“Going Dark(渐入黑暗)”。

谎报数据为了什么?

但是,就在近日,《华盛顿邮报》在其发表的一篇文章中指出,美国联邦调查局为了夸大手机加密问题的严峻性,及其需要后门以解锁加密手机的迫切性,而谎报了有关加密手机的统计数据。

当时,FBI对外宣称,其无法解锁且与犯罪活动相关的加密手机数量为7,775部,但是,实则只有1,200部!对于这一统计失误,FBI解释称其主要归咎于“糟糕的编程”以及使用了多个不同的数据库,这才致使手机数量被重复计数。

据《华盛顿邮报》报道称,联邦调查局严重夸大了加密威胁数字。而且,联邦调查局局长Christopher Wray 曾在多次公开场合演讲中(包括面向国会、公众甚至2018年1月的网络安全会议上的演讲)引用这一夸大数据——7,775(通常四舍五入为7,800)——作为FBI在2017年无法解锁的加密移动设备数量,并将这一数字与强有力的语言相结合,以争取在技术公司实践或法律上进行变革,意图使得执法人员能够通过有效的法庭命令拥有对所有手机的访问权限。

由于“后门”问题所带来的隐私和安全问题,引发了民众的广泛质疑和担忧,对此,Wray强调称,

联邦调查局确实会支持信息安全措施,包括强大的加密技术。但是这些安全计划需要仔细设计,以免其破坏我们用于维护国家安全的合法工具。

此次,面对如此严重的统计失误,联邦调查局和执法部门首当其冲受到了指责,但是7,800这个数字在过去一年内,无数次震惊着我们,这个问题对于我们所有人来说已经上升为一个迫切的公共安全问题,如果我们找不到一个负责任的解决方案,那么短短几年内情况将变得更为糟糕。

联邦调查局推诿称是统计方法存在错误,才产生了如此严重的误差。其在本周二发布的一份声明中称,

我们最初的评估数据之所以出现如此巨大的误差,主要归咎于编程错误。问题源于我们使用了三个不同的数据库,结果造成手机数量被重复计数,但是当时的测试结果并未能发现该问题。

FBI官员表示,该局也是在大约一个月前才首次意识到这一统计失误,上周进行的一项内部评估显示,加密手机的数量大约为1200部,但是,随着最新统计工作的启动,这一数字可能会发生变化,所以,该局决定将在完成最终审计后确定并发布最新数据结果。如果1,200的数字是正确的话,就意味着联邦调查局将每一部加密手机重复计数了6.479次,最终才能达到7,775这一数字。

尽管存在统计失误,但是该局仍然认为,

‘Going Dark’依然是FBI以及其他联邦、州、地方和国际执法伙伴所要面临的严重问题……FBI将继续寻求一种解决方案,确保执法机构能够获得适当的法律权限,以此来掌握更多的犯罪活动证据。

电子前沿基金会(EFF)回应FBI的“编程错误”说辞

对于联邦调查局“编程错误”的说辞,电子前沿基金会(EFF)律师Andrew Crocker表示,

坦率地说,我们并未对此感到惊讶。美国联邦调查局局长Christopher Wray以及其他很多人都认为,执法需要某种后门来实现‘特殊访问’,才能解决不断增加的加密设备问题,尤其是移动加密设备。

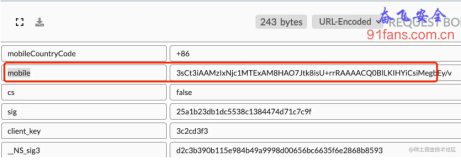

此外,EFF还质疑称,为什么FBI总是宣称自己受阻于解锁各种加密设备,但是Cellebrite和Grayshift等第三方供应商却能够成功解锁加密手机,甚至是最新的加密手机也不在话下。

据悉,美国许多联邦机构一直依赖Cellebrite的技术解锁移动设备,FBI甚至在2009年就与Cellebrite签订了业务合同。在过去10年间,Cellebrite已经成为FBI在移动设备取证方面的关键技术。另外,根据美国联邦政府采购记录显示,美国缉毒署、特勤局、军方、国土安全部海关及边境保护处、州立和地方执法机构都在使用Cellebrite的相关技术工具,对来自可疑份子或战场缴获手机进行数据提取及恢复。

而Grayshift则是一家成立于2016年的初创企业,其初创团队据称包含许多美国情报机构承包商以及前苹果安全工程师。2017年,该公司发布了一款新的iPhone解锁设备GrayKey。用户能够同时将两部iPhone连接到GrayKey上,两分钟之后它就会自动为iPhone安装上破解密码的专用软件,然后就能够破解密码了。

原文发布时间为:2018-06-1本文来自云栖社区合作伙伴“ 嘶吼网”,了解相关信息可以关注“ 嘶吼网”。