日志对于网络安全来说无疑是非常重要的,它记录了系统每天发生的各种各样的事,你可以通过它来检查错误发生的原因,或者受到攻击后攻击者留下的痕迹。日志主要的功能有审计和监测,同时它也可以实时的监测系统状态,监测入侵者。

日志子系统分类

在Linux系统中,有三个主要的日志子系统:

连接时间日志——由多个程序执行,把纪录写入到/var/log/Wtmp和/var/run/Utmp,Login等程序更新Wtmp和Utmp文件,使系统管理员能够跟踪谁在何时登录到系统。

进程统计——由系统内核执行。当一个进程终止时,为每个进程往进程统计文件(Pacct或Acct)中写一个纪录。进程统计的目的是为系统中的基本服务提供命令使用统计。

错误日志——由Syslogd(8)执行。各种系统守护进程、用户程序和内核通过Syslog(3)向文件/var/log/messages报告值得注意的事件。另外有许多UNIX程序创建日志。像HTTP和FTP这样提供网络服务的服务器也保持详细的日志。

常用的日志文件如下:

Access-log:纪录HTTP/WEB的传输。

Acct/pacct:纪录用户命令。

Aculog:纪录MODEM的活动。

Btmp:纪录失败的纪录。

Lastlog:纪录最近几次成功登录的事件和最后一次不成功的登录。

Messages:从Syslog中记录信息(有的链接到Syslog文件)。

Sudolog:纪录使用Sudo发出的命令。

Sulog:纪录“su”的使用。

Utmp:纪录当前登录的每个用户。

Wtmp:一个用户每次登录进入和退出时间的永久纪录。

Xferlog:纪录FTP会话。

日志记录基本过程

Utmp、 Wtmp和Lastlog日志文件是多数重用UNIX日志子系统的关键——保持用户登录进入和退出的纪录。有关当前登录用户的信息记录在文件Utmp中; 登录进入和退出纪录在文件Wtmp中;最后一次登录文件可以用“Lastlog”命令察看。数据交换、关机和重起也记录在Wtmp文件中。所有的纪录都包 含时间戳。这些文件(Lastlog通常不大)在具有大量用户的系统中增长十分迅速。例如Wtmp文件可以无限增长,除非定期截取。许多系统以一天或者一 周为单位把Wtmp配置成循环使用。它通常由Cron运行的脚本来修改。这些脚本重新命名并循环使用Wtmp文件。

小知识:通常Wtmp在第一天结束后命名为Wtmp.1;第二天后Wtmp.1变为Wtmp.2,直到Wtmp.7。

每 次有一个用户登录时,Login程序在文件Lastlog中察看用户的UID。如果找到了,则把用户上次登录、退出时间和主机名写到标准输出中,然后 Login程序在Lastlog中纪录新的登录时间。在新的Lastlog纪录写入后,Utmp文件打开并插入用户的Utmp纪录。该纪录一直用到用户登 录退出时删除。Utmp文件被各种命令文件使用,包括Who、Users和Finger。下一步,Login程序打开文件Wtmp附加用户的Utmp纪 录。当用户登录退出时,具有更新时间戳的同一Utmp纪录附加到文件中。Wtmp文件被程序Last和AC使用。

查看具体日志

Wtmp和Utmp文件都是二进制文件,它们不能被诸如Tail命令剪贴或合并(需要使用Cat命令),用户需要使用Who、W、Users、Last和AC来使用这两个文件包含的信息。

1.Who:该命令查询Utmp文件并报告当前登录的每个用户。Who的缺省输出包括用户名、终端类型、登录日期及远程主机。例如输入Who回车后显示:

chyang pts/0 Aug 18 15:06

ynguo pts/2 Aug 18 15:32

ynguo pts/3 Aug 18 13:55

lewis pts/4 Aug 18 13:35

ynguo pts/7 Aug 18 14:12

ylou pts/8 Aug 18 14:15

如果指明了Wtmp文件名,则Who命令查询所有以前的纪录。命令“Who /var/log/Wtmp”将报告从Wtmp文件创建或删改以来的每一次登录。

2.W:该命令查询Utmp文件并显示当前系统中每个用户和它所运行的进程信息。

3.Users:Users用单独的一行显示出当前登录的用户,每个显示的用户名对应一个登录会话。如果一个用户有不止一个登录会话,那他的用户名将显示相同的次数。例如输入Users回车后显示:

chyang lewis lewis ylou ynguo ynguo

4.Last:Last命令往回搜索Wtmp,显示从文件第一次创建以来登录过的用户。例如:

chyang pts/9 202.38.68.242 Tue Aug 1 08:34 - 11:23 (02:49)

cfan pts/6 202.38.64.224 Tue Aug 1 08:33 - 08:48 (00:14)

chyang pts/4 202.38.68.242 Tue Aug 1 08:32 - 12:13 (03:40)

lewis pts/3 202.38.64.233 Tue Aug 1 08:06 - 11:09 (03:03)

lewis pts/2 202.38.64.233 Tue Aug 1 07:56 - 11:09 (03:12)

如果指明了用户,那么Last只报告该用户的近期活动,例如:last ynguo显示:

ynguo pts/4 simba.nic.ustc.e Fri Aug 4 16:50 - 08:20 (15:30)

ynguo pts/4 simba.nic.ustc.e Thu Aug 3 23:55 - 04:40 (04:44)

ynguo pts/11 simba.nic.ustc.e Thu Aug 3 20:45 - 22:02 (01:16)

ynguo pts/0 simba.nic.ustc.e Thu Aug 3 03:17 - 05:42 (02:25)

5.AC:AC命令根据当前的/var/log/Wtmp文件中的登录进入和退出来报告用户连结的时间(小时),如果不使用标志,则报告总的时间。例如:ac,显示:

total 5177.47

ac -d(回车)显示每天的总的连结时间:

Aug 12 total 261.87

Aug 13 total 351.39

Aug 14 total 396.09

Aug 15 total 462.63

Aug 16 total 270.45

ac -p(回车)显示每个用户的总的连接时间:

ynguo 193.23

yucao 3.35

rong 133.40

hdai 10.52

6.Lastlog:Lastlog文件在每次有用户登录时被查询。可以使用Lastlog命令来检查某特定用户上次登录的时间,并格式化输出上次登录日志/var/log/Lastlog的内容。它根据UID排序显示登录名、端口号(tty)和上次登录时间。例如:

rong 5 202.38.64.187 Fri

Aug 18 15:57:01 +0800 2000

dbb

**Never logged in**

xinchen

**Never logged in**

pb9511

**Never logged in**

小知识:如果一个用户从未登录过,Lastlog显示"**Never logged**。注意这个命令需要以ROOT权限运行。

另外,可在命令后加一些参数实现其它的功能,例如“last -u 102”将报告UID为102的用户,“last -t 7”表示限制上一周的报告。

进程审查

UNIX 可以跟踪每个用户运行的每条命令,如果想知道昨晚别人弄乱了哪些重要的文件,进程统计子系统可以告诉你,这一点无疑对跟踪入侵者很有帮助。与连接时间日志 不同,进程统计子系统缺省不激活,它必须启动。在Linux系统中启动进程统计使用Accton命令,必须用ROOT身份来运行。先使用Touch命令来 创建Pacct文件:

touch /var/log/pact

然后运行Accton:

Accton /var/log/pact

一旦Accton被激活,就可以使用Lastcomm命令监测系统中任何时候执行的命令。若要关闭统计,可以使用不带任何参数的Accton命令。

小知识:Lastcomm命令报告以前执行的文件。不带参数时,Lastcomm命令显示当前统计文件生命周期内纪录的所有命令的有关信息。包括命令名、用户、TTY、命令耗费的CPU时间和一个时间戳。如果系统有许多用户,输入则可能很长。

进程统计存在的一个问题是Pacct文件可能增长的十分迅速。这时需要交互式或经过Cron机制运行SA命令来保持日志数据在系统控制内。

小 知识:SA命令报告、清理并维护进程统计文件。它能把/var/log/pacct中的信息压缩到摘要文件/var/log/savacct和/var /log/usracct中。这些摘要包含按命令名和用户名分类的系统统计数据。SA缺省情况下先读它们,然后读Pacct文件,使报告能包含所有的可用 信息。SA的输出有下面一些标记项:

Avio——每次执行的平均I/O操作次数

Cp——用户和系统时间总和,以分钟计

Cpu——和cp一样

K——内核使用的平均CPU时间,以1k为单位

K*sec——CPU存储完整性,以1k-core秒

Syslog设备

Syslog已被许多日志函数采纳,它用在许多保护措施中。Syslog可以纪录系统事件并写到一个文件或设备中,或给用户发送一个信息。它能纪录本地事件或通过网络纪录另一个主

机上的事件。

Syslog 设备依据两个重要的文件:/etc/Syslogd(守护进程)和/etc/Syslog.conf配置文件,习惯上,多数Syslog信息被写到 /var/adm或/var/log目录下的信息文件(messages.*)中。一个典型的Syslog纪录包括生成程序的名字和一个文本信息。它还包 括一个设备和一个优先级范围,每个Syslog消息被赋予下面的主要设备之一:

LOG_AUTH——认证系统:Login、SU、Getty等。

LOG_CRON——Cron守护进程。

LOG_DAEMON——其它系统守护进程,如Routed。

LOG_FTP——文件传输协议:Ftpd、Tftpd。

LOG_KERN——内核产生的消息。

LOG_MAIL——电子邮件系统。

LOG_SYSLOG——由Syslogd(8)产生的内部消息。

LOG_LOCAL0~LOG_LOCAL7——本地使用保留。

Syslog为每个事件赋予几个不同的优先级:

LOG_EMERG——紧急情况。

LOG_ALERT——应该被立即改正的问题,如系统数据库破坏。

LOG_CRIT——重要情况,如硬盘错误。

LOG_ERR——错误。

LOG_WARNING——警告信息。

LOG_NOTICE——不是错误情况,但是可能需要处理。

LOG_INFO——情报信息。

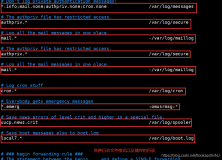

Syslog.conf 文件指明Syslogd程序纪录日志的行为,该程序在启动时查询配置文件。该文件由不同程序或消息分类的单个条目组成,每个占一行。对每类消息提供一个选 择域和一个动作域。这些域由Tab隔开:选择域指明消息的类型和优先级;动作域指明Syslogd接收到一个与选择标准相匹配的消息时所执行的动作。每个 选项是由设备和优先级组成。当指明一个优先级时,Syslogd将纪录一个拥有相同或更高优先级的消息。所以如果指明“crit”,那所有标为Crit、 Alert和Emerg的消息将被纪录。每行的行动域指明当选择域选择了一个给定消息后应该把他发送到哪儿。例如,如果想把所有邮件消息纪录到一个文件 中,如下:

#Log all the mail messages in one place mail.* /var/log/maillog

其它设备也有自己的日志,UUCP和News设备能产生许多外部消息。它把这些消息存到自己的日志(/var/log/spooler)中并把级别限为“err”或更高。例如:

# Save mail and news errors of level err and higher in aspecial file.uucp,news.crit /var/log/spooler

当一个紧急消息到来时,可能想让所有的用户都得到。也可能想让自己的日志接收并保存:

#Everybody gets emergency messages, plus log them on anther machine *.emerg * *.emerg @linuxaid.com.cn

Alert消息应该写到ROOT和Tiger的个人账号中:

#ROOT and Tiger get alert and higher messages *.alert ROOT,tiger

小提示:有时Syslogd将产生大量的消息,例如内核(Kern设备)可能很冗长,用户可能想把内核消息纪录到/dev/console中。下面的例子表明内核日志纪录被注释掉了:

#Log all kernel messages to the console

#Logging much else clutters up the screen

#kern.* /dev/console

用户可以在一行中指明所有的设备。下面的例子把Info或更高级别的消息送到/var/log/messages,除了Mail以外。级别“none”禁止一个设备:

#Log anything(except mail)of level info or higher

#Don't log private authentication messages!

*.info:mail.none;authpriv.none /var/log/messages

在有些情况下可以把日志送到打印机,这样网络入侵者怎么修改日志都没有用了。

小提示:有个小命令Logger为Syslog(3)系统日志文件提供一个Shell命令接口,使用户能创建日志文件中的条目。例如:logger This is a test。它将产生一个如下的Syslog纪录:

Aug 19 22:22:34 tiger: This is a test!

所以不要完全相信日志,因为攻击者很容易修改它的。

通过上面对Linux的日志了解,我们就可以更好的实时监测系统状态,监测和追踪侵入者的行踪了!

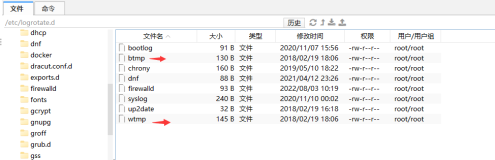

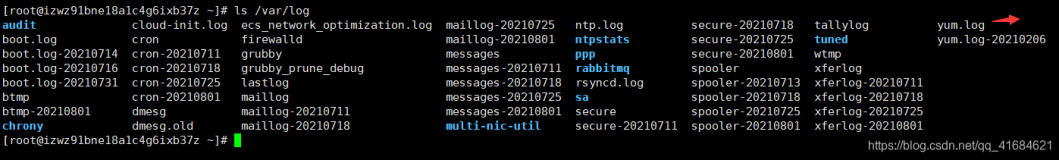

使用logrotate 管理日志文件

对于Linux 的系统安全来说,日志文件是极其重要的工具。系统管理员可以使用logrotate 程序用来管理系统中的最新的事件。

对于Linux 的系统安全来说,日志文件是极其重要的工具。

系统管理员可以使用logrotate 程序用来管理系统中的最新的事件。logrotate 还可以用来备份日志文件,本篇将通过以下几部分来介绍

日志文件的管理:

1、logrotate 配置

2、缺省配置 logrotate

3、使用include 选项读取其他配置文件

4、使用include 选项覆盖缺省配置

5、为指定的文件配置转储参数

一、logrotate 配置

logrotate 程序是一个日志文件管理工具。用来把旧的日志文件删除,并创建新的日志文件,我们把它叫做“转储”。我们可以根据日志文件的大小,也可以根据其天数来转储,这个过程一般通过 cron 程序来执行。

logrotate 程序还可以用于压缩日志文件,以及发送日志到指定的E-mail 。

logrotate 的配置文件是 /etc/logrotate.conf。主要参数如下表:

参数 功能

compress 通过gzip 压缩转储以后的日志

nocompress 不需要压缩时,用这个参数

copytruncate 用于还在打开中的日志文件,把当前日志备份并截断

nocopytruncate 备份日志文件但是不截断

create mode owner group 转储文件,使用指定的文件模式创建新的日志文件

nocreate 不建立新的日志文件

delaycompress 和 compress 一起使用时,转储的日志文件到下一次转储时才压缩

nodelaycompress 覆盖 delaycompress 选项,转储同时压缩。

errors address 专储时的错误信息发送到指定的Email 地址

ifempty 即使是空文件也转储,这个是 logrotate 的缺省选项。

notifempty 如果是空文件的话,不转储

mail address 把转储的日志文件发送到指定的E-mail 地址

nomail 转储时不发送日志文件

olddir directory 转储后的日志文件放入指定的目录,必须和当前日志文件在同一个文件系统

noolddir 转储后的日志文件和当前日志文件放在同一个目录下

prerotate/endscript 在转储以前需要执行的命令可以放入这个对,这两个关键字必须单独成行

postrotate/endscript 在转储以后需要执行的命令可以放入这个对,这两个关键字必须单独成行

daily 指定转储周期为每天

weekly 指定转储周期为每周

monthly 指定转储周期为每月

rotate count 指定日志文件删除之前转储的次数,0 指没有备份,5 指保留5 个备份

tabootext [+] list 让logrotate 不转储指定扩展名的文件,缺省的扩展名是:.rpm-orig, .rpmsave, v, 和 ~

size size 当日志文件到达指定的大小时才转储,Size 可以指定 bytes (缺省)以及KB (sizek)或者MB (sizem).

二、缺省配置 logrotate

logrotate 缺省的配置募??/etc/logrotate.conf。

Red Hat Linux 缺省安装的文件内容是:

# see "man logrotate" for details

# rotate log files weekly

weekly

# keep 4 weeks worth of backlogs

rotate 4

# send errors to root

errors root

# create new (empty) log files after rotating old ones

create

# uncomment this if you want your log files compressed

#compress

1

# RPM packages drop log rotation information into this directory

include /etc/logrotate.d

# no packages own lastlog or wtmp --we'll rotate them here

/var/log/wtmp {

monthly

create 0664 root utmp

rotate 1

}

/var/log/lastlog {

monthly

rotate 1

}

# system-specific logs may be configured here

缺省的配置一般放在logrotate.conf 文件的最开始处,影响整个系统。在本例中就是前面12行。

第三行weekly 指定所有的日志文件每周转储一次。

第五行 rotate 4 指定转储文件的保留 4份。

第七行 errors root 指定错误信息发送给root。

第九行create 指定 logrotate 自动建立新的日志文件,新的日志文件具有和

原来的文件一样的权限。

第11行 #compress 指定不压缩转储文件,如果需要压缩,去掉注释就可以了。

三、使用include 选项读取其他配置文件

include 选项允许系统管理员把分散到几个文件的转储信息,集中到一个

主要的配置文件。当 logrotate 从logrotate.conf 读到include 选项时,会从指定文件读入配置信息,就好像他们已经在/etc/logrotate.conf 中一样。

第 13行 include /etc/logrotate.d 告诉 logrotate 读入存放在/etc/logrotate.d 目录中的日志转储参数,当系统中安装了RPM 软件包时,使用include 选项十分有用。RPM 软件包的日志转储参数一般存放在/etc/logrotate.d 目录。

include 选项十分重要,一些应用把日志转储参数存放在 /etc/logrotate.d 。

典型的应用有:apache, linuxconf, samba, cron 以及syslog。

这样,系统管理员只要管理一个 /etc/logrotate.conf 文件就可以了。

四、使用include 选项覆盖缺省配置

当 /etc/logrotate.conf 读入文件时,include 指定的文件中的转储参数将覆盖缺省的参数,如下例:

# linuxconf 的参数

/var/log/htmlaccess.log

{ errors jim

notifempty

nocompress

weekly

prerotate

/usr/bin/chattr -a /var/log/htmlaccess.log

endscript

postrotate

/usr/bin/chattr +a /var/log/htmlaccess.log

endscript

}

/var/log/netconf.log

{ nocompress

monthly

}

在这个例子中,当 /etc/logrotate.d/linuxconf 文件被读入时,下面的参数将覆盖/etc/logrotate.conf中缺省的参数。

Notifempty

errors jim

五、为指定的文件配置转储参数

经常需要为指定文件配置参数,一个常见的例子就是每月转储/var/log/wtmp。为特定文件而使用的参数格式是:

# 注释

/full/path/to/file

{

option(s)

}

下面的例子就是每月转储 /var/log/wtmp 一次:

#Use logrotate to rotate wtmp

/var/log/wtmp

{

monthly

rotate 1

}

六、其他需要注意的问题

1、尽管花括号的开头可以和其他文本放在同一行上,但是结尾的花括号必须单独成行。

2、使用 prerotate 和 postrotate 选项

下面的例子是典型的脚本 /etc/logrotate.d/syslog,这个脚本只是对

/var/log/messages 有效。

/var/log/messages

{

prerotate

/usr/bin/chattr -a /var/log/messages

endscript

postrotate

/usr/bin/kill -HUP syslogd

/usr/bin/chattr +a /var/log/messages

endscript

}

第一行指定脚本对 /var/log messages 有效

花ê哦阅诓康慕疟驹诵杏? /var/log/messages

prerotate 命令指定转储以前的动作/usr/bin/chattr -a 去掉/var/log/messages文件的“只追加”属性 endscript 结束 prerotate 部分的脚本postrotate 指定转储后的动作

/usr/bin/killall -HUP syslogd

用来重新初始化系统日志守护程序 syslogd

/usr/bin/chattr +a /var/log/messages

重新为 /var/log/messages 文件指定“只追加”属性,这样防治程序员或用户覆盖此文件。

最后的 endscript 用于结束 postrotate 部分的脚本

3、logrotate 的运行分为三步:

判断系统的日志文件,建立转储计划以及参数,通过cron daemon 运行下面的代码是 Red Hat Linux 缺省的crontab 来每天运行logrotate。

#/etc/cron.daily/logrotate

#! /bin/sh

/usr/sbin/logrotate /etc/logrotate.conf

4、/var/log/messages 不能产生的原因:

这种情况很少见,但是如果你把/etc/services 中的 514/UDP 端口关掉的话,这个文件就不能产生了。

小 结:本文通过对Red Hat 系统上典型的logrotate 配置例子的介绍,详细说明了logrotate 程序的应用方法。希望对所有Linux 系统管理员有所帮助。管理好,分析好日志文件是系统安全的第一步,在以后的文章里FreeLAMP还会介绍另外一个检查日志的好东东 logcheck。

PS:最近有朋友问一些日志相关的,如何通过日志查入侵迹象的问题,就贴几篇log相关的文档。

理解Linux系统的日志

1. 日志简介

日志对于安全来说,非常重要,他记录了系统每天发生的各种各样的事情,你可以通过他来检查错误发生的原因,或者受到攻击时攻击者留下的痕迹。日志主要的功能有:审计和监测。他还可以实时的监测系统状态,监测和追踪侵入者等等。

在Linux系统中,有三个主要的日志子系统:

连接时间日志--由多个程序执行,把纪录写入到/var/log/wtmp和/var/run/utmp,login等程序更新wtmp和utmp文件,使系统管理员能够跟踪谁在何时登录到系统。

进程统计--由系统内核执行。当一个进程终止时,为每个进程往进程统计文件(pacct或acct)中写一个纪录。进程统计的目的是为系统中的基本服务提供命令使用统计。

错误日志--由syslogd(8)执行。各种系统守护进程、用户程序和内核通过syslog(3)向文件/var/log/messages报告值得注意的事件。另外有许多UNIX程序创建日志。像HTTP和FTP这样提供网络服务的服务器也保持详细的日志。

常用的日志文件如下:

access-log 纪录HTTP/web的传输

acct/pacct 纪录用户命令

aculog 纪录MODEM的活动

btmp 纪录失败的纪录

lastlog 纪录最近几次成功登录的事件和最后一次不成功的登录

messages 从syslog中记录信息(有的链接到syslog文件)

sudolog 纪录使用sudo发出的命令

sulog 纪录使用su命令的使用

syslog 从syslog中记录信息(通常链接到messages文件)

utmp 纪录当前登录的每个用户

wtmp 一个用户每次登录进入和退出时间的永久纪录

xferlog 纪录FTP会话

utmp、wtmp和lastlog日志文件是多数重用UNIX日志子系统的关键--保持用户登录进入和退出的纪录。有关当前登录用户的信息记录在文件 utmp中;登录进入和退出纪录在文件wtmp中;最后一次登录文件可以用lastlog命令察看。数据交换、关机和重起也记录在wtmp文件中。所有的 纪录都包含时间戳。这些文件(lastlog通常不大)在具有大量用户的系统中增长十分迅速。例如wtmp文件可以无限增长,除非定期截取。许多系统以一 天或者一周为单位把wtmp配置成循环使用。它通常由cron运行的脚本来修改。这些脚本重新命名并循环使用wtmp文件。通常,wtmp在第一天结束后 命名为wtmp.1;第二天后wtmp.1变为wtmp.2等等,直到wtmp.7。

每次有一个用户登录时,login程序在文件 lastlog中察看用户的UID。如果找到了,则把用户上次登录、退出时间和主机名写到标准输出中,然后login程序在lastlog中纪录新的登录 时间。在新的lastlog纪录写入后,utmp文件打开并插入用户的utmp纪录。该纪录一直用到用户登录退出时删除。utmp文件被各种命令文件使 用,包括who、w、users和finger。

下一步,login程序打开文件wtmp附加用户的utmp纪录。当用户登录退出时,具有更新时间戳的同一utmp纪录附加到文件中。wtmp文件被程序last和ac使用。

2. 具体命令

wtmp和utmp文件都是二进制文件,他们不能被诸如tail命令剪贴或合并(使用cat命令)。用户需要使用who、w、users、last和ac来使用这两个文件包含的信息。

who:who命令查询utmp文件并报告当前登录的每个用户。Who的缺省输出包括用户名、终端类型、登录日期及远程主机。例如:who(回车)显示

chyang pts/0 Aug 18 15:06

ynguo pts/2 Aug 18 15:32

ynguo pts/3 Aug 18 13:55

lewis pts/4 Aug 18 13:35

ynguo pts/7 Aug 18 14:12

ylou pts/8 Aug 18 14:15

如果指明了wtmp文件名,则who命令查询所有以前的纪录。命令who /var/log/wtmp将报告自从wtmp文件创建或删改以来的每一次登录。

w:w命令查询utmp文件并显示当前系统中每个用户和它所运行的进程信息。例如:w(回车)显示:3:36pm up 1 day, 22:34, 6 users, load average: 0.23, 0.29, 0.27

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

chyang pts/0 202.38.68.242 3:06pm 2:04 0.08s 0.04s -bash

ynguo pts/2 202.38.79.47 3:32pm 0.00s 0.14s 0.05s w

lewis pts/3 202.38.64.233 1:55pm 30:39 0.27s 0.22s -bash

lewis pts/4 202.38.64.233 1:35pm 6.00s 4.03s 0.01s sh /home/users/

ynguo pts/7 simba.nic.ustc.e 2:12pm 0.00s 0.47s 0.24s telnet mail

ylou pts/8 202.38.64.235 2:15pm 1:09m 0.10s 0.04s -bash

users:users用单独的一行打印出当前登录的用户,每个显示的用户名对应一个登录会话。如果一个用户有不止一个登录会话,那他的用户名将显示相 同的次数。例如:users(回车)显示:chyang lewis lewis ylou ynguo ynguo

last:last命令往回搜索wtmp来显示自从文件第一次创建以来登录过的用户。例如:

chyang pts/9 202.38.68.242 Tue Aug 1 08:34 - 11:23 (02:49)

cfan pts/6 202.38.64.224 Tue Aug 1 08:33 - 08:48 (00:14)

chyang pts/4 202.38.68.242 Tue Aug 1 08:32 - 12:13 (03:40)

lewis pts/3 202.38.64.233 Tue Aug 1 08:06 - 11:09 (03:03)

lewis pts/2 202.38.64.233 Tue Aug 1 07:56 - 11:09 (03:12)

如果指明了用户,那么last只报告该用户的近期活动,例如:last ynguo(回车)显示:

ynguo pts/4 simba.nic.ustc.e Fri Aug 4 16:50 - 08:20 (15:30)

ynguo pts/4 simba.nic.ustc.e Thu Aug 3 23:55 - 04:40 (04:44)

ynguo pts/11 simba.nic.ustc.e Thu Aug 3 20:45 - 22:02 (01:16)

ynguo pts/0 simba.nic.ustc.e Thu Aug 3 03:17 - 05:42 (02:25)

ynguo pts/0 simba.nic.ustc.e Wed Aug 2 01:04 - 03:16 1+02:12)

ynguo pts/0 simba.nic.ustc.e Wed Aug 2 00:43 - 00:54 (00:11)

ynguo pts/9 simba.nic.ustc.e Thu Aug 1 20:30 - 21:26 (00:55)

ac:ac命令根据当前的/var/log/wtmp文件中的登录进入和退出来报告用户连结的时间(小时),如果不使用标志,则报告总的时间。例如:ac(回车)显示:total 5177.47

ac -d(回车)显示每天的总的连结时间

Aug 12 total 261.87

Aug 13 total 351.39

Aug 14 total 396.09

Aug 15 total 462.63

Aug 16 total 270.45

Aug 17 total 104.29

Today total 179.02

ac -p (回车)显示每个用户的总的连接时间

ynguo 193.23

yucao 3.35

rong 133.40

hdai 10.52

zjzhu 52.87

zqzhou 13.14

liangliu 24.34

total 5178.24

lastlog:lastlog文件在每次有用户登录时被查询。可以使用lastlog命令来检查某特定用户上次登录的时间,并格式化输出上次登录日志 /var/log/lastlog的内容。它根据UID排序显示登录名、端口号(tty)和上次登录时间。如果一个用户从未登录过,lastlog显 示"**Never logged**。注意需要以root运行该命令,例如:

rong 5 202.38.64.187 Fri Aug 18 15:57:01 +0800 2000

dbb **Never logged in**

xinchen **Never logged in**

pb9511 **Never logged in**

xchen 0 202.38.64.190 Sun Aug 13 10:01:22 +0800 2000

另外,可一加一些参数,例如,last -u 102将报告UID为102的用户;last -t 7表示限制上一周的报告。

3. 进程统计

UNIX可以跟踪每个用户运行的每条命令,如果想知道昨晚弄乱了哪些重要的文件,进程统计子系统可以告诉你。它对还跟踪一个侵入者有帮助。与连接时间日 志不同,进程统计子系统缺省不激活,它必须启动。在Linux系统中启动进程统计使用accton命令,必须用root身份来运行。Accton命令的形 式accton file,file必须先存在。先使用touch命令来创建pacct文件:touch /var/log/pacct,然后运行accton: accton /var/log/pacct。一旦accton被激活,就可以使用lastcomm命令监测系统中任何时候执行的命令。若要关闭统计,可以使用不带任何 参数的accton命令。

lastcomm命令报告以前执行的文件。不带参数时,lastcomm命令显示当前统计文件生命周期内纪录的所有命令的有关信息。包括命令名、用户、tty、命令花费的CPU时间和一个时间戳。如果系统有许多用户,输入则可能很长。下面的例子:

crond F root ?? 0.00 secs Sun Aug 20 00:16

promisc_check.s S root ?? 0.04 secs Sun Aug 20 00:16

promisc_check root ?? 0.01 secs Sun Aug 20 00:16

grep root ?? 0.02 secs Sun Aug 20 00:16

tail root ?? 0.01 secs Sun Aug 20 00:16

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.01 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.02 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.02 secs Sun Aug 20 00:15

sh root ?? 0.02 secs Sun Aug 20 00:15

ping S root ?? 0.00 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.02 secs Sun Aug 20 00:15

ping S root ?? 1.34 secs Sun Aug 20 00:15

locate root ttyp0 1.34 secs Sun Aug 20 00:15

accton S root ttyp0 0.00 secs Sun Aug 20 00:15

进程统计的一个问题是pacct文件可能增长的十分迅速。这时需要交互式的或经过cron机制运行sa命令来保持日志数据在系统控制内。sa命令报告、 清理并维护进程统计文件。它能把/var/log/pacct中的信息压缩到摘要文件/var/log/savacct和/var/log /usracct中。这些摘要包含按命令名和用户名分类的系统统计数据。sa缺省情况下先读它们,然后读pacct文件,使报告能包含所有的可用信息。 sa的输出有下面一些标记项:

avio--每次执行的平均I/O操作次数

cp--用户和系统时间总和,以分钟计

cpu--和cp一样

k--内核使用的平均CPU时间,以1k为单位

k*sec--CPU存储完整性,以1k-core秒

re--实时时间,以分钟计

s--系统时间,以分钟计

tio--I/O操作的总数

u--用户时间,以分钟计

例如:

842 173.26re 4.30cp 0avio 358k

2 10.98re 4.06cp 0avio 299k find

9 24.80re 0.05cp 0avio 291k ***other

105 30.44re 0.03cp 0avio 302k ping

104 30.55re 0.03cp 0avio 394k sh

162 0.11re 0.03cp 0avio 413k security.sh*

154 0.03re 0.02cp 0avio 273k ls

56 31.61re 0.02cp 0avio 823k ping6.pl*

2 3.23re 0.02cp 0avio 822k ping6.pl

35 0.02re 0.01cp 0avio 257k md5sum

97 0.02re 0.01cp 0avio 263k initlog

12 0.19re 0.01cp 0avio 399k promisc_check.s

15 0.09re 0.00cp 0avio 288k grep

11 0.08re 0.00cp 0avio 332k awk

用户还可以根据用户而不是命令来提供一个摘要报告。例如sa -m显示如下:

885 173.28re 4.31cp 0avk

root 879 173.23re 4.31cp 0avk

alias 3 0.05re 0.00cp 0avk

qmailp 3 0.01re 0.00cp 0avk

4. Syslog设备

Syslog已被许多日志函数采纳,它用在许多保护措施中--任何程序都可以通过syslog 纪录事件。Syslog可以纪录系统事件,可以写到一个文件或设备中,或给用户发送一个信息。它能纪录本地事件或通过网络纪录另一个主机上的事件。

Syslog设备依据两个重要的文件:/etc/syslogd(守护进程)和/etc/syslog.conf配置文件,习惯上,多数syslog信 息被写到/var/adm或/var/log目录下的信息文件中(messages.*)。一个典型的syslog纪录包括生成程序的名字和一个文本信 息。它还包括一个设备和一个优先级范围(但不在日之中出现)。

每个syslog消息被赋予下面的主要设备之一:

LOG_AUTH--认证系统:login、su、getty等

LOG_AUTHPRIV--同LOG_AUTH,但只登录到所选择的单个用户可读的文件中

LOG_CRON--cron守护进程

LOG_DAEMON--其他系统守护进程,如routed

LOG_FTP--文件传输协议:ftpd、tftpd

LOG_KERN--内核产生的消息

LOG_LPR--系统打印机缓冲池:lpr、lpd

LOG_MAIL--电子邮件系统

LOG_NEWS--网络新闻系统

LOG_SYSLOG--由syslogd(8)产生的内部消息

LOG_USER--随机用户进程产生的消息

LOG_UUCP--UUCP子系统

LOG_LOCAL0~LOG_LOCAL7--为本地使用保留

Syslog为每个事件赋予几个不同的优先级:

LOG_EMERG--紧急情况

LOG_ALERT--应该被立即改正的问题,如系统数据库破坏

LOG_CRIT--重要情况,如硬盘错误

LOG_ERR--错误

LOG_WARNING--警告信息

LOG_NOTICE--不是错误情况,但是可能需要处理

LOG_INFO--情报信息

LOG_DEBUG--包含情报的信息,通常旨在调试一个程序时使用

syslog.conf文件指明syslogd程序纪录日志的行为,该程序在启动时查询配置文件。该文件由不同程序或消息分类的单个条目组成,每个占一 行。对每类消息提供一个选择域和一个动作域。这些域由tab隔开:选择域指明消息的类型和优先级;动作域指明syslogd接收到一个与选择标准相匹配的 消息时所执行的动作。每个选项是由设备和优先级组成。当指明一个优先级时,syslogd将纪录一个拥有相同或更高优先级的消息。所以如果指 明"crit",那所有标为crit、alert和emerg的消息将被纪录。每行的行动域指明当选择域选择了一个给定消息后应该把他发送到哪儿。例如, 如果想把所有邮件消息纪录到一个文件中,如下:

#Log all the mail messages in one place

mail.* /var/log/maillog

其他设备也有自己的日志。UUCP和news设备能产生许多外部消息。它把这些消息存到自己的日志(/var/log/spooler)中并把级别限为"err"或更高。例如:

# Save mail and news errors of level err and higher in aspecial file.

uucp,news.crit /var/log/spooler

当一个紧急消息到来时,可能想让所有的用户都得到。也可能想让自己的日志接收并保存。

#Everybody gets emergency messages, plus log them on anther machine

*.emerg *

*.emerg @linuxaid.com.cn

alert消息应该写到root和tiger的个人账号中:

#Root and Tiger get alert and higher messages

*.alert root,tiger

有时syslogd将产生大量的消息。例如内核("kern"设备)可能很冗长。用户可能想把内核消息纪录到/dev/console中。下面的例子表明内核日志纪录被注释掉了:

#Log all kernel messages to the console

#Logging much else clutters up the screen

#kern.* /dev/console

用户可以在一行中指明所有的设备。下面的例子把info或更高级别的消息送到/var/log/messages,除了mail以外。级别"none"禁止一个设备:

#Log anything(except mail)of level info or higher

#Don't log private authentication messages!

*.info:mail.none;authpriv.none /var/log/messages

在有些情况下,可以把日志送到打印机,这样网络入侵者怎么修改日志都没有用了。通常要广泛纪录日志。Syslog设备是一个攻击者的显著目标。一个为其他主机维护日志的系统对于防范服务器攻击特别脆弱,因此要特别注意。

有个小命令logger为syslog(3)系统日志文件提供一个shell命令接口,使用户能创建日志文件中的条目。用法:logger 例如:logger This is a test!

它将产生一个如下的syslog纪录:Aug 19 22:22:34 tiger: This is a test!

注意不要完全相信日志,因为攻击者很容易修改它的。

5. 程序日志

许多程序通过维护日志来反映系统的安全状态。su命令允许用户获得另一个用户的权限,所以它的安全很重要,它的文件为sulog。同样的还有sudolog。另外,想Apache有两个日志:access_log和error_log。

6. 其他日志工具

chklastlog

ftp://coast.cs.purdue.edu/pub/tools/unix/chklastlog/

chkwtmp

ftp://coast.cs.purdue.edu/pub/tools/unix/chkwtmp/

dump_lastlog

ftp://coast.cs.purdue.edu/pub/tools/unix/dump_lastlog.Z

spar

ftp://coast.cs.purdue.edu/pub/tools/unix/TAMU/

Swatch

http://www.lomar.org/komar/alek/pres/swatch/cover.html

Zap

ftp://caost.cs.purdue.edu/pub/tools/unix/zap.tar.gz

日志分类方法

http://csrc.nist.gov/nissc/1998/proceedings/paperD1.pdf

本文转自holy2009 51CTO博客,原文链接:http://blog.51cto.com/holy2010/321441