在前面的几篇博文中,我们已经成功拿下了南方数据2.0的模板网站,接下来我们将目标网站换成南方数据5.0模板,下载地址:http://down.51cto.com/data/553330 。实验环境跟之前一样,目标服务器IP地址192.168.80.129,黑客主机IP地址192.168.80.128。

首先我们仍是找一个有参数传递的页面,在URL后面加上“and 1=2”进行测试,可以发现这些常用的sql注入命令已经被过滤掉了。

这里我们可以使用一种更为高级的注入方式——cookie注入。cookie注入其原理也和平时的注入一样,只是将参数以cookie的方式提交,而一般的注入我们大都是使用get方式提交,get方式提交就是直接在网址后面加上需要注入的语句。

下面我们借助于工具sqlHelper来进行cookie注入,下载地址http://down.51cto.com/data/1881323 。

首先将存在有参数传递的页面完全打开,并将url复制下来:http://192.168.80.129/shownews.asp?id=15。

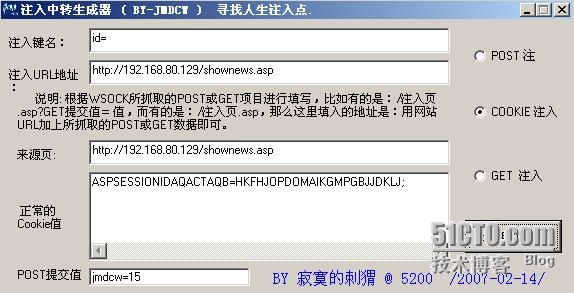

运行sqlHelper中的“注入中转”工具,选择“cookie注入”,并按下图的格式进行填写。注意“post提交值”一定要用默认的“jmdcw=”,后面的“15”就是刚才所打开的网页所传送的参数值。

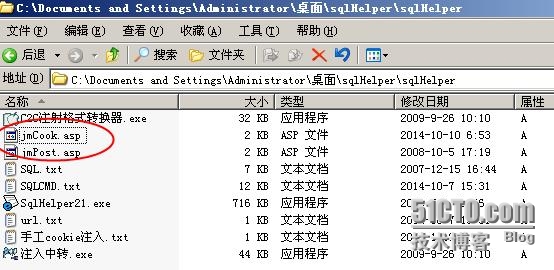

设置好之后,点击“生成ASP”,此时会在sqlHelper软件目录下生成两个asp网页文件jmCook.asp、jmPost.asp。

下面我们在黑客主机上也安装小旋风ASPWeb服务器搭建一个Web环境,并将jmCook.asp和jmPost.asp这两个文件复制到网站主目录wwwroot中。

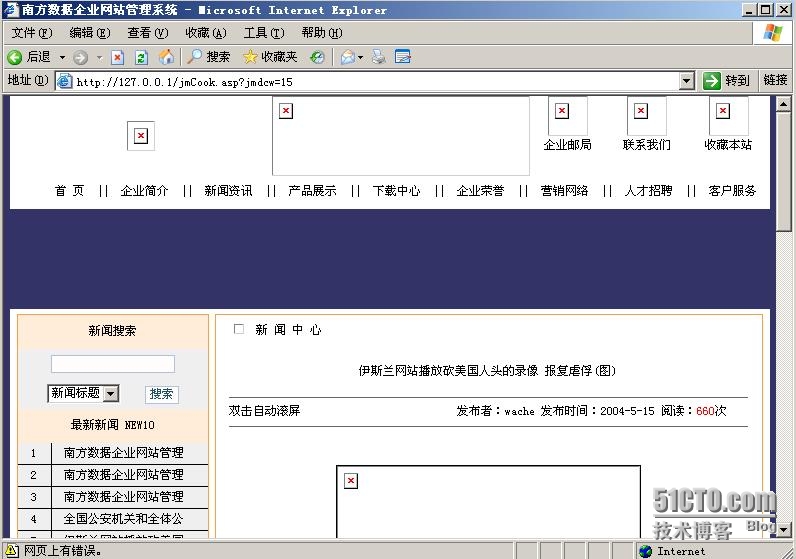

打开浏览器,在地址栏中输入“127.0.0.1/jmCook.asp?jmdcw=15”来访问刚才所生成的网页,此时就在本地打开了之前曾访问的那个页面。

在这个页面中,我们就可以使用之前的那些注入语句来实现注入了。

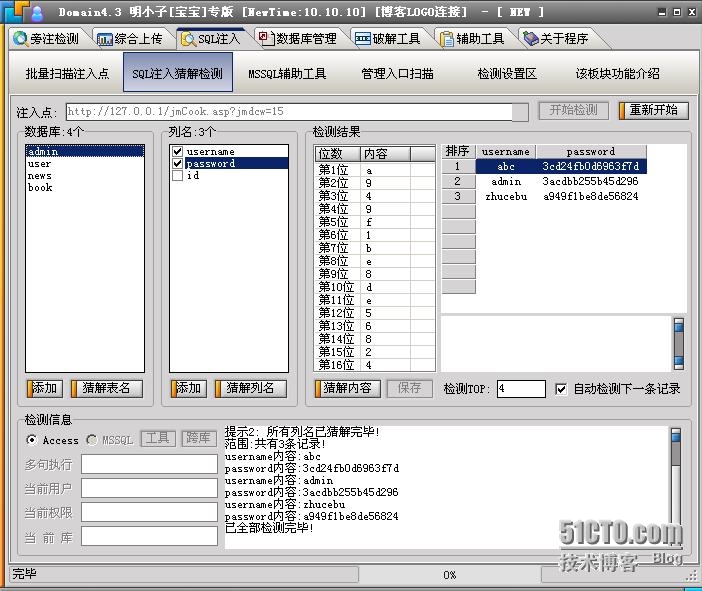

为了简化操作,我们也可以利用明小子之类的工具来快速注入。将地址“127.0.0.1/jmCook.asp?jmdcw=15”复制到明小子的SQL注入菜解检测中,很快就能爆出管理员账号以及密码。

可以发现admin的密码仍然是“3acdbb255b45d296”,也就是0791idc。

在地址栏中输入“http://192.168.80.129/admin/Login.asp”登录网站后台,可以看到网站虽然安全性有所增强,但数据库备份的漏洞仍然存在。

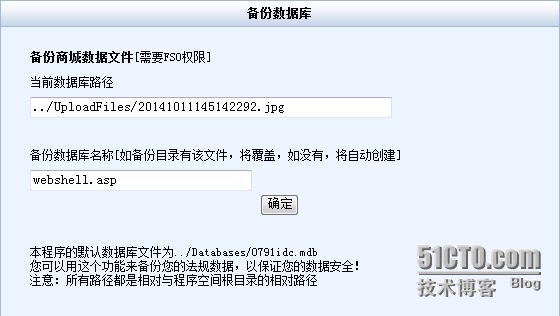

我们仍是先将webshell以图片的形式上传,得到路径“http://192.168.80.129/UploadFiles/20141011145142292.jpg”,然后在数据库备份中指定所上传的图片路径,并将备份后的文件后缀更改为.asp,这样就又成功上传了WebShell。

后续就又是提权的过程,具体操作可参考之前的博文。

本文转自 yttitan 51CTO博客,原文链接:http://blog.51cto.com/yttitan/1562382