CC攻击也属于是DdoS攻击中的一种,CC攻击只能针对Web服务器实施,它的基本原理是在短时间内向Web服务器发出大量的打开页面的请求,从而拖垮服务器。在本文中将介绍如何实施CC攻击以及如何进行防护,实验环境采用2台虚拟机和1台WAF,目标网站采用NPMserv搭建,使用其中的第一个网站。

首先在攻击端的虚拟机中安装CC攻击软件Microsoft Web Application Stress Tool,这是一款微软推出的压力测试工具,软件下载地址:http://down.51cto.com/data/1902711

在攻击端虚拟机中安装软件,安装完毕后,点击开始菜单,找到Microsoft Web Application Stress Tool并启动,在弹出的窗口菜单中选择manual。

点击Manual后,出现下面的窗口

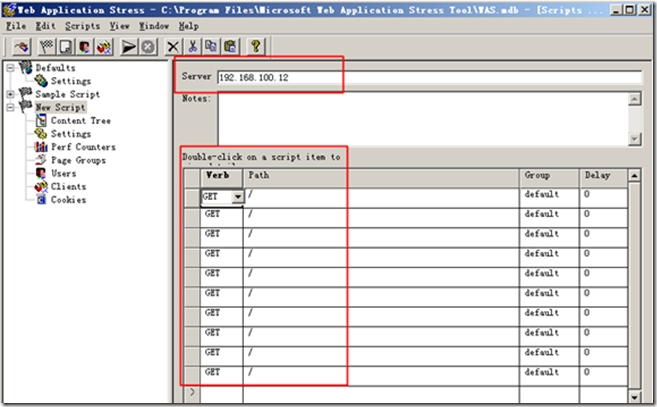

在窗口右侧栏目,server处输入要攻击的网站主机地址192.168.100.12,再往下verb栏目选择GET,Path栏目选择/,共计输入10个

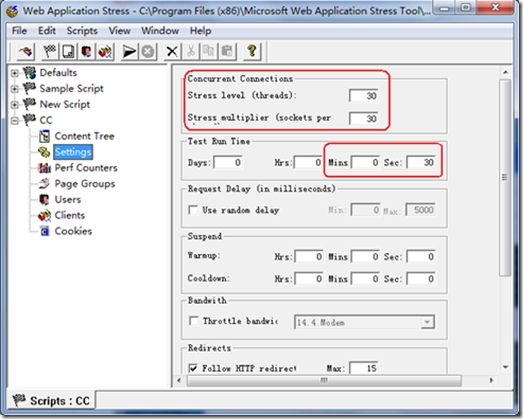

在左侧栏目中选择最下面那个New Script,重命名为CC,点击加号打开该项目,选择Settings进行设置,设置项目如下图中红色框中的选项,其他项目默认

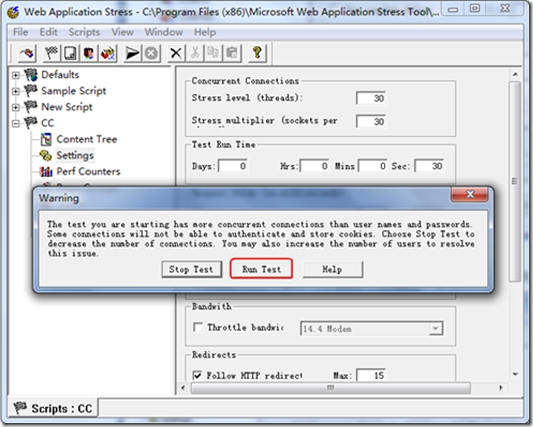

设置完毕点击工具栏中的开始按钮 ,弹出警告窗口,点击Run Test进行CC攻击

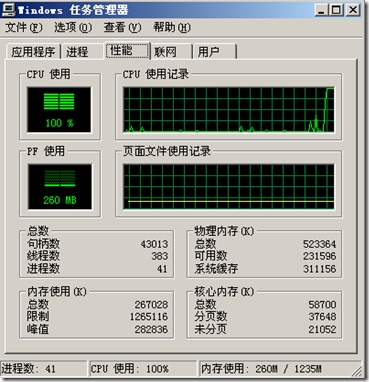

开始攻击后,在目标网站上打开任务管理器,查看CPU占用情况,可以网站主机遭受CC攻击后,系统的CPU资源会占用很高,这就影响了正常用户对网站的访问,攻击成功。

下面在WAF上进行设置,以对网站进行防护。

首先添加保护网站到WAF中,并应用防护策略。

进行DDOS攻击防护配置。进入“防护->DDOS防护->新建”,输入要保护的服务器,选择“开启->确定”。

完成后如下:

防护条件和防护网口默认配置即可。

下面再进行CC攻击防护配置,进入“策略->HTTP-> CC防护”,配置参数如下:

最后进行暴力浏览攻击防护配置,进入“策略->暴力浏览攻击防护”,参数如下:

配置好WAF之后,再次在攻击端对目标网站进行CC攻击,此时就没有任何效果了。

本文转自 yttitan 51CTO博客,原文链接:http://blog.51cto.com/yttitan/1581594