如果有一天你的Skpye好友突然敲响你家的房门,千万不要感到惊讶。因为Skpye有可能已经将你位置向全世界告知了!如今关于Skpye将IP地址暴露给所有人的泄密事件已经沸沸扬扬,但谈到如何利用这些IP“实施一次”准确查询到实际位置等深度解密等问题,大多“传闻”都没具体提及。实际上,Skpye泄密IP地址真正的危机,在于对于其他无意或者有意得到Skpye泄密IP地址的网友,仅仅需要借助一些网络中随处可见的工具,我们即可轻易了解到你准确的家门位置。为了安全起见,笔者以国外工具为例,以美国用户的IP地址为你现场解密这个过程……

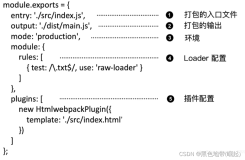

Skype软件的部分开源脚本被破解后上传至Github公司(一个基于互联网用于使用Git版本控制系统项目的存取服务的公司)。任何人都可以通过Github公司提供的服务,然后通过这次被泄漏的内外网的TCP端口查找到Skype用户的IP地址,对其具体位置进行定位。

下面我们来看看Skype用户的位置是如何被泄漏的。

首先,在添加Skype联系人还未操作完成的时候,会自动生成一份日志文件,它将会显示出用户的IP地址,就算你最后没有完成添加联系人的操作,这条信息依旧会显示出来。

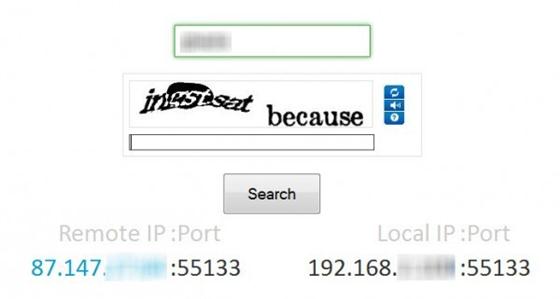

然后这个脚本就会被上传至Github。当登录Github后,在它提供的一项服务中,你只需要输入Skype的用户名,然后填写上验证码,点击“搜索”按钮,你就能查到该Skype用户的远程和本地IP地址。最让人感到害怕的是,即使该用户并不在你的联系人中,你依然可以查找到!

通过上面的方法,当查询该Skype用户IP地址时,如果该用户在线,甚至有很多手段可以将该用户所在地的国家、城市、街道都查询得一清二楚。而该手段简单到你只需要输入IP地址,就会收到用户的信息。当然,你也可以使用IP ON MAP这样的工具来进行查询,只要输入IP地址,该软件就可以查找到这个IP地址在现实中的具体位置。

也许很多Skype用户认为被别人知道你的名字和具体住址不是一个太大的问题,不会对他们的生活造成困扰。但是如果有人冒用你信息做一些违反法律的事情,那么在进行查找该罪犯的时候就会让你陷入危机了。

而且这次事件最让人感到遗憾的地方是,目前还没有什么特别有效的方法可以防止我们的这些信息被泄露。唯一有可能的方法是使用代理服务器或虚拟专用网络。对于这个事件你有什么看法呢?或许是期望微软(在2012年4月微软完成对Skpye的收购)能够尽快对该漏洞进行修补吧。

我们来看看微软的发言人发表的声明,“这次的危机是整个行业面临的问题,是所有使用P2P技术的公司不可避免的问题。但我们将致力于保护用户在使用软件时的安全性。对于这次的问题,我们将尽全力去采取有效措施,以保护用户的隐私安全。”

Skpye爆出泄漏用户信息已经不是第一次了。在2011年的12月,纽约大学理工学院的专家们就发现了它的一个安全漏洞,这个漏洞有可能向黑客泄漏用户的地理位置和共享信息。在那次事件爆发后,Skype首席信息官阿德里安发表讲话,称公司将努力提高Skype软件的安全性能。半年后的今天,再次发生了几乎同样的事件,Skpye的安全性是值得我们认真考虑了。而且这次的发言人更是强调了使用P2P技术就有可能产生这样的结果。这样的发言是否会有其他公司反击我们不得而知,但一定会在使用P2P软件的用户心中产生不良影响了。

实际上,目前为止这个星球上很大多数用户仍然正在使用P2P软件下载观看电影、音乐,或者利用它们实现类似Skpye的通话功能。包括国内众多著名的视频网站,也有利用P2P加速的终端,一旦这些保持着大量用户IP地址信息的服务器“被泄密”,那么后果将会不堪设想。虽然目前对于P2P泄密问题,仍然没有一个比较被公认的有效解决办法,但是面前这些日益增加的泄密风险,笔者还是希望帮我们“代存”个人IP的网站或企业能更“小心一些”,帮我们看管好这些代表个人隐私的地址信息。(科幻星系/文)

本文如需转载,请用以下方式联系,并注明出自科幻星系

QQ:102927545 MSN:wangk1026@hotmail.com