本文讲的是 : 锐云通:当心私接AP引发无线安全隐患 , 【IT168 案例】近日,一家大型公司的网管发现了一个比较棘手的问题,他在检查无线系统运行情况时,发现2台部署在研发区的AP,无线接入速率在持续下降,丢包率增加到70%,甚至有研发同事反映无线连接有中断现象发生。这让小张有点摸不到头脑,因为他之前已经对公司无线系统制定了严格的准入规则,可为什么还会发生这样严重的问题呢?

为了解决这个问题,小张专门从无线安全领域的专业厂商锐云通,请来无线安全工程师一起进行检查,锐云通工程师发现小张公司的无线网络存在这样一系列问题:

1. AP自身带宽使用率为55%;

2. AP接入用户25人,数量在设定范围之内(60人);

3. 笔记本无线信号从原来的满格(6格),减少到2格;

4. 网页浏览速度比平常慢了许多,需要5秒钟才能打开新页面;

6. 网管平台监控发现AP自身数据流量持续降低。

那么问题发生在哪呢?锐云通工程师根据经验猜测小张公司研发部区内可能有外部无线设备严重干扰了公司无线系统的正常运行。于是,锐云通工程师采用无线安全检测系统进行深入检测。

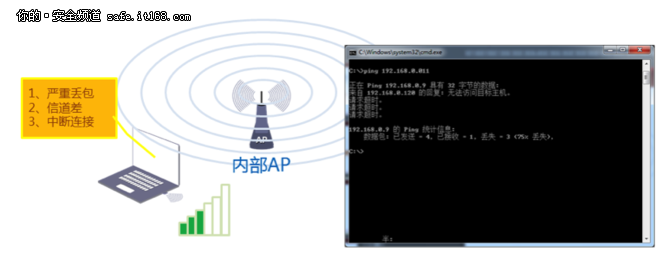

经过对研发工作区的无线扫描与检测,锐云通工程师最终确认部署在该区域的两台AP受到来自外部无线设备的同频同信道干扰,导致其信号变差、大量丢包、连接中断等现象。这台外部无线设备由研发部一位同事为工作方便带来,私自接入工位上有线端口,设备无线发射功率达到500mW,相距研发区内部AP仅5米,直接导致研发区域内公司无线系统性能急剧下降

找到了“病根”,问题也就不难解决了。不过为了以后杜绝此类问题的发生,小张咨询锐云通工程师:“能在问题发生前,就能对外部无线设备的非法接入进行有效阻止,实现全天不间断检测呢?”

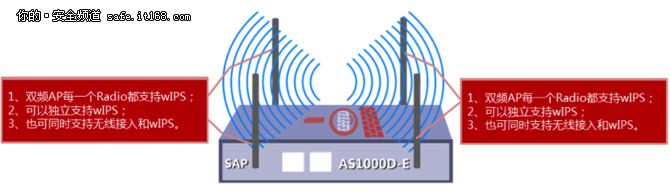

锐云通工程师表示,这是可以实现的,只需要启用AP的无线入侵防御探测(即wIPS)功能就可以了。即当发生外部无线设备非法接入时,能立即检测到,并且可以实时阻断,使它无法对公司无线网络正常运行产生射频信号干扰和安全攻击。

锐云通工程师同时指出,AP有单频和双频(同时支持2.4G和5G频段)之分,其中双频AP可以在两个频段可以同时开启wIPS与无线接入功能,单频AP,根据需要检测的环境,依据一对多的原则(最高1:8,在覆盖区域内,监测至少8台接入AP的运行状态),部署wIPS AP。

按照锐云通工程师建议,小张在接下来的安全无线网络管理工作中,开启了双频AP的wIPS功能,同时在单频AP覆盖区域内,部署了少量的wIPS AP,建立了完整的物理射频安全无线区域,有效避免了外部无线设备非法接入公司无线网络的事件发生。

针对小张公司的事例,锐云通工程师特别强调,私接AP安全隐患较大,主要是因为用户在企业网络中接入弱密码(甚至无密码)的私用AP,形成无线被非法用户侵入,而导致企业信息发生泄漏,在今年初发生的天河一号安全事件就是非常典型的这类非法入侵事件。

在此,锐云通工程师也强烈建议:企业无线环境复杂,除了制定完善的无线准入规则,也要建立真正安全可靠,持续稳固的无线入侵防御体系,才能根本保障企业无线通讯信息安全。

原文发布时间为:2015年7月6日

本文作者:李蓬阁

本文来自云栖社区合作伙伴IT168,了解相关信息可以关注IT1684

原文标题 :锐云通:当心私接AP引发无线安全隐患