本文讲的是工控系统网络应急响应小组:超过半数的攻击为APT,工控系统网络应急响应小组(ICS-CERT)的报告显示,工控系统已经成为各种恶意攻击的目标,其中高级持续威胁攻击在所有报告的安全事件中占半数以上。

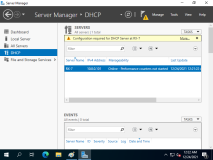

根据《ICS-CERT监视》通讯简报显示,在2014年9月至2015年2月期间,共接到属于2014财务年度的安全事件报告245起。其中32%为能源行业,27%为关键制、造业,通信、供水、交通、医疗和政府设施各占5%到6%的比例。(原报告下载地址)

约55%的攻击涉及到APT攻击,出于军事侦察、商业间谍或各种其他原因,分别由内部人员、黑客活动组织和网络罪犯发起,但由于缺乏标志性数据,许多起事件的始作俑者仍然未知。

攻击类型包括未授权访问、ICS/SCADA联网设备的利用、工控系统和设备零日漏洞的利用、SQL注入、对物理隔绝设备进行恶意软件感染、网络刺探、水坑攻击和鱼叉式钓鱼攻击等。由于目标网络缺乏监视和检测数据,许多攻击的访问媒介未知。但网络扫描在访问媒介中占到22%,鱼叉式钓鱼占到17%。

ICS-Cert通过分析发现,这245起攻击事件均为资产所有者或第三方机构和研究人员所提交。因此,可认为还有许多安全事件和入侵行为并没有上报。

2014年,研究人员及工控厂商共提交了159份有关工控系统组件漏洞的报告。包括登录认证、缓冲区溢出和拒绝服务,受影响最大的为能源行业的工控系统。ICS-CERT在去年发布过两次大规模攻击警告,一次是恶意程序“大破坏”(Havex),另一次是“黑色能量”,工控系统生厂商通用电气、Advantech/Broadwin、西门子的产品均为攻击对象。

最严重的一次工控安全事件为针对德国钢厂工控系统的攻击,德国联邦信息安全办公室的报告显示,攻击给钢厂造成了重大的破坏。

原文发布时间为:三月 17, 2015

本文作者:Recco

本文来自云栖社区合作伙伴安全牛,了解相关信息可以关注安全牛。

原文链接:http://www.aqniu.com/threat-alert/6964.html