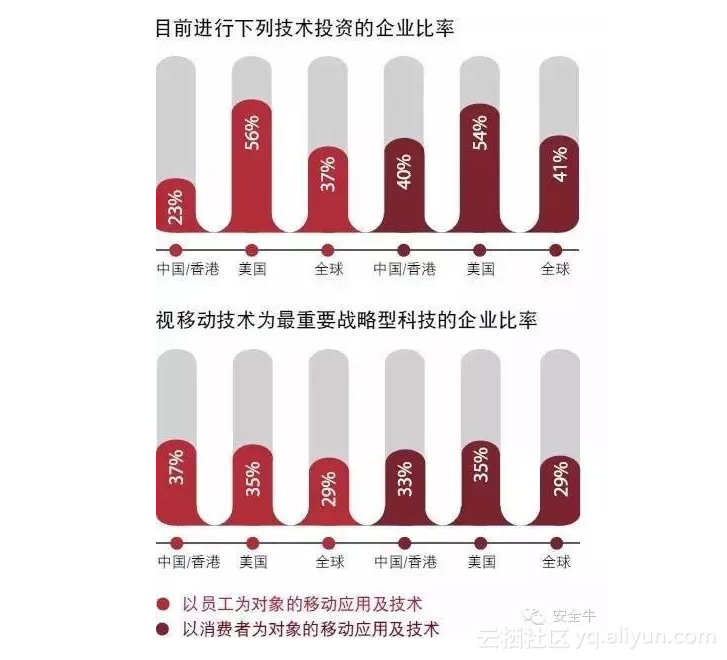

本文讲的是 术有专攻 | 如何在公私混用的设备上保障企业信息安全,随着数字科技的发展,员工使用移动设备及自带设备(BYOD)办公的趋势愈加明显。普华永道2014年底发布的«全球信息安全状况®调查»显示,中国大陆及香港企业正在加大对移动设备方面的投资,以提高工作效率。

一个由消费驱动的移动及BYOD设备市场业已形成,随之而来的则是相应的网络安全挑战。例如,如何在一台公私混用的设备上保证企业信息的安全;移动设备遗失后怎么办;如何在众多繁杂的不同型号、不同系统的设备中部署正确的安全策略等等。最大的挑战之一,则是如何使用能够满足安全协议和终端用户需求的新技术,替换掉那些临时买来凑数的传统技术。

对于寻求部署移动策略的机构来说,首先要考虑以下四点问题:

业务需求并不是所有的部门和业务都需要投入移动设备。企业需要明确其业务目标,评估达到目标所需的投资成本。移动解决方案是否能给业务带来真正的价值,最关键的是要有一个清晰的业务应用场景。

IT环境和移动生态系统设备或应用程序是企业移动生态系统中的两个组成部分。部署移动策略有可能会导致大量关键基础设施的架构需要重新设计,而这会涉及到供应商的重新选择,并在现有的IT环境下进行实施和整合。

安全企业内部数据的安全性与机密性是最为重要的,移动解决方案必须保证这一点。因此需要认证、加密以及实施一整套安全策略来建立安全环境。

治理要建立强有力的治理机制,包括战略、最佳实践和管理企业移动生态系统的政策。这是企业满足长期战略管控目标并掌握短期战术决策制定的关键。

人、流程和技术是企业业务开展的三个基本要素,同时也是风险最大之处。下面是一些具体的风险防范措施,供需要部署移动安全解决方案的企业参考:

人是安全环境中最脆弱的一环,因此要从移动策略的角度去评估企业整个安全治理机制和组织架构,与相关支持部门的人员沟通,评估他们对移动设备使用的风险理解和控制,评估现有的信息安全意识培训是否覆盖了移动安全。

办公流程标准化有助于提升效率和控制力。在此列出一些需要认真进行评估的区域,以发现不同业务和部门的风险所在。

强有力的系统控制是实施新技术方案的安全基础。IT安全架构、解决方案、工具和配置管理都是需要关注的重点。

在可以预见的将来,企业和消费者会继续积极地将移动设备用于工作和个人生活,因此对于监控应用程序和数据在移动生态系统实时安全状况的风险与管控分析需求将会增加。企业将需要实现对使用情况和攻击模式进行跟踪的解决方案,为组织现有与未来业务关键数据提供最好的保护,并在攻击成为大问题之前主动对其进行阻断。

备注

2015年5月,普华永道中国与谷安天下正式签署战略合作协议。双方将发挥各自优势,整合服务渠道,为客户提供全方位的信息安全整体解决方案。

原文发布时间为:

本文作者:Venvoo

本文来自云栖社区合作伙伴安全牛,了解相关信息可以关注安全牛。

原文链接: