这个周末,美国遭遇了史上最大规模的网络攻击,大半个美国互联网一度处于瘫痪状态。目前幕后黑手尚未找到,但参与调查的美国科技公司纷纷把锅甩给了一家生产摄像头的中国公司,这到底是怎么回事?

刚刚过去的这个周末,一场超大规模的DDoS(分布式拒绝服务攻击,即利用伪造的请求占用资源,导致网路瘫痪)攻击整垮了大半个美国互联网。

从东海岸的波士顿、纽约、费城、华盛顿到西海岸的洛杉矶旧金山、西雅图,美国的互联网服务几乎迎来了全面宕机,包括Twitter、Tumblr、Netflix、亚马逊、Shopify、Reddit、Airbnb、PayPal和Yelp等热门网站均无法登陆。

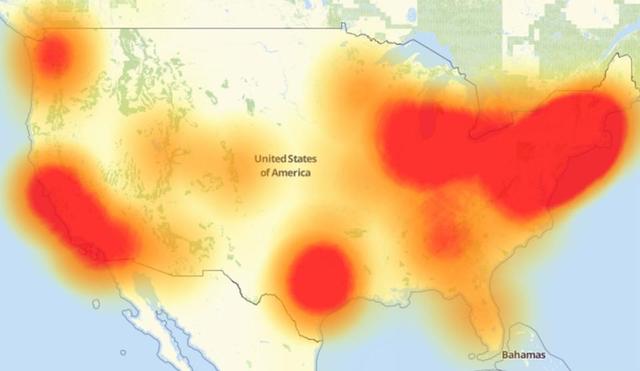

图中红色部分为美国网络受影响地区

而受到攻击的对象,正是美国域名服务器管理机构Dynamic Network Service(Dyn,以下简称“迪恩”)公司的服务器。

迪恩公司是美国主要域名服务器(DNS)供应商,其客户包括多家业内巨头和知名互联网公司。而DNS是互联网运作的核心,主要职责就是将我们平时熟知的“网址”翻译成计算机可以理解的IP地址,从而将用户引入正确的网站。

一旦这一服务遭到攻击,用户就无法正常登录网站。

可以肯定的是,此次网络瘫痪造成了巨大的经济损失。有数据显示,超过三分之一的公司在遭受DDoS攻击后,每小时损失超过2万美元。

考虑到此次波及的公司不仅是互联网业内巨头,还包括数目众多的中小网站,且攻击时间接近6个小时。如果按照这个标准计算的话,此次网络攻击带来的经济损失或许远远超出了人们的想象。

到底谁是幕后黑手?参与调查的美国科技公司似乎都还没有答案,不过,他们已经找到了一家背锅的中国公司……

都是中国网络摄像头惹的祸?

参与调查的美国网络基础设施提供商Level 3刚刚公布了一项结果,此次发动网络攻击的黑客,利用了一个由150万台设备组成的“僵尸网络”,而这些设备大部分是中国大华(DAHUA)公司生产的网络摄像头。但目前大华公司尚未对此次事件发表任何声明。

但摄像头的事还没完。

参与此次调查的另一家美国科技企业Flash Point发现,“僵尸网络”中的另一部分网络摄像头也来自于一家中国企业,也就是杭州的DVR监控摄像头生产商雄迈科技。

雄迈科技生产的监控摄像头

雄迈科技生产的摄像头内置了相同的默认用户名密码组合root/xc3511,对此,雄迈科技承认旗下产品默认密码强度不高这一安全缺陷,对此次美国互联网瘫痪负有部分责任。

但更坑爹的是,即使用户发现默认密码太弱,也无法修改,更无法通过禁用密码来达到阻止黑客攻入设备的目的。

Flash Point初步估计,大约有50多万此类网络设备存在严重安全风险。

漏洞早已修复,但欠下的债总是要还的

存在这么严重的漏洞,雄迈科技之前难道不知情吗?

其实,雄迈科技早在2015年9月就修复了这一漏洞,该公司的新设备如今都会在用户第一次使用的时候主动要求更改默认设备密码,但运行老版本固件的产品则依旧存在被黑客入侵的严重风险。

为了阻止这一网络攻击,雄迈科技已经建议所有客户更新自己的设备固件,并主动更改设备默认密码。当然,用户也可以通过将设备“断网”的方式避免被黑客利用。

对此,某些外媒表示并不买账。

《福布斯》杂志认为,如果雄迈科技能够为去年9月前出厂的设备配置更高的安全标准,或者合作伙伴能够同其在设备安全性方面投入更多资源,这一大规模DDoS攻击事件或许根本不会发生。

雄迈科技

科技公司和媒体急于找人“背锅”的心态或许不难理解。

因为,这种由僵尸网络发动的攻击存在很多中间节点和虚假通信来源,通常很难准确定位真正的幕后攻击者。

此外,由于这些物联网设备不像PC和服务器那样会记录下登录地址等信息,网络安全人员排查出攻击来源的难度就更大了。

但可以肯定的是,这些设备的密码通常都很容易被破解,因此它们也成了最容易被黑客下手的“肉鸡”。

锅也背了,漏洞也补了,这事还没完?

事情至此,你可能觉得也没有什么需要担心了。

然而,《福布斯》又曝出一个重磅消息:已经有越来越多的黑客开始对外出售存在入侵漏洞的物联网设备接入权限。

世界级信息安全解决方案的主要提供商RSA表示,他们早在十月初就发现有黑客在互联网地下论坛上出售这些漏洞设备接入权限。

黑客在地下论坛上发布的出售信息

“这是我们第一次看到有人出售物联网僵尸网络设备信息,这种DDoS攻击能力的增强显然是令人担忧的。”RSA欺诈应对部门负责人丹尼尔·科恩(Daniel Cohen)说道。

出售权限信息的黑客宣称,这些设备如果同时发动攻击,可以产生接近1T的DDOS攻击流量。需要指出的是,这一数字相当于全球迄今为止最高的DDOS攻击流量记录。

对此,网络安全方面的分析人士指出,诸如亚马逊、Twitter和PayPal这些企业理应对类似攻击作好更充分的准备,其中最重要的一点便是提前准备好一个备用DNS供应商。

知名安全架构师凯文·比奥蒙特(Kevin Beaumont)说:“使用第三方DNS供应商的企业或许都不希望把所有鸡蛋放在一个篮子里。比如,我们已经看到PayPal为自己寻找了一个备用DNS供应商,而这将有助于该公司日后转移安全风险。”(综合/汤姆)

作者:佚名

来源:51CTO