在这个充斥着人为错误、在线犯罪和间谍活动等威胁的真实世界中,仅确保工控系统(ICS)免受网络攻击,是很难得到满足的。

网络安全事件的潜在危害可能是非常巨大的。这些事件产生的潜在后果往往要远大于直接的经济损失和名誉损失。而工控系统环境中的安全事故可能会导致:

生命代价;

对工控环境带来持久影响;

来自监管机构、客户以及合作伙伴方面的风险和损失;

网络安全事件导致的产品和服务损失;

公司可能完全倒闭;

某些组织,如石油和天然气公司,因其基础设备的敏感性,可以将具体的风险模型定义为“关键工业生产过程”;其他组织,例如机械和工业产品制造商可以被描述成“非关键”。但是,无论是关键还是非关键,所有公司都必须警惕工控系统的潜在风险,因为工控系统网络攻击造成的后果往往不堪设想。

随着工控系统网络安全领域的风险不断涌现,我们必须了解清楚工控系统的安全现状以及认识最新的威胁类型,自身做好防范措施,有效地降低和遏制网络威胁。

近日,市场研究咨询公司Business Advantage与卡巴斯基联合发布了一篇名为《2017年全球工业控制系统网络安全状况》的报告。

该报告针对全球21个国家的受访企业进行了359次访谈,受访的企业中,56%为制造业;19%为建筑和工程公司;11%为石油和天然气公司;其余的14%由公用事业和能源、政府或公共部门、房地产、酒店和休闲类公司组成。此外,还进行了11次深度访谈,其中包括制造业、石油和天然气公司以及工控网络安全领域的顾问和安全专家们。

调查样本中有2/3来自中型组织(100-4999名员工),1/10来自大型企业(5000+员工)。所有的受访者均在企业组织内部担任网络安全相关职务,其中一半的受访者担负最终责任。

风险、现实以及攻击准备

1. 工控系统网络风险是真实存在的

网络安全专家一直说,对于工业系统环境的保护力度不够。企业经常会低估网络风险的影响,只有在真正发生过攻击事件后才去建立和投入实际的安全措施。公司通常认为风险主要来自于合作伙伴的基础设施和第三方系统网络中的安全漏洞,因此对于其企业内部网络的潜在威胁认识不足。

事实上,企业可能无法每次都能察觉自己的工控系统是否已经遭遇了网络攻击,或许是因为攻击痕迹非常不明显,或许是因为现有的风险控制已经成功阻断了威胁。

但是,无可否认的是,工控系统内的网络威胁是真实存在的。在过去12个月中,超过一半(54%)受访企业的工控系统至少发生过一次安全事故;21%的受访企业在同时期内遭遇了两次事故;12%的遭遇3-5次;3%的遭遇6-10次;1%的遭遇11-25次。

【受访组织过去一年内发生网络安全事故次数分布】

2. “认知的”和“实际的”工控网络安全威胁

【此图依照受访企业“认知的”威胁种类排名,其中深色为“认知威胁”比例;浅色为“实际发生的”威胁占比】

【认知和实际情况对比】

大多数(53%)实际发生的网络安全事件是由“传统恶意软件和病毒”引起的,这也是受访组织所预计的最主要的风险类型,只是其预计该风险类型占比为56%,高于实际发生的情况。

从研究结果我们可以看出:来自第三方的威胁(44%)被受访企业认为是第二大威胁类型,但是实际发生的安全事件显示,针对性攻击(APT)才是第二大威胁,占比36%。

而其中,人为错误被受访企业排在了第6位,而实际情况又是怎样?在实际发生的网络安全事件中,人为错误仅次于APT攻击,位居第三,占比29%。由此可以看出,人们的认知和实际之间的差距。

这些数据显示,第三方机构造成的安全威胁并没有企业想象的那么高,相反,企业自身系统的安全问题,以及人员误操作问题才是威胁的真正所在,企业绝不能低估自身业务中的安全威胁,特别是因为有人将U盘插入工业PC,进而感染工控系统造成的一系列问题。

3. 安全事故的影响是十分显著的

产品服务质量和专有信息方面的损失是工控安全事件最可能造成的结果。但网络安全事故的后果远非财政成本方面的损失,公司还低估了其对工控系统环境和国家安全的影响。实际上,在某些极端的情况下,工控系统事故可能会带来致命的损失,其名誉问题可能会严重损害品牌文化,导致行业对其失去信任,最终致使企业破产。

调查显示,受工控网络事故影响的企业平均每年累计财务损失为347603美元,包括事故带来的直接损失,以及软件升级、员工培训等相关费用。

而这些事故对于大公司的影响更大。500多名员工的企业年度累计损失为497097美元,而大多数(71%)大型企业在过去一年中经历了至少2-5个网络安全事故。

企业特别关心勒索软件攻击是有道理的。过去12个月中,勒索软件造成的破坏活动占据了1/4,并导致了高额的财务损失。企业平均需要花费381529美元来处理勒索软件攻击的后续问题。

4. 潜在攻击的意识程度很高

3/4的企业(74%)预计会发生工控网络攻击:其中49%的受访者认为“很有可能”发生工控网络攻击;25%认为“非常有可能”发生;另有22%认为“不太可能”发生;4%认为“根本不可能”发生工控网络攻击。

【受访企业对于工控网络攻击的可能性看法】

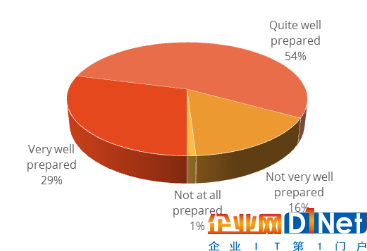

大多数企业(83%)对于应对工控网络攻击已经做出了很好的准备:其中54%受访者表示做了“很好的准备”;29%做了“非常好的准备”;另有16%做了“不是太好的准备”;1%的受访企业根本没有任何准备。

【受访企业对于应对工控网络攻击的准备程度】

有迹象表明,组织对于工控网络攻击尚未准备充分,有人表示工作人员根本不了解网络安全事故会造成的可怕后果。

企业有非常多的机会和需求来测试他们的程序,更好地了解如何识别工控安全的潜在风险和漏洞。现在开始正式上述提到的问题,并进行定期测试来识别安全漏洞,将风险最小化。

实施有效的措施管理风险

根据上文所述,大多数企业对防范工控网络攻击做出了“充分的准备”,然而,鉴于54%的组织在过去一年至少遭遇了1次网路攻击,所以可以认为,要么是企业采取的措施不够有效,要么就是实施有误。

可能是他们使用的根本就不是专为工控系统设计的解决方案;或是没有正确的设置和控制部署;又或者仅仅是因为措施不起作用(例如,反恶意软件被错误关闭)。

1. “认知的”和“实施的”工控安全措施效果

【图片按照受访者“认知的”工控安全措施有效性进行排序,深色为“认知措施有效性”;浅色为“实际部署的措施”】

【“认知的”和“已经实施的”工控安全措施效果对比】

企业认为“工控终端防恶意软件解决方案”是应对工控网络攻击最有效的安全措施,现实中也已经有2/3的企业实际部署了此项安全措施;其次是占比62%的员工安全意识培训。

然而,我们可以看出“设备访问控制”的有效性遭到企业质疑,现实中44%企业已经部署的“设备访问控制”措施却只有8%的企业认为是有效的。

2. 发布补丁/更新的频率

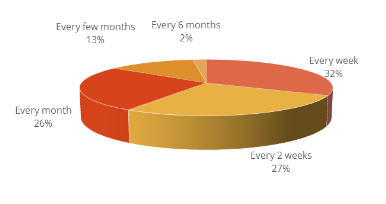

使用漏洞扫描和补丁管理对于企业保护自身安全也是至关重要的。随着WannaCry蠕虫的出现,人们意识到及时修复Windows等通用系统是非常重要的一项安全措施。但是,调查显示,目前只有59%的受访企业会定期(至少每2个星期)进行一次修复和更新,其中32%的受访者会“每星期”进行一次更新;27%“每2星期”更新一次;另外,26%的“每月”更新一次,13%“每几个月”更新一次;2%“每半年”更新一次。

【补丁/更新程序频率分布】

此外,55%的受访企业表示,第三方(如合作伙伴或服务提供商)可以访问其工控系统,对此应该制定第三方政策,旨在降低控制系统的潜在风险。数据表明,允许第三方访问的企业其遭遇网络攻击的可能性为63%,而不允许第三方访问的企业攻击可能性为37%。

还有迹象表明,许多企业(80%)在其工控网络上使用无线连接,此举增加了工控系统的攻击面。这凸显了通过教育降低各类违规行为的重要性。

管理工控网络安全面临的挑战

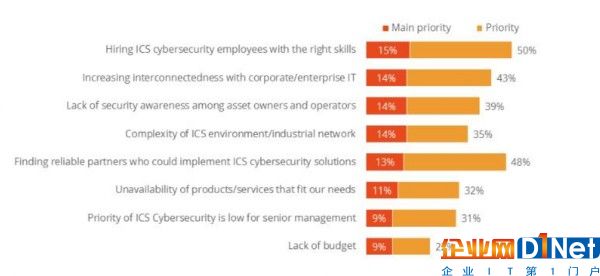

工控网络安全在组织内部是否得到了足够重视?根据调查,我们发现:50%的受访者认为“雇佣具备工控网络安全专业技能的员工”是优先事项;15%的受访者认为其是主要优先事项;48%的受访者认为“寻找到能够实施工控网络安全解决方案的合作伙伴”是优先事项;13%的受访者认为其是主要优先事项。

【深色为主要优先事项;浅色为优先事项】

拥有石油和天然气运输等关键基础设施的组织已经受到了严格的监管,并制定了严格的报告程序;然而,为“非关键”工业组织制定政府和行业准则和报告标准的需求正在不断高涨。

【受访企业遵守政府规定情况】

调查结果显示(大部分为制造商),只有1/5的工业企业需要报告安全漏洞,但是2/3的企业对于制定报告标准和行业准则表示欢迎。

【工控安全漏洞报告情况】

有效的防御措施

根据我们的研究结果,我们已经确定了工业企业的风险现状,发现企业面临的典型网络安全风险因素包括:

允许外部第三方访问;

不遵守任何关于工控网络安全的政府/行业规定;

在工业网络中使用无线连接;

为应对工控网络攻击做好准备:

制定并落实工控网络安全政策或程序;

实施一系列安全措施;

对工控系统和控制网络进行安全评估/审计;

在控制系统和其他网络部分之间安装一个单向网关;

运行漏洞扫描程序,并每周或每两周进行补丁修复;

为工控系统终端安装反恶意软件解决方案;

使用工业异常检测工具;

运行入侵检测和防御工具;

为工作人员和承包商提供定期的安全意识培训;

结论

工控网络攻击的危害不言而喻,为了降低这种危害,企业需要付出很多努力来进行有效地安全防护。无论是政策、意识培训、技术防护方方面面都不可或缺,它们都在应对工控网络攻击的“战争”中发挥着举足轻重的作用。

本文转自d1net(转载)