本节书摘来自异步社区《Cisco IPv6网络实现技术(修订版)》一书中的第1章,第1.4节,作者【加】Régis Desmeules,更多章节内容可以访问云栖社区“异步社区”公众号查看

1.4 IPv6的历史

Cisco IPv6网络实现技术(修订版)

IP地址空间耗尽的演示导致这样一个共识:有足够的时间设计、实施和测试一个功能增强的新协议,而不是部署一个仅仅增加较大地址的新协议。这带来了一个修正IPv4编址方案相关的限制和开发一个确保Internet未来几十年可靠发展的协议的机会。这个过程考虑到了来自各行业的要求,包括线缆和无线行业、电力事业、军方、企业网络、Internet服务提供商(ISP)和其他有关方面。

在1993年发布了提案征求(RFC 1550)。以下3个提案被详细研究:

Internet公共结构(CATNIP),提议用网络业务接入点(NSAP)地址融合CLNP、IP和IPX协议(在RFC 1707中定义);

增强的简单Internet协议(SIPP),提议将IP地址长度增加到64比特,改进IP包头(在RFC 1752中定义);

CLNP编址网络上的TCP/UDP(TUBA),建议用无连接网络协议(CLNP)代替IP(第3层),TCP/UDP和其他上层协议运行在CLNP之上(在RFC 1347中定义)。

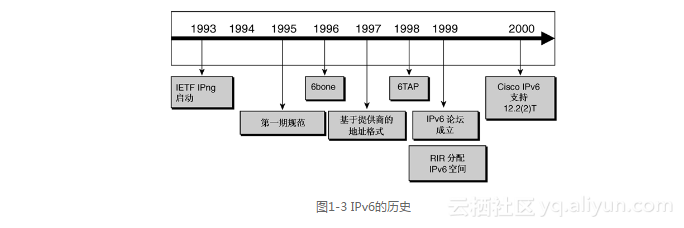

推荐的提案是SIPP,地址长度为128比特。SIPP的主要作者是Steve Deering。IANA为这个协议分配的版本号是6。1993年一个叫下一代IP(IPng)的工作组在IETF成立,刚好在万维网导致Internet流量爆炸之前。然而,这个IPv4的问题在万维网之前就存在。随后,在1995年末发布了第一个规范(RFC 1883)。2001年IPng工作组更名为IPv6。图1-3显示了IPv6的起始和发展。

在1996年,Internet上建立了一个IPv6试验床,叫做IPv6骨干(6bone)。6bone主要混合使用了具有IPv6 beta版实现的Cisco IOS 软件的路由器和其他基于UNIX平台的路由器软件。IPv6地址空间中前缀3ffe::/16被分配给了6bone的参与者。在1997年,最初的尝试是按照基于提供商的IPv6地址格式划分IPv6地址空间。一年后,第一个IPv6交换局(称作6TAP)在芝加哥的STARTAP部署。在1999年,区域Internet注册机构(RIR)开始用IPv6地址空间2001::/16分配运营的IPv6前缀。在同一年,一个由主要的Internet提供商和研究与教育网络组成的世界范围内的联盟——IPv6论坛(IPv6 Forum)成立,目的是为了推进IPv6市场,促进提供商之间合作。在2000年,许多提供商开始在他们的主流产品上捆绑IPv6。Cisco发布了IPv6发展的三阶段路线图,在Cisco IOS软件版本12.2 (2)T中提供IPv6支持。在2001年,Microsoft宣布在其最新的操作系统Windows XP的主流代码中支持IPv6。

注:第7章提供了关于6bone和IANA分配IPv6地址空间的详细信息。第6章描述了Microsoft Windows XP对IPv6的支持。