#######网络端口安全###########

本单元涵盖的主题:

**管理防火墙

**管理防火墙规则

**防火墙端口伪装和转发

**管理Selinux端口标签

Firewalld概述

** 动态防火墙后台程序 firewalld 提供了一个 动态管理的防火墙,用以支持网络 “ zones” ,以分配对一个网络及其相关链接和界面一定程度的信任。它具备对 IP v4 和 IP v6 防火墙设置的支持。它支持以太网桥,并有分离运行时间和永久性配置选择。它还具备一个通向服务或者应用程序以直接增加防火墙规则的接口。

** 系统提供了图像化的配置工具firewall-config、system-config-firewall, 提供命令行客户端firewall-cmd, 用于配置 firewalld永久性或非永久性运行时间的改变:它依次用 iptables工具与执行数据包筛选的内核中的 Netfilter通信。

**firewalld和iptables service 之间最本质的不同是:

iptables service 在 /etc/sysconfig/iptables 中储存配置,而 firewalld将配置储存在/usr/lib/firewalld/ 和 /etc/firewalld/ 中的各种XML文件里.

使用 iptables service每一个单独更改意味着清除所有旧有的规则和从/etc/sysconfig/iptables里读取所有新的规则,然而使用 firewalld却不会再创建任何新的规则;仅仅运行规则中的不同之处。因此,firewalld可以在运行时间内,改变设置而不丢失现行连接。

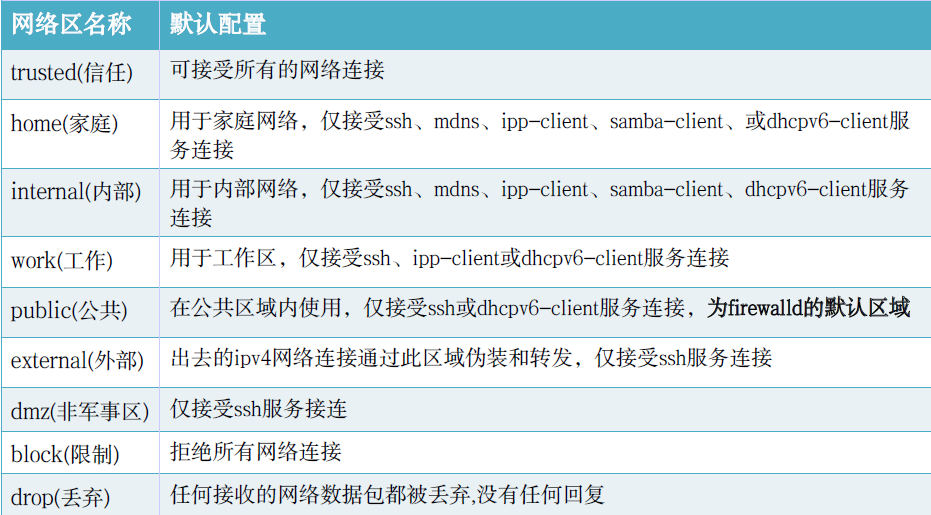

基于用户对网络中设备和交通所给与的信任程度,防火墙可以用来将网络分割成不同的区域。NetworkManager通知firewalld一个接口归属某个区域,新加入的接口被分配到默认区域。

1.配置防火墙

## firewall-cmd --state ##查看firewalld状态

## firewall-cmd --get-active-zones ##查看当前活动的区域,并附带一个目前分配给它们的接口列表

## firewall-cmd --get-default-zone ##查看默认区域

## firewall-cmd --get-zones ##查看所有可用区域

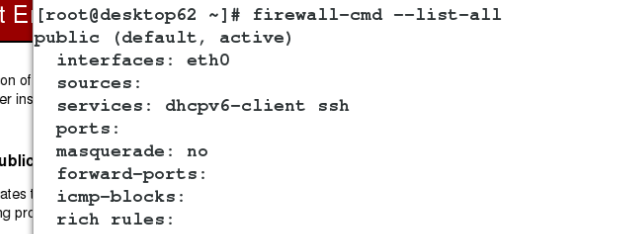

## firewall-cmd --zone=public --list-all ##列出指定域public的所有设置

## firewall-cmd --get-services ##列出所有预设服务

## firewall-cmd --list-all-zones ##列出所有区域的设置

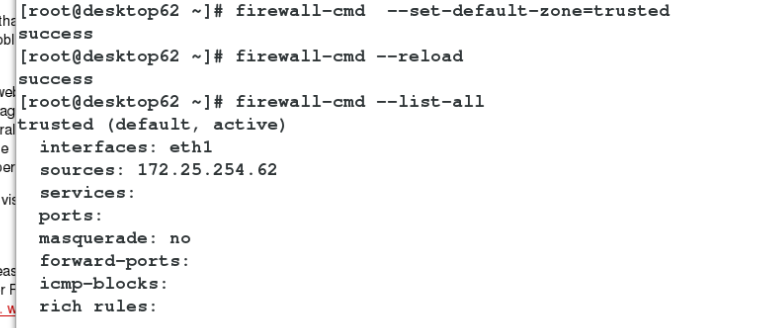

## firewall-cmd --set-default-zone=trusted ##设置默认区域

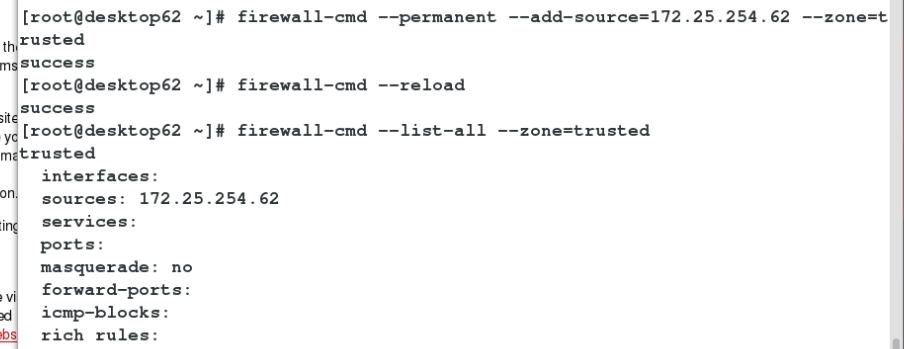

## firewall-cmd --permanent --zone=trusted --add-source=172.25.254.36 ##设置网络地址到指定的区域

## firewall-cmd --reload ##重载防火墙

## firewall-cmd --remove-interface=eth0 --zone=public ##从public区域移除eth0端口

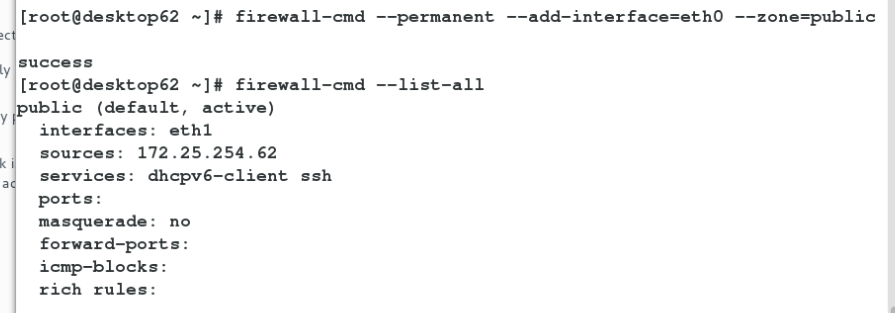

## firewall-cmd --add-interface=eth0 --zone=trusted ##添加eth0端口到trusted

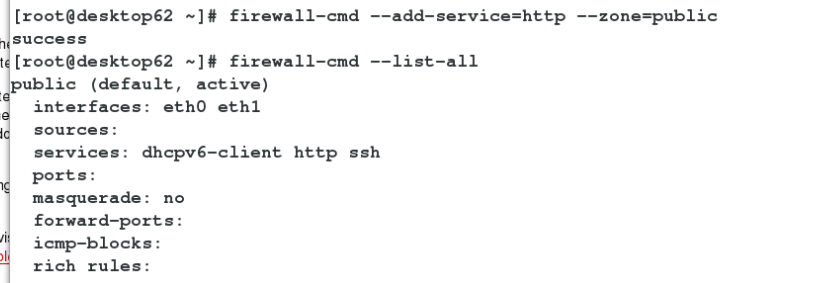

## firewall-cmd --add-service=http --zone=public ##添加http服务

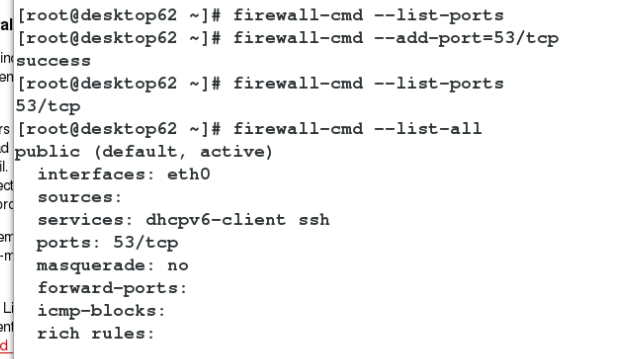

## firewall-cmd --list-ports ##列出端口

## firewall-cmd --add=port=53/tcp ##添加53端口

## firewall-cmd --permanent --remove-service=ssh ##永久删除ssh服务

## firewall-cmd --complete-reload ##重新加载服务,中断服务

## firewall-cmd --direct --add-rule ipv4 filter INPUT 0 ! -s 172.25.36.11 -p tcp--dport 22 -j ACCEPT ##设置除了172.25.36.11主机22端口不可访问,其他主机22端口都可以访问

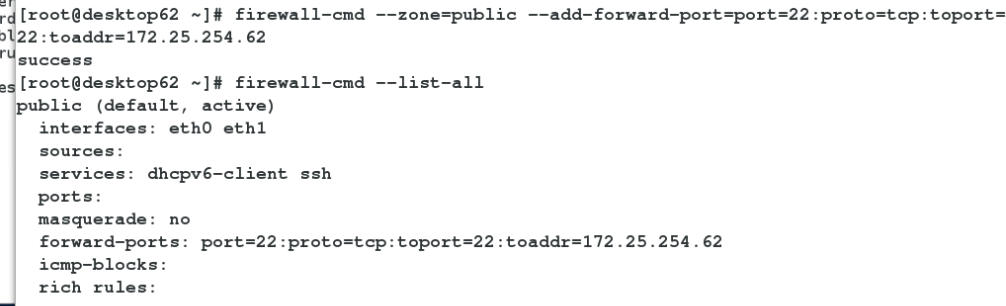

端口转发:

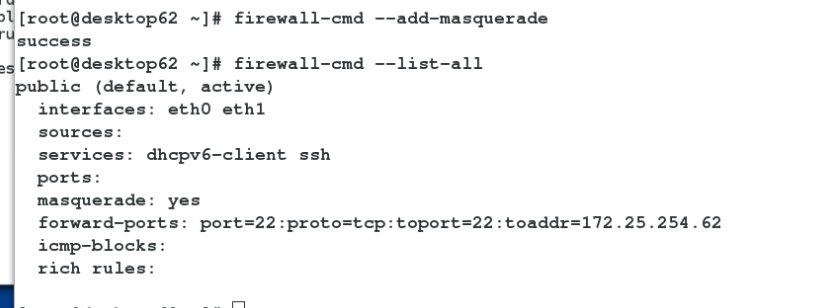

## firewall-cmd --zone=public--add-forward-port=port=22:proto=tcp:toport=22:toaddr=172.25.254.62 ##端口转发

## firewall-cmd --add-masquerade ##添加masquerade

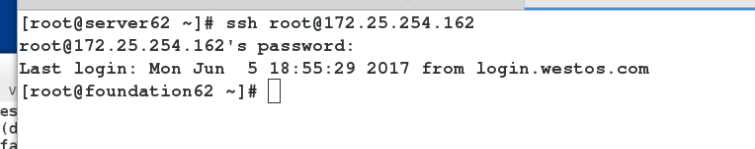

测试:

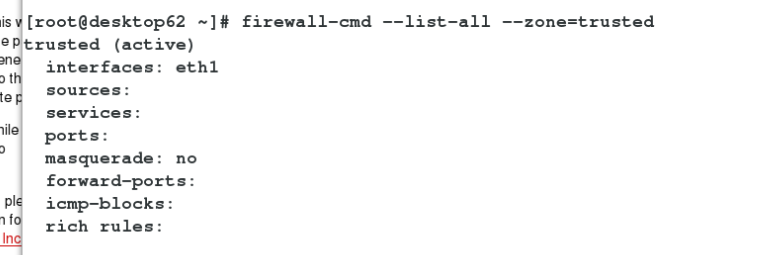

伪装:

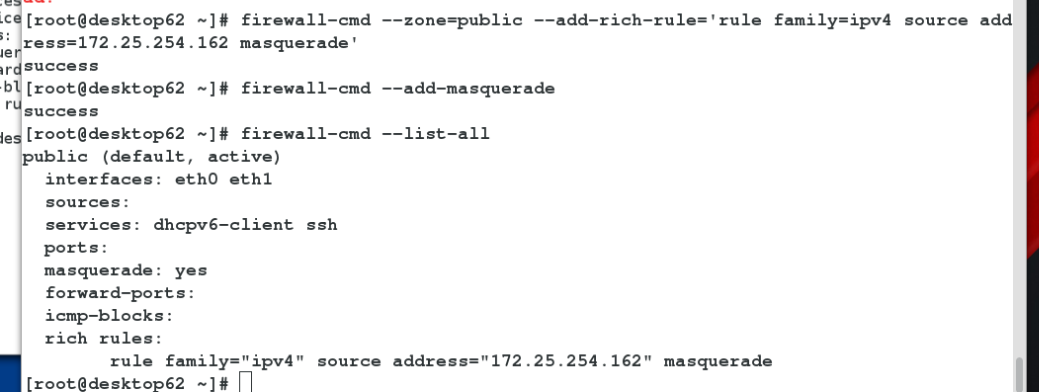

## firewall-cmd --permanent --add-masquerade

## firewall-cmd --permanent --add-rich-rule='rule family=ipv4 source addres=172.25.0.0/24 masquerade'

本文转自cuijb0221 51CTO博客,原文链接:http://blog.51cto.com/cuijb/1932893