限定某个目录禁止解析php

当黑客攻击你的服务器时,在你的静态目录下添加一个木马脚本,这时服务器将会很大风险,这时需要限制哪些目录不能解析php,提高安全性。

1、新增内容

[root@centos7 local]# vi /usr/local/apache2.4/conf/extra/httpd-vhosts.conf

<VirtualHost *:80>

DocumentRoot "/data/wwwroot/111.com"

ServerName 111.com

ServerAlias www.111.com www.example.com

<Directory /data/wwwroot/111.com/upload>

php_admin_flag engine off

</Directory>

#将对/data/wwwroot/111.com/upload目录做禁止解析

[root@centos7 local]# mkdir /data/wwwroot/111.com/upload

2、[root@centos7 upload]# /usr/local/apache2.4/bin/apachectl graceful

验证:

[root@centos7 upload]# curl -x127.0.0.1:80 'http://111.com/upload/123.php'

<?php

echo '123.php';

[root@centos7 upload]# curl -x127.0.0.1:80 'http://111.com/upload/baidu.png' -I

HTTP/1.1 200 OK

Date: Thu, 09 Nov 2017 14:15:19 GMT

Server: Apache/2.4.29 (Unix) PHP/5.6.30

Last-Modified: Thu, 09 Nov 2017 14:15:19 GMT

ETag: W/"1ec5-55d9b44caaac0"

Accept-Ranges: bytes

Content-Length: 7877

Cache-Control: max-age=86400

Expires: Fri, 10 Nov 2017 14:15:19 GMT

Content-Type: image/png

验证结果:当访问.php文件则显示文件内容,访问其他就显示正常

扩展:

不能显示php的内容,直接将其禁用

1、[root@centos7 upload]# vi /usr/local/apache2.4/conf/extra/httpd-vhosts.conf

<VirtualHost *:80>

DocumentRoot "/data/wwwroot/111.com"

ServerName 111.com

ServerAlias www.111.com www.example.com

<Directory /data/wwwroot/111.com/upload>

php_admin_flag engine off

<FilesMatch (.*)\.php(.*)>

Order Allow,Deny

Deny from all

</FilesMatch>

</Directory>

2、[root@centos7 upload]# /usr/local/apache2.4/bin/apachectl graceful

验证结果:

[root@centos7 upload]# curl -x127.0.0.1:80 'http://111.com/upload/123.php' -I

HTTP/1.1 403 Forbidden

Date: Thu, 09 Nov 2017 14:18:32 GMT

Server: Apache/2.4.29 (Unix) PHP/5.6.30

Content-Type: text/html; charset=iso-8859-1

限制user_agent

user_agent(用户代理):是指浏览器(搜索引擎)的信息包括硬件平台、系统软件、应用软件和用户个人偏好。

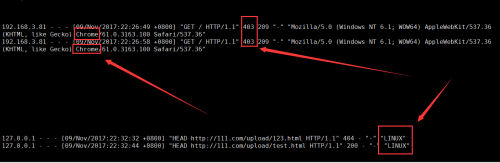

当黑客用CC攻击你的服务器时,查看下日志发现user_agent是一致的,而且一秒钟出现多次user_agent,这样就必须限制user_agent

1、

[root@centos7 upload]# vi /usr/local/apache2.4/conf/extra/httpd-vhosts.conf

<VirtualHost *:80>

DocumentRoot "/data/wwwroot/111.com"

ServerName 111.com

ServerAlias www.111.com www.example.com

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{HTTP_USER_AGENT} .*curl.* [NC,OR]

RewriteCond %{HTTP_USER_AGENT} .*Chrome.* [NC,OR]

RewriteCond %{HTTP_USER_AGENT} .*baidu.com.* [NC]

RewriteRule .* - [F]

</IfModule>

#当含有curl、Chrome、baidu.com这样的user_agent时将禁用;NC:忽略大小写;OR选项表示或者(不加任何选项表并且)连接下一个条件;[F]:forbidden禁止

验证:

1、用curl访问时

[root@centos7 upload]# curl -x127.0.0.1:80 'http://111.com/upload/baidu.png' -I

HTTP/1.1 403 Forbidden

Date: Thu, 09 Nov 2017 14:30:22 GMT

Server: Apache/2.4.29 (Unix) PHP/5.6.30

Content-Type: text/html; charset=iso-8859-1

-A:指定user_agent

[root@centos7 upload]# curl -A 'LINUX LINUX' -x127.0.0.1:80 'http://111.com/upload/baidu.png' -I

HTTP/1.1 200 OK

Date: Thu, 09 Nov 2017 14:30:50 GMT

Server: Apache/2.4.29 (Unix) PHP/5.6.30

Last-Modified: Thu, 09 Nov 2017 14:30:50 GMT

ETag: W/"1ec5-55d9b44caaac0"

Accept-Ranges: bytes

Content-Length: 7877

Cache-Control: max-age=86400

Expires: Fri, 10 Nov 2017 14:30:50 GMT

Content-Type: image/png

php相关配置

1、设置时区

[root@centos7 ~]# vi /usr/local/php/etc/php.ini

date.timezone = asia/shanghai

2、查看配置文件

[root@centos7 ~]# /usr/local/php/bin/php -i|grep -i "loaded configuration file"

Loaded Configuration File => /usr/local/php/etc/php.ini

3、禁用以下的函数功能,保障服务器安全

[root@centos7 ~]# vi /usr/local/php/etc/php.ini

disable_functions = eval,assert,popen,passthru,escapeshellarg,escapeshellcmd,passthru,exec,system,chroot,scandir,chgrp,chown,escapeshellcmd,escapeshellarg,shell_exec,proc_get_status,ini_alter,ini_restore,dl,pfsockopen,openlog,syslog,readlink,symlink,leak,popepassthru,stream_socket_server,popen,proc_open,proc_close,phpinfo

可以看出当phpinfo禁用后,不能访问index.php

4、日志相关

打开错误日志,方便查看

[root@centos7 ~]# grep -E 'display_errors|log_errors = On' /usr/local/php/etc/php.ini

display_errors = Off #当在生产环境中需要关闭,若是内部研发环境需要打开,因为错误日志会显示在浏览器中。日志可以再error_log定义的文件中查看

log_errors = On

error_log = /tmp/php_error.log

error_reporting = E_ALL & ~E_DEPRECATED & ~E_STRICT

错误报告级别:指定了在什么情况下,脚本代码中的错误(这里的错误是广义的错误,包括E_NOTICE注意、E_WARNING警告、E_ERROR致命错误等)会以错误报告的形式输出。

设置错误报告级别的方法:

1. 修改PHP的配置文件php.ini

这种方式设置error_reporting后,重启web服务器,就会永久生效。

这里以xampp集成软件包为例,打开配置文件php.ini,查看错误报告级别error_reporting的默认值,如下:

error_reporting=E_ALL & ~E_DEPRECATED & ~E_STRICT

意思是报告所有的错误,但除了E_DEPRECATED和E_STRICT这两种。

将其修改为:

error_reporting=E_ALL & ~E_NOTICE

意思是报告所有的错误,但除了E_NOTICE这一种。这也是最常用的错误报告级别,它不会报告注意类(如:使用了未定义的变量)的错误。

保存,重启web服务器后生效。

2. 使用error_reporting()函数

这种方式设置后,可以立即生效。但仅限于在当前脚本中的error_reporting()函数调用的后面区域。

int error_reporting ([ int $level ] )

参数可以是整型或对应的常量标识符,推荐使用常量的形式。返回值为当前位置处起作用的错误报告级别的值(整型值)。

下面列举一些错误报告级别:

值 常量 说明

1 E_ERROR 报告导致脚本终止运行的致命错误

2 E_WARNING 报告运行时的警告类错误(脚本不会终止运行)

4 E_PARSE 报告编译时的语法解析错误

8 E_NOTICE 报告通知类错误,脚本可能会产生错误

32767 E_ALL 报告所有的可能出现的错误(不同的PHP版本,常量E_ALL的值也可能不同)

安全参数“open_basedir”:如果设置了这个选项,将会把所有关于文件的操作限制在指定目录中,以避免木马修改系统参数,保障安全

5、根据open_basedir设定哪个web站点。

<VirtualHost *:80>

DocumentRoot "/data/wwwroot/111.com"

ServerName 111.com

ServerAlias www.111.com www.example.com

php_admin_value open_basedir "/data/wwwroot/111.com:/tmp/"

#在此开放“/tmp/”目录是为了使临时文件能正常写入。

扩展内容

apache开启压缩功能

指的是对html,css,js元素的压缩,节省带宽资源,提高响应速度

1、查看下配置是否有压缩的模块(mod_deflate)

[root@centos7 tmp]# /usr/local/apache2.4/bin/apachectl -l

Compiled in modules:

core.c

mod_so.c

http_core.c

event.c

[root@centos7 tmp]# ls /usr/local/apache2.4/modules

以上两处查看都没有mod_deflate这个模块,那就得需要重新编译apache,编译参数加上--enable-deflate=shared;然后再httpd.conf添加“LoadModule deflate_module modules/mod_deflate.so”

DeflateCompressionLevel 5 #DeflateCompressionLevel 是指压缩程度的等级,从1到9,9是最高等级

AddOutputFilterByType DEFLATE text/html text/plain text/xml

AddOutputFilter DEFLATE js css

apache2.2到2.4后配置文件变更

1、访问控制

2.2 的时候

Order deny,allow

Deny from all

在 2.4 需要改成

Require all denied

2、常用的配置有:

Require all denied

Require all granted

Require host xxx.com

Require ip 192.168.1 192.168.2

Require local

3. RewriteLogLevel 变为:logLevel

如,LogLevel warn rewrite: warn

4. Namevirtualhost 被移除

5. 网站压缩,除了使用mod_deflate,还要mod_filter

使用ssl,除了使用mod_ssl,还需要mod_socache_shmcb

SSL(Secure Sockets Layer 安全套接层)协议,及其继任者TLS(Transport Layer Security传输层安全)协议,是为网络通信提供安全及数据完整性的一种安全协议。TLS与SSL在传输层对网络连接进行加密,用于保障网络数据传输安全,利用数据加密技术,确保数据在网络传输过程中不会被截取及窃听。SSL协议已成为全球化标准,所有主要的浏览器和WEB服务器程序都支持SSL协议,可通过安装SSL证书激活SSL协议。

SSL证书就是遵守SSL协议的服务器数字证书,由受信任的证书颁发机构(CA机构),验证服务器身份后颁发,部署在服务器上,具有网站身份验证和加密传输双重功能。

本文转自方向对了,就不怕路远了!51CTO博客,原文链接:http://blog.51cto.com/jacksoner/1980653 ,如需转载请自行联系原作者