在拥有上面的基于IPv6网络组织的实验基础后。本小节将演示如何取证IPv6的报文结构与IPv6的扩展报文以及数据分片等理论知识,请注意对应参考前面关于这些知识点的理论部分。

演示:使用协议分析器取证IPv6的报文结构

演示目标:取证IPv6的报文结构、扩展报文以及数据分片过程。

演示环境:仍然使用上图12.10一个最简单的IPv6的实验环境。

演示背景:使用Wireshark Network Analyzer网络数据包分析软件,来取证实时通信过程中的IPv6的数据报文,并分析报文结构,扩展报文以及数据分片过程。

演示步骤:

第一步:使用12.1.5演示:一个最简单的IPv6实验的实验结果确保基于IPv6地址2001:1::2/64与2001:2::2/64的两台主机能够彼此成功通信。接下来,在2001:1::2/64的主机上安装Wireshark Network Analyzer软件。安装成功后,启动Wireshark Network Analyzer,然后在2001:1::2的IPv6主机的命令提示符下,发起ping 2001:1::1的指令。

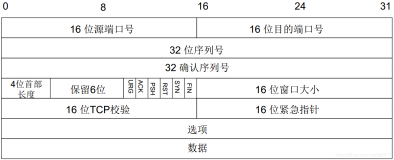

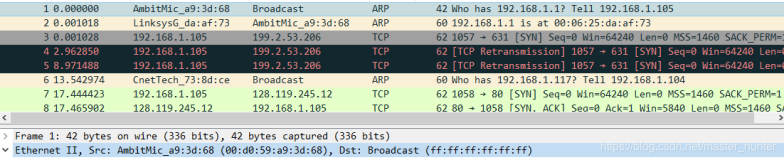

第二步:等待Ping 2001:1::1的指令执行完成后,停止Wireshark NetworkAnalyzer的数据帧捕获,取证得到如下图12.15所示的数据帧。然后,可将该数据帧与本章详细分析IPV6的报文结构小节中的IPv6的报文结构作对比,可证实IPv6主首部的各个字段与捕获的数据帧完全一致。

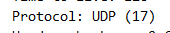

第三步:取证IPv6的扩展首部与数据分片过程。在2001:2::2/64的IPv6主机上,启动Wireshark Network Analyzer,然后使用命令Ping 2001:1::2,并捕获ICMPv6的数据。等待Ping指令执行完后,停止捕获数据帧。此时可取证如下图12.16所示的数据帧。然而对于Ping程序,默认只携带32个字节的数据大小,然而以太网的MTU为1500字节,所以此次的Ping操作的数据不需要作任何分片处理,可看出在IPv6主首部的“Next header:ICMPv6(0x3a)”字段中指示了扩展首部为ICMPv6的信息。然后在扩展首部中申明了ICMPv6的具体信息。通过实验取证可充分证明IPv6如何申明扩展首部。接下来需要取证的是IPv6的分片过程,首先需要制造IPv6分片的可能,可以通过指令ping 2001:2::2 –l 7000来制造IPv6报文的分片过程。对于Ping后面的参数 “–l 7000”表示ping将携带7000个字节大小的数据,而以太网的默认MTU为1500,所以必将产生数据分片。所以如下图12.17所示,可知在主首部中的“Next header:IPv6fragment(0x2c)”字段指示出下一扩展首部为IPv6的一个分片数据,然后再到IPv6分片数据的扩展首部中的“Next header:ICMPv6(0x3a)”字段,可知该扩展首部为ICMPv6的信息。通过实验取证可充分证明有扩展首部也有数据分片的情况。

本文转自 kingsir827 51CTO博客,原文链接:http://blog.51cto.com/7658423/1335173,如需转载请自行联系原作者