近日,Shadow Brokers(影子经纪人)组织在互联网上发布了此前获得的部分方程式黑客组织(Equation Group)的文件信息,其中包含多款针对Microsoft Windows操作系统以及其他服务器系统软件开发的漏洞利用工具。由于上述工具所使用的漏洞危害程度高、利用方式简单且攻击成功率高,对国家政企单位重要信息关键基础设施可能造成重大影响。

为此,国家信息安全漏洞库(CNNVD)对此进行了跟踪分析,对所涉及的漏洞信息进行重要预警,情况如下:

一、漏洞简介

Microsoft Windows是美国微软(Microsoft)公司发布的一系列操作系统。

本次共涉及Windows操作系统漏洞信息12个(漏洞详情见附件一),通过泄露的利用工具,攻击者可利用上述漏洞对Windows操作系统远程执行恶意代码。漏洞编号如下:

超危漏洞9个:

CNNVD-201703-726、CNNVD-201703-725、CNNVD-201703-724、CNNVD-201703-723、CNNVD-201703-721、CNNVD-201009-132、CNNVD-200910-232、CNNVD-200909-131、CNNVD-200810-406。

高危漏洞1个:

CNNVD-200910-226。

中危漏洞2个:

CNNVD-201703-722、CNNVD-201411-318。

以上漏洞影响包括但不限于Windows XP 、Windows 2000、Windows Vista、Windows 7、Windows 8、Windows Server 2008、Windows Server 2012等多个微软重要产品。

二、影响范围

截止目前,根据统计显示:

1、全球可能受到影响的Windows操作系统主机超过750万台。其中,约有542万的RDP服务和约有208万的SMB协议服务运行在Windows上。

2、我国可能受到影响的Windows操作系统主机超过133万。其中,约有超过101万的RDP服务和超过32万的SMB协议服务运行在Windows上。

三、修复措施

目前,微软官方已发表声明,涉及的大部分漏洞已在微软支持的产品中修复并发布安全公告。请用户及时检查是否受到漏洞影响。如确认受到相关漏洞影响,可采取以下措施:

(一) 升级修复

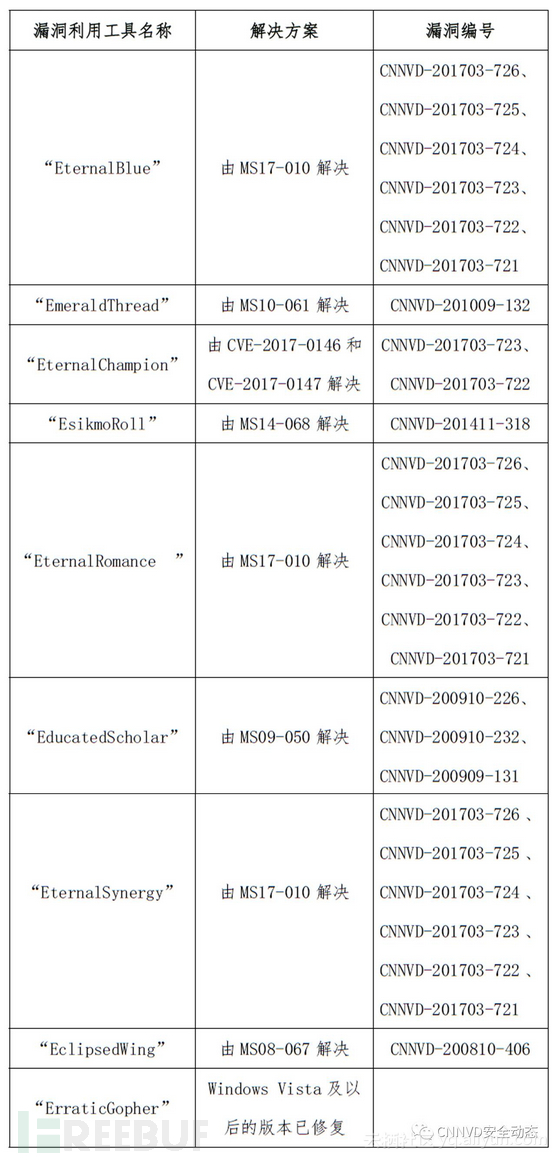

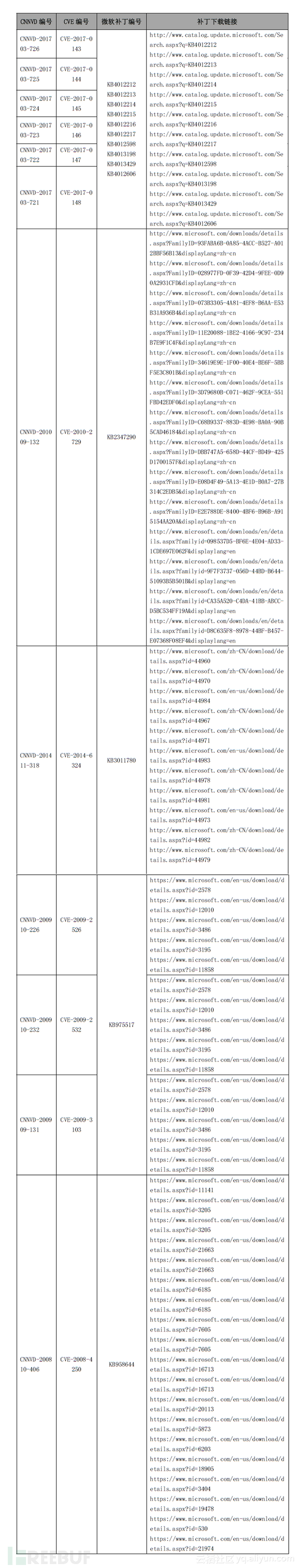

受影响用户可根据以下解决方案中相关信息进行升级(补丁链接见附件二),微软官方公告的解决方案对应表如下所示:

另外,使用Window XP和Windows server 2003操作系统的主机,应及时排查并尽快迁移重要数据,以消除漏洞隐患。

(二) 临时缓解

如用户不方便升级,可采取以下临时解决方案:

- 关闭Windows Server 137、139、445、3389端口。若3389端口必须开启,则关闭Windows Server智能卡登陆功能。

- 加强访问控制策略,尤其针对137、139、445、3389端口。同时加强对以上端口的内网审计,消除可能存在的安全隐患。

- 及时更新相关的终端安全软件,以确保添加最新的安全策略和防护特征。

附件一 漏洞详情

本文来自开源中国社区 [http://www.oschina.net]